Basel Federated Identities und SSO mit Windows Azure

| Basel Federated Identities und SSO mit Windows Azure Tom Hofmann Cambridge Technology Partners

Tom Hofmann / Senior Consultant Identity and Access Managment Identity Federation and SSO Cloud Security Public Key Infrastructure Mobile Device Management / BYOD

Ein Überblick Identity Federation & Azure Use Cases Agenda

| Basel Ein Überblick

Wo stehen wir heute? o Einmaliges anmelden o Single. Sign. On durch Kerberos o Authorisierung via AD Gruppen o Lokales Identity and Access Management

Neue Anforderungen o Cloud Services o Mobile Devices o Wachsende Zusammenarbeit (Identity Federation) o Mobilität und Vernetzung

und neue Herausforderungen o User und Account Management (3 rd Parties in meinem AD? ) o Umgang mit mobilen Endgeräten o Sicherheit wo liegen meine Userinformationen? welche Passwordrichtlinien gelten? Auditing? Logging? o Integration der Cloud Dienste o Single. Sign. On, unabhängig von Gerät, Dienst und Lokation o Öffnung hin zu sozialen Diensten (Facebook, Yahoo, Google, etc. )

benötigen neue Lösungen Cambridge Technology Partners entwickelt eine Testplatform in der Cloud, solutions-for-clouds. ch o 100% Cloud basierend (Iaa. S, Paa. S, Saa. S) o Integration unterschiedlichster Cloud Dienste o Unterstützung neuer form factor devices (Smartphones, Tablets) o

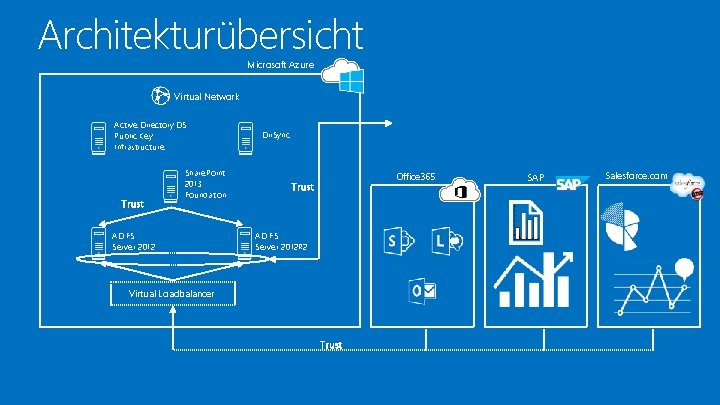

solutions-for-clouds. ch o o o Implementation einer virtualisierten Firmeninfrastruktur mit Windows Azure Iaa. S AD FS als Cloud Service mit Windows Azure Paa. S Integration der UC Struktur via Office 365 Saa. S Vollständige DNS Integration Erweiterung durch 3 rd Party Saa. S Angebote Mobile Device Unterstützung

Architekturübersicht Microsoft Azure Virtual Network Active Directory DS Public Key Infrastructure Trust Share. Point 2013 Foundation AD FS Server 2012 Dir. Sync Office 365 Trust AD FS Server 2012 R 2 Virtual Loadbalancer Trust SAP Salesforce. com

Azure Überblick Hands on

| Basel Einstieg Identity Federation

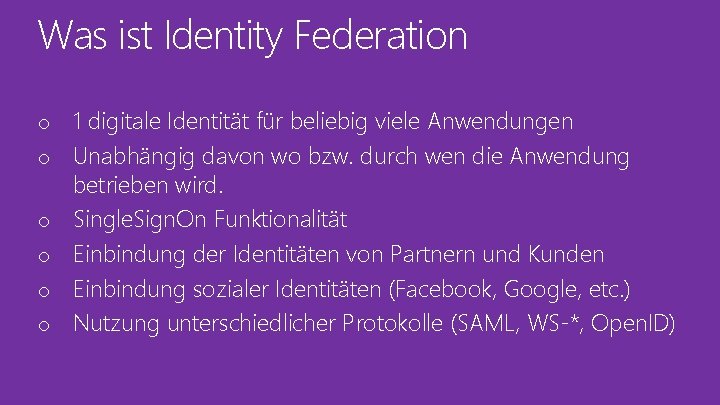

Was ist Identity Federation o o o 1 digitale Identität für beliebig viele Anwendungen Unabhängig davon wo bzw. durch wen die Anwendung betrieben wird. Single. Sign. On Funktionalität Einbindung der Identitäten von Partnern und Kunden Einbindung sozialer Identitäten (Facebook, Google, etc. ) Nutzung unterschiedlicher Protokolle (SAML, WS-*, Open. ID)

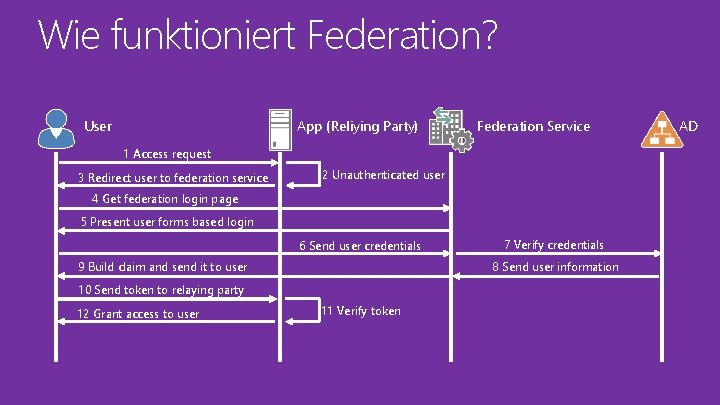

Wie funktioniert Federation? App (Reliying Party) User Federation Service 1 Access request 3 Redirect user to federation service 2 Unauthenticated user 4 Get federation login page 5 Present user forms based login 6 Send user credentials 8 Send user information 9 Build claim and send it to user 10 Send token to relaying party 12 Grant access to user 7 Verify credentials 11 Verify token AD

Ein Beispiel Authentifizierungsflow zwischen Client, Federation Service und Share. Point Ausgestelltes SAML Token mit UPN, emailadress und role claims

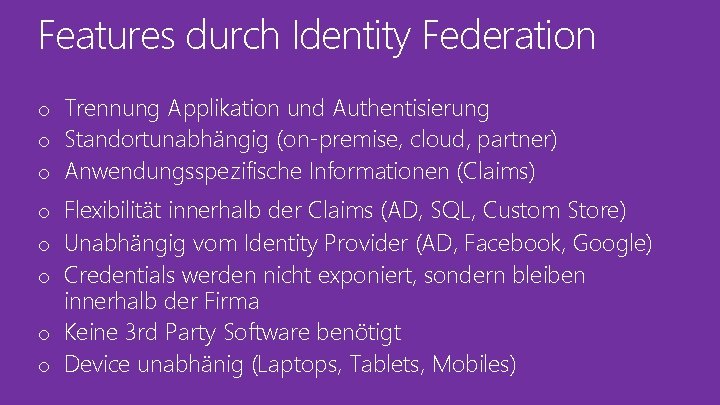

Features durch Identity Federation o Trennung Applikation und Authentisierung o Standortunabhängig (on-premise, cloud, partner) o Anwendungsspezifische Informationen (Claims) o Flexibilität innerhalb der Claims (AD, SQL, Custom Store) o Unabhängig vom Identity Provider (AD, Facebook, Google) o Credentials werden nicht exponiert, sondern bleiben innerhalb der Firma o Keine 3 rd Party Software benötigt o Device unabhänig (Laptops, Tablets, Mobiles)

| Basel Der Federation Service mit solutions-for-clouds. ch Federation & Azure

Federation Service & Azure o Federation Service werden über eine URL eindeutig identifizierbar (login. sts. solutions-for-clouds. ch) o CNAME der Firmendomain enthält pointer auf den Azure Cloud Service (-> solutions-sts. cloudapp. net) o 2 unabhängige AD FS Server mit lokaler Datenbank (1 x Server 2012, 1 x Server 2012 R 2 Preview) o Beide Server werden durch den Azure eigenen Load Balancer verwaltet

Die Vorteile. . . o o o o Eine Federation URL, ein Cloud Service, many servers Extrem hohe Verfügbarkeit Flexibilität (einfacher Ausbau der Farm) Skalierbarkeit (Scale by metric, scale by schedule) Easy to use Pre-Production Umgebung Einbindung weiterer Paa. S Dienste (SQL Server) Power. Shell management (config, backup, restore) Lokale Integration mit Hybrid Cloud Szenarien

Federation as Cloud Service Hands on

| Basel Use Cases

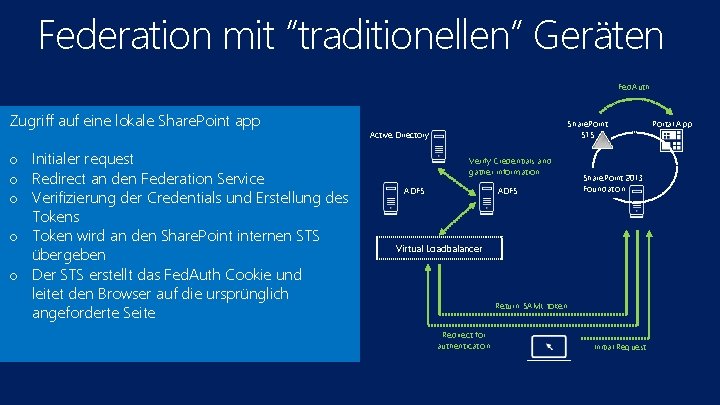

Federation mit “traditionellen” Geräten Fed. Auth Zugriff auf eine lokale Share. Point app o Initialer request o Redirect an den Federation Service o Verifizierung der Credentials und Erstellung des Tokens o Token wird an den Share. Point internen STS übergeben o Der STS erstellt das Fed. Auth Cookie und leitet den Browser auf die ursprünglich angeforderte Seite Share. Point STS Active Directory Verify Credentials and gather information ADFS Share. Point 2013 Foundation Virtual Loadbalancer Return SAML token Redirect for authentication Initial Request Portal App

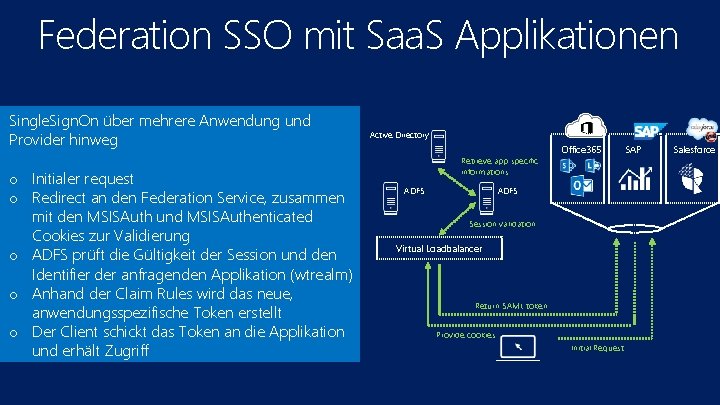

Federation SSO mit Saa. S Applikationen Single. Sign. On über mehrere Anwendung und Provider hinweg o Initialer request o Redirect an den Federation Service, zusammen mit den MSISAuth und MSISAuthenticated Cookies zur Validierung o ADFS prüft die Gültigkeit der Session und den Identifier der anfragenden Applikation (wtrealm) o Anhand der Claim Rules wird das neue, anwendungsspezifische Token erstellt o Der Client schickt das Token an die Applikation und erhält Zugriff Active Directory Retrieve app specific informations ADFS Office 365 ADFS Session validation Virtual Loadbalancer Return SAML token Provide cookies Initial Request SAP Salesforce

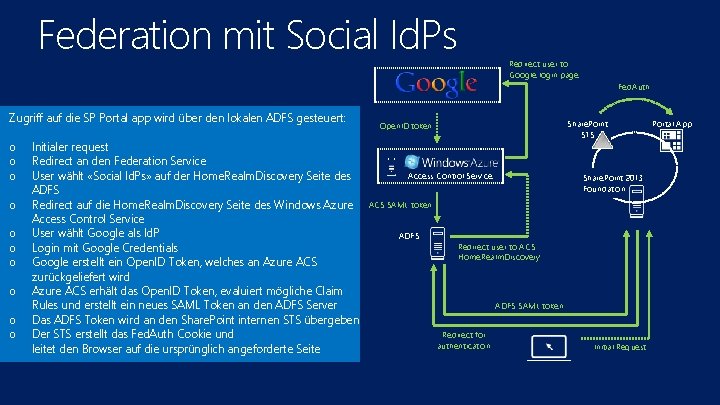

Federation mit Social Id. Ps Zugriff auf die SP Portal app wird über den lokalen ADFS gesteuert: o o o o o Initialer request Redirect an den Federation Service User wählt «Social Id. Ps» auf der Home. Realm. Discovery Seite des ADFS Redirect auf die Home. Realm. Discovery Seite des Windows Azure Access Control Service User wählt Google als Id. P Login mit Google Credentials Google erstellt ein Open. ID Token, welches an Azure ACS zurückgeliefert wird Azure ACS erhält das Open. ID Token, evaluiert mögliche Claim Rules und erstellt ein neues SAML Token an den ADFS Server Das ADFS Token wird an den Share. Point internen STS übergeben Der STS erstellt das Fed. Auth Cookie und leitet den Browser auf die ursprünglich angeforderte Seite Redirect user to Google login page Fed. Auth Share. Point STS Open. ID token Access Control Service Share. Point 2013 Foundation ACS SAML token ADFS Redirect user to ACS Home. Realm. Discovery ADFS SAML token Redirect for authentication Initial Request Portal App

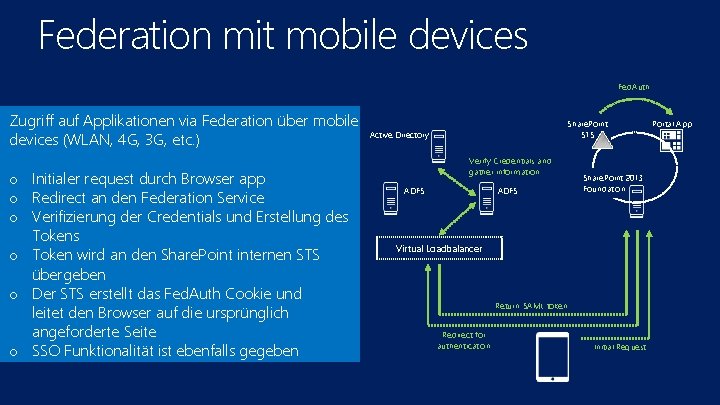

Federation mit mobile devices Fed. Auth Zugriff auf Applikationen via Federation über mobile devices (WLAN, 4 G, 3 G, etc. ) o Initialer request durch Browser app o Redirect an den Federation Service o Verifizierung der Credentials und Erstellung des Tokens o Token wird an den Share. Point internen STS übergeben o Der STS erstellt das Fed. Auth Cookie und leitet den Browser auf die ursprünglich angeforderte Seite o SSO Funktionalität ist ebenfalls gegeben Share. Point STS Active Directory Verify Credentials and gather information ADFS Share. Point 2013 Foundation Virtual Loadbalancer Return SAML token Redirect for authentication Initial Request Portal App

Federation mit mobile apps Zugriff auf Applikationen via native mobile apps. Office 365 mit OWA und Sky. Drive. Pro for i. OS. o App prüft beim start cached credentials o Redirect an den Federation Service zur Authentifizierung o Verifizierung der Credentials und Erstellung des Tokens o Zustellung des Tokens an die App o Überprüfen des Tokens und Zugriffsvalidierung o Ablage der Zugangsinformationen im lokalen App Cache für Single. Sign. On Active Directory Verify Credentials and gather information ADFS Virtual Loadbalancer Return SAML token Redirect for authentication Send token

Zusammenfassung o Heutige Anforderungen und Herausforderungen durch die Cloud o Einblick, was ist Federation o Welche Möglichkeiten bieten sich für solche Dienste in Verbindung mit Windows Azure o Integration von mobilen Endgeräten o Einbindung sozialer Identitäten

Q&A

Vielen Dank für Ihr Interesse

Für Fragen und weitere Informationen Thomas. Hofmann@ctp. com v. Card

- Slides: 31