BAB 8 MENGAMANKAN SISTEM INFORMASI Presenters Name Tujuan

BAB 8: MENGAMANKAN SISTEM INFORMASI Presenter’s Name

Tujuan Pembelajaran • Mengapa sistem informasi rentan terhadap kehancuran, kesalahan, dan melanggar? • Berapa nilai bisnis keamanan dan kontrol? • Apa saja komponen dari suatu organisasi kerangka kerja untuk keamanan dan kontrol? • Apa adalah alat yang paling penting dan teknologi untuk menjaga informasi sumber daya?

Kamu di Facebook ? Hati-Hati • Facebook - jaringan sosial terbesar dunia • Masalah - Pencurian identitas dan perangkat lunak berbahaya • Contoh : o 18, 2009 -bulan hacker penipuan untuk password, mengakibatkan Trojan horse download yang mencuri data keuangan o Des 2008 Koobface worm o Mei 2010 Spam berkampanye bertujuan untuk mencuri login • Menggambarkan: Jenis serangan keamanan yang dihadapi konsumen • Menunjukkan: Ubiquity hacking, perangkat lunak berbahaya

Sistem Kerentanan dan Penyalahgunaan • Keamanan: ü Kebijakan, prosedur dan langkah-langkah teknis yang digunakan untuk mencegah akses yang tidak sah, perubahan, pencurian, atau kerusakan fisik terhadap sistem informasi • Kontrol: ü Metode, kebijakan, dan prosedur organisasi yang memastikan keamanan aset organisasi; akurasi dan keandalan catatan akuntansi, dan kepatuhan operasional standar manajemen

Sistem Kerentanan dan Penyalahgunaan • Mengapa sistem rentan • Aksesibilitas jaringan • Masalah Hardware (kerusakan, konfigurasi kesalahan, kerusakan dari penyalahgunaan atau kejahatan) • Masalah software (pemrograman kesalahan, instalasi kesalahan, perubahan tidak sah) • Bencana • Penggunaan jaringan / komputer di luar kendali perusahaan • Kehilangan dan pencurian perangkat portabel

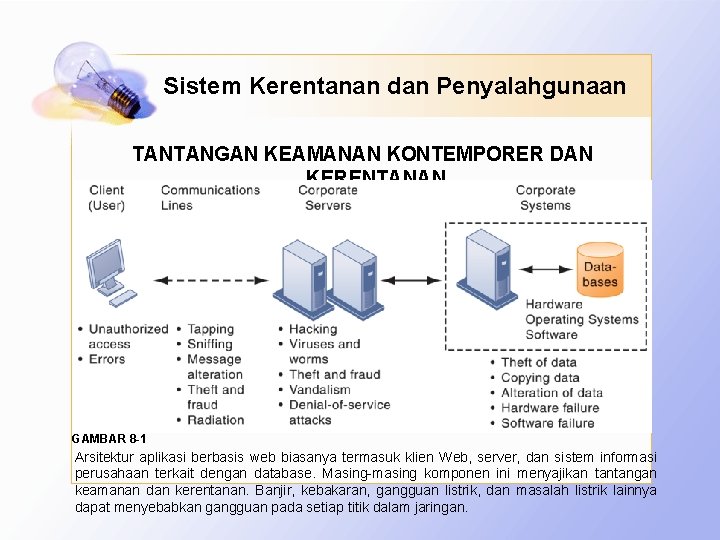

Sistem Kerentanan dan Penyalahgunaan TANTANGAN KEAMANAN KONTEMPORER DAN KERENTANAN GAMBAR 8 -1 Arsitektur aplikasi berbasis web biasanya termasuk klien Web, server, dan sistem informasi perusahaan terkait dengan database. Masing-masing komponen ini menyajikan tantangan keamanan dan kerentanan. Banjir, kebakaran, gangguan listrik, dan masalah listrik lainnya dapat menyebabkan gangguan pada setiap titik dalam jaringan.

Sistem Kerentanan dan Penyalahgunaan • kerentanan Internet • Jaringan terbuka bagi siapa saja • Ukuran internet berarti pelanggaran dapat memiliki dampak yang luas • Penggunaan alamat Internet tetap dengan modem kabel atau DSL menciptakan target hacker tetap terenkripsi VOIP • E-mail, P 2 P, IM -penangkapan -Lampiran dengan perangkat lunak berbahaya -Mengirimkan rahasia dagang

Sistem Kerentanan dan Penyalahgunaan • Tantangan keamanan nirkabel • Radio frequency bands easy to scan • SSIDs (service set identifiers) • Identify access points • Broadcast multiple times • War driving • Eavesdroppers drive by buildings and try to detect SSID and gain access to network and resources • WEP (Wired Equivalent Privacy) • Security standard for 802. 11; use is optional • Uses shared password for both users and access point • Users often fail to implement WEP or stronger systems

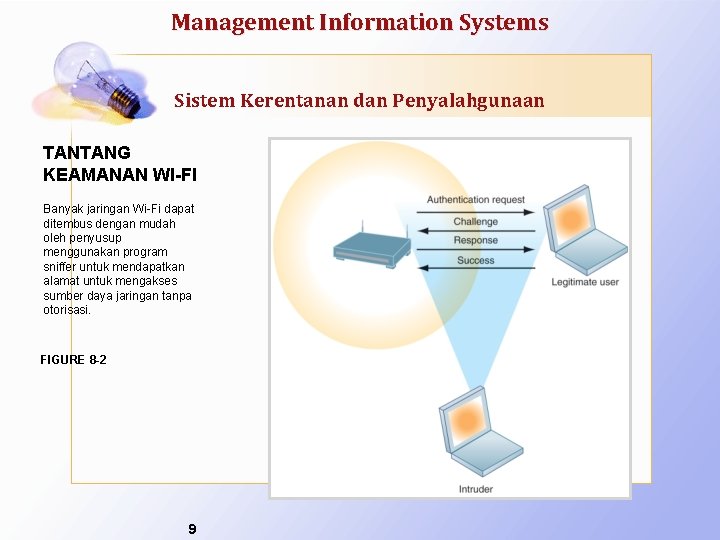

Management Information Systems Sistem Kerentanan dan Penyalahgunaan TANTANG KEAMANAN WI-FI Banyak jaringan Wi-Fi dapat ditembus dengan mudah oleh penyusup menggunakan program sniffer untuk mendapatkan alamat untuk mengakses sumber daya jaringan tanpa otorisasi. FIGURE 8 -2 9

Management Information Systems System Vulnerability and Abuse • Malware (malicious software) • Viruses • Program perangkat lunak nakal yang menempel pada program perangkat lunak lain atau file data untuk dieksekusi • Worms • Program komputer independen yang menyalin diri dari satu komputer ke komputer lain melalui jaringan. • Trojan horses • Program perangkat lunak yang tampaknya jinak tapi kemudian melakukan sesuatu yang lain dari yang diharapkan. 10

Management Information Systems System Vulnerability and Abuse • Malware (cont. ) • SQL injection attacks • Hacker mengirimkan data ke bentuk Web yang mengeksploitasi perangkat lunak terlindungi situs dan mengirimkan nakal query SQL ke database • Spyware • Program kecil menginstal sendiri diam-diam pada komputer untuk memantau aktivitas pengguna web surfing dan melayani sampai iklan • Key loggers • Merekam setiap keystroke pada komputer untuk mencuri nomor seri, password, memulai serangan Internet

Management Information Systems System Vulnerability and Abuse • Hacker dan kejahatan komputer • Hackers vs. crackers • Activities include • System intrusion • System damage • Cybervandalism • Gangguan disengaja, perusakan, penghancuran situs Web atau sistem informasi perusahaan

Management Information Systems System Vulnerability and Abuse • Spoofing • Keliru diri dengan menggunakan alamat e-mail palsu atau menyamar sebagai orang lain • Mengarahkan link Web untuk mengatasi berbeda dari yang dimaksudkan satu, dengan situs yang menyamar sebagai tujuan yang dimaksud • Sniffer • Program Menguping yang memonitor informasi perjalanan melalui jaringan • Memungkinkan hacker untuk mencuri informasi rahasia seperti e-mail, file perusahaan, dll

Management Information Systems System Vulnerability and Abuse • Denial-of-service attacks (Do. S) • Banjir server dengan ribuan permintaan palsu untuk kecelakaan jaringan. • Distributed denial-of-service attacks (DDo. S) • Penggunaan banyak komputer untuk meluncurkan serangan Do. S • Botnets • Jaringan "zombie" PC disusupi oleh malware bot • Di seluruh dunia, 6 -24000000 komputer berfungsi sebagai PC zombie dalam ribuan botnet

Management Information Systems System Vulnerability and Abuse • Kejahatan Komputer • Didefinisikan sebagai "pelanggaran hukum pidana yang melibatkan pengetahuan teknologi komputer untuk perbuatan mereka, penyidikan, atau penuntutan" • Komputer dapat menjadi sasaran kejahatan, misalnya: • Melanggar kerahasiaan data terkomputerisasi yang dilindungi • Mengakses sistem komputer tanpa otoritas • Komputer mungkin alat kejahatan, misalnya: • Pencurian rahasia dagang • Menggunakan e-mail untuk ancaman atau pelecehan © Prentice Hall 2011

Management Information Systems System Vulnerability and Abuse • pencurian identitas • Pencurian Informasi pribadi (id jaminan sosial, lisensi atau nomor kartu kredit pengemudi) untuk meniru orang lain • Phishing • Menyiapkan situs Web palsu atau mengirim pesan email yang terlihat seperti bisnis yang sah untuk meminta pengguna untuk data pribadi rahasia. • Evil twins • Jaringan nirkabel yang berpura-pura menawarkan dipercaya Wi-Fi koneksi ke Internet 16 © Prentice Hall 2011

Management Information Systems System Vulnerability and Abuse • Pharming • Pengalihan pengguna ke halaman Web palsu, bahkan ketika jenis individu yang benar alamat halaman Web ke browser-nya • Click Penipuan • Terjadi ketika individu atau program komputer curang mengklik iklan online tanpa niat untuk belajar lebih banyak tentang pengiklan atau melakukan pembelian • Cyberterrorism and Cyberwarfare 17 © Prentice Hall 2011

Management Information Systems CHAPTER 8: SECURING INFORMATION SYSTEMS System Vulnerability and Abuse • Ancaman internal: karyawan • Ancaman keamanan sering berasal di dalam sebuah organisasi • Di dalam pengetahuan • Prosedur Keamanan Ceroboh • Pengguna kurangnya pengetahuan • Social engineering: • Menipu karyawan untuk mengungkapkan password mereka dengan berpura-pura menjadi anggota yang sah dari perusahaan yang membutuhkan informasi 18 © Prentice Hall 2011

Management Information Systems System Vulnerability and Abuse • Kelemahan Software • Perangkat lunak komersial mengandung kelemahan yang menciptakan kerentanan keamanan • Bug tersembunyi(cacat kode program) • Nol cacat tidak dapat dicapai karena pengujian lengkap tidak mungkin dengan program besar • Cacat dapat membuka jaringan untuk penyusup • Patches • Vendor melepaskan potongan-potongan kecil dari perangkat lunak untuk memperbaiki kelemahan • Namun eksploitasi sering dibuat lebih cepat dari patch akan dirilis dan diimplementasikan 19 © Prentice Hall 2011

Management Information Systems System Vulnerability and Abuse KETIKA SOFTWARE ANTIVIRUS melumpuhkan KOMPUTER ANDA Read the Interactive Session and discuss the following questions • Faktor-faktor apa manajemen, organisasi, dan teknologi bertanggung jawab untuk masalah perangkat lunak Mc. Afee? • Apa dampak bisnis dari masalah perangkat lunak ini, baik untuk Mc. Afee dan bagi pelanggannya? • Jika Anda adalah pelanggan perusahaan Mc. Afee, akan Anda mempertimbangkan respon Mc. Afee untuk masalah ini dapat diterima? Mengapa atau mengapa tidak? • Apa yang harus dilakukan di Mc. Afee masa depan untuk menghindari masalah yang sama? 20 © Prentice Hall 2011

Management Information Systems Nilai Bisnis Keamanan dan Kontrol • Sistem komputer gagal dapat menyebabkan kerugian yang signifikan atau total dari fungsi bisnis • Perusahaan sekarang lebih rentan daripada sebelumnya • Data pribadi dan rahasia keuangan • Rahasia dagang, produk baru, strategi • Sebuah pelanggaran keamanan dapat dipotong menjadi nilai pasar perusahaan segera • Keamanan dan kontrol yang tidak memadai juga mendatangkan masalah kewajiban 21 © Prentice Hall 2011

Management Information Systems Nilai Bisnis Keamanan dan Kontrol • Persyaratan hukum dan peraturan untuk manajemen catatan elektronik dan perlindungan privasi • HIPAA: peraturan dan prosedur keamanan medis dan privasi • Gramm-Leach-Bliley Act: Membutuhkan lembaga keuangan untuk menjamin keamanan dan kerahasiaan data pelanggan • Sarbanes-Oxley Act: Memberlakukan tanggung jawab pada perusahaan dan manajemen mereka untuk menjaga akurasi dan integritas informasi keuangan yang digunakan secara internal dan eksternal dirilis 22 © Prentice Hall 2011

Management Information Systems CHAPTER 8: SECURING INFORMATION SYSTEMS Nilai Bisnis Keamanan dan Kontrol • Bukti Electronic • Evidence for white collar crimes often in digital form • Data on computers, e-mail, instant messages, ecommerce transactions • Kontrol yang tepat dari data yang dapat menghemat waktu dan uang ketika menanggapi penemuan permintaan hukum • Computer forensics: • Koleksi ilmiah, pemeriksaan, otentikasi, pelestarian, dan analisis data dari media penyimpanan komputer untuk digunakan sebagai bukti di pengadilan hukum • Termasuk recovery of ambient and hidden data 23 © Prentice Hall 2011

Management Information Systems Membangun Kerangka Keamanan dan Kontrol • Kontrol sistem informasi • Kontrol manual dan otomatis • Pengendalian umum dan aplikasi • General controls • Mengatur desain, keamanan, dan penggunaan program komputer dan keamanan file data secara umum di seluruh infrastruktur teknologi informasi organisasi. • Terapkan untuk semua aplikasi komputerisasi • Kombinasi hardware, software, dan prosedur manual untuk menciptakan lingkungan pengendalian secara keseluruhan 24 © Prentice Hall 2011

Management Information Systems CHAPTER 8: SECURING INFORMATION SYSTEMS Membangun Kerangka Keamanan dan Kontrol • Types of general controls • Kontrol perangkat lunak • Kontrol hardware • Kontrol operasi komputer • Kontrol keamanan data • Kontrol implementasi • Kontrol administratif 25 © Prentice Hall 2011

Management Information Systems Membangun Kerangka Keamanan dan Kontrol • pengendalian aplikasi • Kontrol tertentu yang unik untuk setiap aplikasi komputerisasi, seperti gaji atau pemrosesan order • Sertakan kedua prosedur otomatis dan manual • Memastikan bahwa data hanya berwenang benar akurat dan diproses oleh aplikasi • Memasukan: • Input controls • Processing controls • Output controls 26 © Prentice Hall 2011

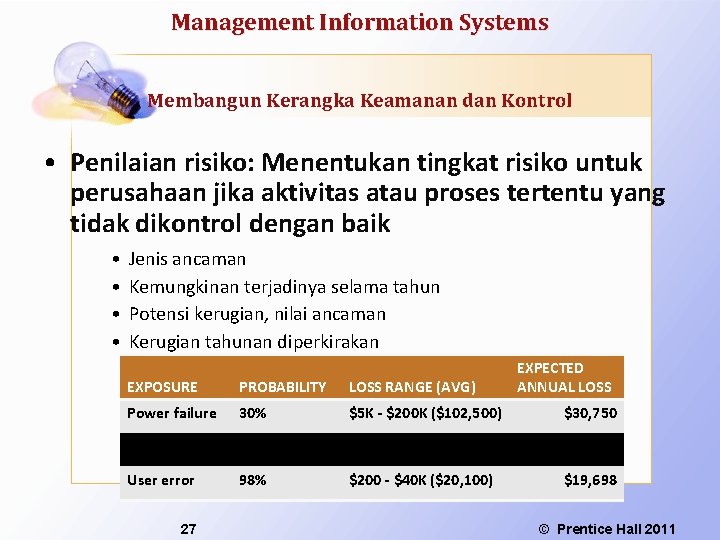

Management Information Systems Membangun Kerangka Keamanan dan Kontrol • Penilaian risiko: Menentukan tingkat risiko untuk perusahaan jika aktivitas atau proses tertentu yang tidak dikontrol dengan baik • • Jenis ancaman Kemungkinan terjadinya selama tahun Potensi kerugian, nilai ancaman Kerugian tahunan diperkirakan EXPOSURE PROBABILITY LOSS RANGE (AVG) Power failure 30% $5 K - $200 K ($102, 500) EXPECTED ANNUAL LOSS $30, 750 Embezzlement 5% $1 K - $50 K ($25, 500) $1, 275 User error $200 - $40 K ($20, 100) $19, 698 27 98% © Prentice Hall 2011

Management Information Systems Membangun Kerangka Keamanan dan Kontrol • Kebijakan Keamanan • Peringkat risiko informasi, mengidentifikasi tujuan keamanan yang dapat diterima, dan mengidentifikasi mekanisme untuk mencapai tujuan-tujuan ini • Mengatur Kebijakan Lain • Mengatur Kebijakan Penggunaan (Acceptable use policy -AUP) • Mendefinisikan penggunaan diterima sumber daya perusahaan informasi dan peralatan komputasi • Authorization policies • Tentukan tingkat yang berbeda dari akses pengguna ke aset informasi © Prentice Hall 2011

Management Information Systems Membangun Kerangka Keamanan dan Kontrol • Manajemen identitas • Proses bisnis dan alat untuk mengidentifikasi pengguna yang valid dari sistem dan mengontrol akses • Mengidentifikasi dan kewenangan berbagai kategori pengguna • Menentukan bagian mana dari pengguna sistem dapat mengakses • Otentikasi pengguna dan melindungi identitas • Sistem Manajemen Identitas • Menangkap aturan akses untuk berbagai tingkat pengguna 29 © Prentice Hall 2011

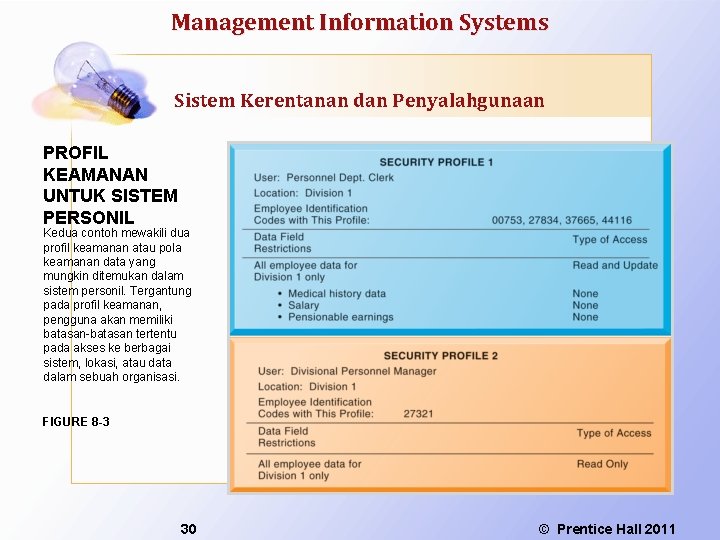

Management Information Systems Sistem Kerentanan dan Penyalahgunaan PROFIL KEAMANAN UNTUK SISTEM PERSONIL Kedua contoh mewakili dua profil keamanan atau pola keamanan data yang mungkin ditemukan dalam sistem personil. Tergantung pada profil keamanan, pengguna akan memiliki batasan-batasan tertentu pada akses ke berbagai sistem, lokasi, atau data dalam sebuah organisasi. FIGURE 8 -3 30 © Prentice Hall 2011

Management Information Systems Establishing a Framework for Security and Control • Disaster recovery planning: Devises plans for restoration of disrupted services • Business continuity planning: Focuses on restoring business operations after disaster • Both types of plans needed to identify firm’s most critical systems • Business impact analysis to determine impact of an outage • Management must determine which systems restored first 31 © Prentice Hall 2011

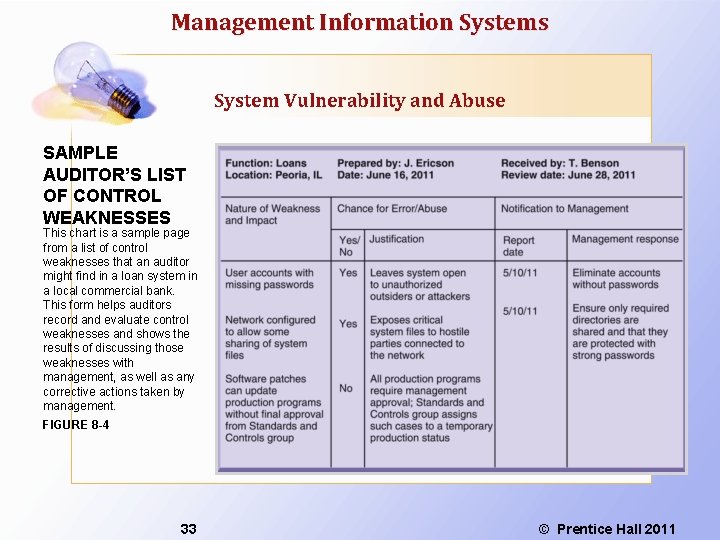

Management Information Systems Establishing a Framework for Security and Control • MIS audit • Examines firm’s overall security environment as well as controls governing individual information systems • Reviews technologies, procedures, documentation, training, and personnel. • May even simulate disaster to test response of technology, IS staff, other employees. • Lists and ranks all control weaknesses and estimates probability of their occurrence. • Assesses financial and organizational impact of each threat 32 © Prentice Hall 2011

Management Information Systems System Vulnerability and Abuse SAMPLE AUDITOR’S LIST OF CONTROL WEAKNESSES This chart is a sample page from a list of control weaknesses that an auditor might find in a loan system in a local commercial bank. This form helps auditors record and evaluate control weaknesses and shows the results of discussing those weaknesses with management, as well as any corrective actions taken by management. FIGURE 8 -4 33 © Prentice Hall 2011

Management Information Systems Technologies and Tools for Protecting Information Resources • Identity management software • Automates keeping track of all users and privileges • Authenticates users, protecting identities, controlling access • Authentication • • Password systems Tokens Smart cards Biometric authentication 34 © Prentice Hall 2011

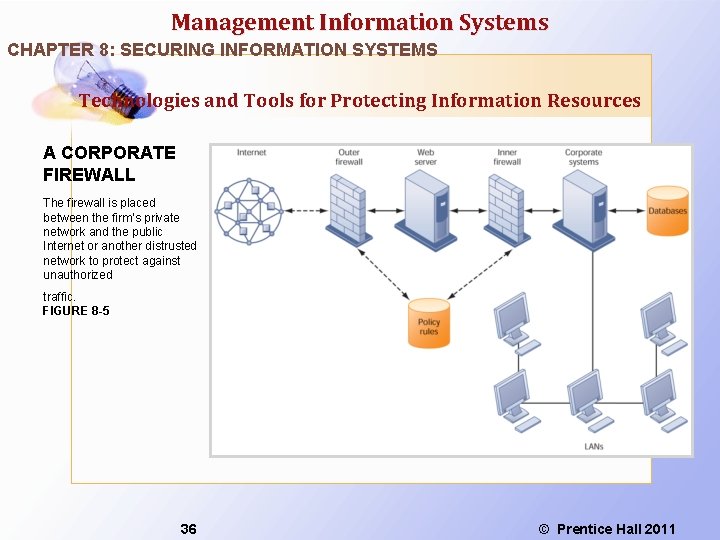

Management Information Systems CHAPTER 8: SECURING INFORMATION SYSTEMS Technologies and Tools for Protecting Information Resources • Firewall: • Combination of hardware and software that prevents unauthorized users from accessing private networks • Technologies include: • Static packet filtering • Network address translation (NAT) • Application proxy filtering 35 © Prentice Hall 2011

Management Information Systems CHAPTER 8: SECURING INFORMATION SYSTEMS Technologies and Tools for Protecting Information Resources A CORPORATE FIREWALL The firewall is placed between the firm’s private network and the public Internet or another distrusted network to protect against unauthorized traffic. FIGURE 8 -5 36 © Prentice Hall 2011

Management Information Systems CHAPTER 8: SECURING INFORMATION SYSTEMS Technologies and Tools for Protecting Information Resources • Intrusion detection systems: • Monitor hot spots on corporate networks to detect and deter intruders • Examines events as they are happening to discover attacks in progress • Antivirus and antispyware software: • Checks computers for presence of malware and can often eliminate it as well • Require continual updating • Unified threat management (UTM) systems 37 © Prentice Hall 2011

Management Information Systems CHAPTER 8: SECURING INFORMATION SYSTEMS Technologies and Tools for Protecting Information Resources • Securing wireless networks • WEP security can provide some security by • Assigning unique name to network’s SSID and not broadcasting SSID • Using it with VPN technology • Wi-Fi Alliance finalized WAP 2 specification, replacing WEP with stronger standards • Continually changing keys • Encrypted authentication system with central server 38 © Prentice Hall 2011

Management Information Systems CHAPTER 8: SECURING INFORMATION SYSTEMS Technologies and Tools for Protecting Information Resources • Encryption: • Transforming text or data into cipher text that cannot be read by unintended recipients • Two methods for encryption on networks • Secure Sockets Layer (SSL) and successor Transport Layer Security (TLS) • Secure Hypertext Transfer Protocol (SHTTP) 39 © Prentice Hall 2011

Management Information Systems CHAPTER 8: SECURING INFORMATION SYSTEMS Technologies and Tools for Protecting Information Resources • Two methods of encryption • Symmetric key encryption • Sender and receiver use single, shared key • Public key encryption • Uses two, mathematically related keys: Public key and private key • Sender encrypts message with recipient’s public key • Recipient decrypts with private key 40 © Prentice Hall 2011

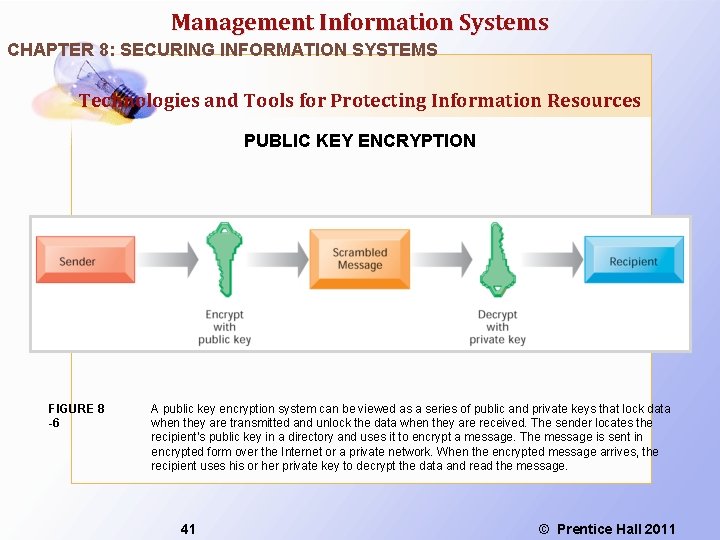

Management Information Systems CHAPTER 8: SECURING INFORMATION SYSTEMS Technologies and Tools for Protecting Information Resources PUBLIC KEY ENCRYPTION FIGURE 8 -6 A public key encryption system can be viewed as a series of public and private keys that lock data when they are transmitted and unlock the data when they are received. The sender locates the recipient’s public key in a directory and uses it to encrypt a message. The message is sent in encrypted form over the Internet or a private network. When the encrypted message arrives, the recipient uses his or her private key to decrypt the data and read the message. 41 © Prentice Hall 2011

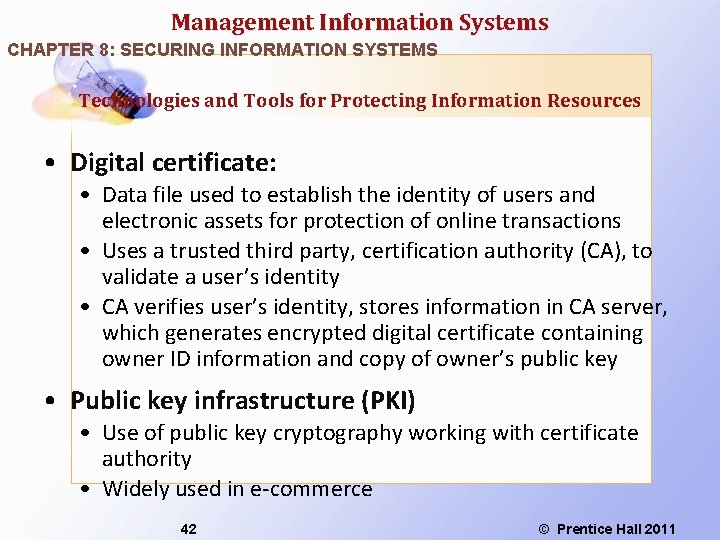

Management Information Systems CHAPTER 8: SECURING INFORMATION SYSTEMS Technologies and Tools for Protecting Information Resources • Digital certificate: • Data file used to establish the identity of users and electronic assets for protection of online transactions • Uses a trusted third party, certification authority (CA), to validate a user’s identity • CA verifies user’s identity, stores information in CA server, which generates encrypted digital certificate containing owner ID information and copy of owner’s public key • Public key infrastructure (PKI) • Use of public key cryptography working with certificate authority • Widely used in e-commerce 42 © Prentice Hall 2011

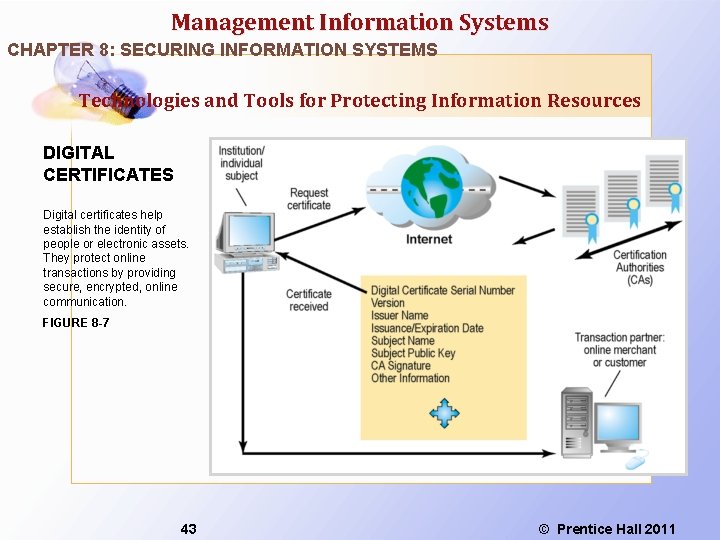

Management Information Systems CHAPTER 8: SECURING INFORMATION SYSTEMS Technologies and Tools for Protecting Information Resources DIGITAL CERTIFICATES Digital certificates help establish the identity of people or electronic assets. They protect online transactions by providing secure, encrypted, online communication. FIGURE 8 -7 43 © Prentice Hall 2011

Management Information Systems CHAPTER 8: SECURING INFORMATION SYSTEMS Technologies and Tools for Protecting Information Resources • Ensuring system availability • Online transaction processing requires 100% availability, no downtime • Fault-tolerant computer systems • For continuous availability, e. g. stock markets • Contain redundant hardware, software, and power supply components that create an environment that provides continuous, uninterrupted service • High-availability computing • Helps recover quickly from crash • Minimizes, does not eliminate downtime 44 © Prentice Hall 2011

Management Information Systems CHAPTER 8: SECURING INFORMATION SYSTEMS Technologies and Tools for Protecting Information Resources • Recovery-oriented computing • Designing systems that recover quickly with capabilities to help operators pinpoint and correct of faults in multi-component systems • Controlling network traffic • Deep packet inspection (DPI) • Video and music blocking • Security outsourcing • Managed security service providers (MSSPs) 45 © Prentice Hall 2011

Management Information Systems CHAPTER 8: SECURING INFORMATION SYSTEMS Technologies and Tools for Protecting Information Resources • Security in the cloud • Responsibility for security resides with company owning the data • Firms must ensure providers provides adequate protection • Service level agreements (SLAs) • Securing mobile platforms • Security policies should include and cover any special requirements for mobile devices • E. g. updating smart phones with latest security patches, etc. 46 © Prentice Hall 2011

Management Information Systems CHAPTER 8: SECURING INFORMATION SYSTEMS Technologies and Tools for Protecting Information Resources HOW SECURE IS THE CLOUD? Read the Interactive Session and discuss the following questions • What security and control problems are described in this case? • What people, organization, and technology factors contribute to these problems? • How secure is cloud computing? Explain your answer. • If you were in charge of your company’s information systems department, what issues would you want to clarify with prospective vendors? • Would you entrust your corporate systems to a cloud computing provider? Why or why not? 47 © Prentice Hall 2011

Management Information Systems CHAPTER 8: SECURING INFORMATION SYSTEMS Technologies and Tools for Protecting Information Resources • Ensuring software quality • Software metrics: Objective assessments of system in form of quantified measurements • Number of transactions • Online response time • Payroll checks printed per hour • Known bugs per hundred lines of code • Early and regular testing • Walkthrough: Review of specification or design document by small group of qualified people • Debugging: Process by which errors are eliminated 48 © Prentice Hall 2011

Management Information Systems All rights reserved. No part of this publication may be reproduced, stored in a retrieval system, or transmitted, in any form or by any means, electronic, mechanical, photocopying, recording, or otherwise, without the prior written permission of the publisher. Printed in the United States of America. Copyright © 2011 Pearson Education, Inc. Publishing as Prentice Hall

Brainstorming Objectives • Describe the objective(s) of the exercise • • • New product or service ideas? New feature ideas? Feature/product naming? Promotion ideas? New process for doing something? • Define top requirements or restrictions

Rules • No idea is a bad idea • Be creative • Take risks • No criticism allowed

Brainstorming Activity • Generate ideas • Use games and exercises to “warm up” your creative thinking • When ideas slow down, try another exercise to generate fresh ideas • Breaking into smaller groups may be helpful • Use a computer to capture every comment/idea

Summarize • Review ideas • Vote on top candidates and consolidate • Check requirements and restrictions • Trim list to top 5 -10 ideas

Next Steps • Describe what happens next: • Research the ideas generated? • Follow up with larger group? • Generate action items for follow-up: • Start turning ideas into reality

- Slides: 54