Architecture des Rseaux 4 Emmanuel BESSON 4 emmanuel

Architecture des Réseaux 4 Emmanuel BESSON 4 emmanuel. besson@francetelecom. com « Architecture des Réseaux » Octobre 2003

Architecture des Réseaux Interconnexion de réseaux « Architecture des Réseaux » Octobre 2003

Agenda (deuxième journée) 4 Interconnexion de réseaux å Principes de l'interconnexion å Commutation & routage å Le modèle Internet & ses évolutions å Mise en oeuvre des réseaux IP 4 Architectures étendues page 3

Interconnexion de réseaux 4 Objectifs å Saisir les enjeux et la problématique de l’interconnexion de réseaux å Comprendre les principes essentiels du routage et du contrôle de flux å Décrire les grands modèles actuels d’interconnexion 4 Plan å Principes de de l'interconnexion å Commutation & routage å Le modèle Internet & ses évolutions å Mise en oeuvre des réseaux IP page 4

La couche réseau (1) 4 Objectif de la couche réseau å Transporter les paquets sur un chemin source destinataire 4 Outils nécessaires å Connaître la topologie du sous-réseau å Choisir le chemin approprié w en assurant une répartition équilibrée de la charge w en optimisant le routage å … éventuellement assurer l’interconnexion de sous-réseaux page 5

La couche réseau (2) 4 La couche réseau appartient à l’opérateur 4 Elle est l’interface avec le client, donc ses services doivent… å … assurer l ’indépendance du client vis-à-vis des techniques implantées dans les sous-réseaux å … assurer l ’indépendance du client vis-à-vis de la topologie des sous-réseaux supports å … utiliser un plan uniforme de numérotation au niveau local et/ou global page 6

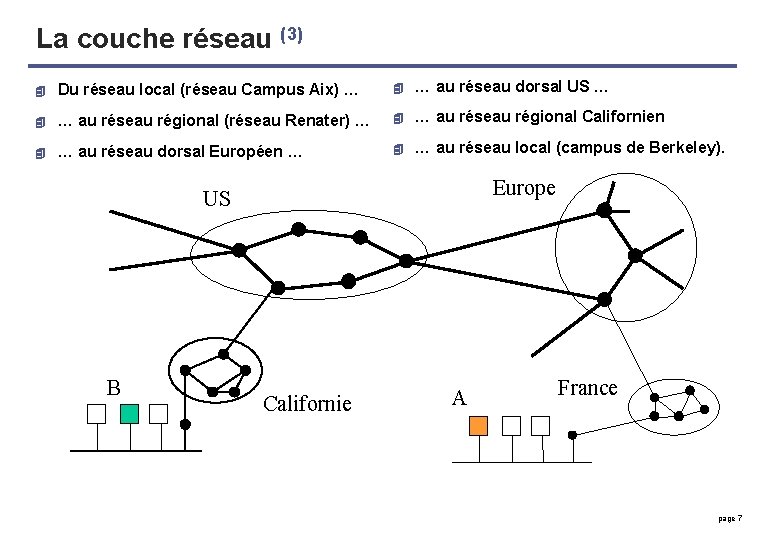

La couche réseau (3) 4 Du réseau local (réseau Campus Aix) … 4 … au réseau dorsal US … 4 … au réseau régional (réseau Renater) … 4 … au réseau régional Californien 4 … au réseau dorsal Européen … 4 … au réseau local (campus de Berkeley). Europe US B Californie A France page 7

La couche réseau (4) 4 Elle définit les procédures et les moyens fonctionnels nécessaires à l’échange de données par la couche transport 4 C’est un service de bout en bout responsable de l’acheminement des paquets de données qui peuvent traverser plusieurs nœuds du réseau 4 Elle assure l’intégrité du transport des paquets page 8

La couche réseau (5) 4 Mode datagramme å Le datagramme est un paquet remis par la couche transport et que la couche réseau transmet d’une manière autonome. å Le paquet ne comporte pas d’information définissant à quel message il appartient å Les paquets appartenant à une même communication peuvent emprunter dans le réseau des chemins différents å C’est un mode orienté sans connexion å Exemple typique : la couche réseau de l’Internet avec Internet Protocol (IP) page 9

La couche réseau (6) 4 Mode circuit virtuel å Les protocoles de type circuit virtuel demandent une connexion explicite entre la source et la destination å Une route est créée par laquelle transiteront tous les paquets de données å Il inclut explicitement un contrôle de flux, des techniques de détection et de reprise sur erreurs å Exemple typique : le protocole normalisé X. 25 utilisé dans le réseau TRANSPAC page 10

La couche réseau (7) 4 Pour assurer l’acheminement de l’information d’une entité réseau jusqu’à une entité réseau distante, trois grandes fonctionnalités doivent être rendues par la couche réseau : å Contrôle de flux å Routage å Adressage 4 Deux modes sont disponibles : å Mode connecté (circuit virtuel) å Mode non connecté (datagramme) page 11

La couche réseau (8) 4 Mode connecté å Avantages : w Sécurité de la transmission w Séquencement garanti des paquets w Réglage facile des paramètres du protocole å Inconvénients : w Lourdeur du protocole, surtout pour des petits transferts w Difficulté de mise en œuvre du multicast ou broadcast - w une connexion par paire source/destinataire Débit relativement faible page 12

La couche réseau (9) 4 Mode non connecté å Avantages : w Diffusion ou multipoint facilités w Simplicité du protocole w Performances meilleures å Inconvénients : w Faibles garanties de sécurité w Réglage des paramètres plus complexe page 13

Contrôle de flux et de congestion (1) 4 Missions du contrôle de flux et de congestion å Gérer les paquets pour un acheminement au plus court délai å Éviter les pertes å Régler les flux pour éviter les engorgements dans les nœuds de routage 4 Principes du contrôle de flux å Contrôle de flux par crédits (~ jetons) å Contrôle de flux par seuils (systèmes de fenêtre) å Contrôle de flux par allocation de ressources (réservation de ressources) page 14

Contrôle de flux et de congestion (2) 4 Contrôle de flux par crédits å Crédits banalisés : w Soit N le nombre de crédits qui circulent dans le réseau w Pour qu’un paquet puisse entrer, il doit acquérir un crédit libre w Un paquet arrivé à destination relâche le crédit w Très difficile de redistribuer les crédits aux « portes d’entrée » å Crédits dédiés : w w Par nœud d’entrée dans le réseau - Le crédit libéré est ré-acheminé vers l’émetteur (avec un acquittement) - Contrôle local et non global Par utilisateur, ou circuit virtuel - Fenêtre de contrôle de flux page 15

Contrôle de flux et de congestion (3) 4 Contrôle de flux par seuils å Ouverture ou fermeture des « vannes » à l’entrée en fonction des indications fournies par le réseau å A l’aide de paquets de gestion Envoie des informations explicites au nœud d’entrée sur l’état du réseau ( « tu peux envoyer x paquets » ) w w Performante mais soumise également à la congestion - un réseau chargé ralentira les paquets de contrôle å Contrôle par fenêtre w On attend l’acquittement des paquets précédents pour élargir la fenêtre d’émission w Si les acquittements ne reviennent pas, l’émetteur est bloqué page 16

Contrôle de flux et de congestion (4) 4 Contrôle de flux par allocation de ressources å Adapté au mode avec connexion å Un paquet « d’appel » réserve les ressources intermédiaires sur le chemin qui va être utilisé å Très coûteuse en ressources Exemple : si on réserve de la place pour les P paquets qui vont être émis sur l’ensemble des N nœuds sur le chemin, on a N P places en mémoire d’allouées w w 4 Possibilité de pratiquer le « surbooking » mais risque d’effondrement Globalement, tous les contrôles de flux ont au moins un cas de figure de dysfonctionnement : la congestion est toujours susceptible d’arriver page 17

Contrôle de flux et de congestion (4) 4 Contrôle de congestion å Contrôle assez élémentaire au niveau de la couche réseau å Mission parfois assignée à la couche transport (ex. : TCP/IP) å Réserver des places mémoires supplémentaires : w Non distribuées en cas de pré-allocation w Traite des congestions ponctuelles et « faibles » å TTL : durée de vie dans le réseau w Tout paquet qui a résidé trop longtemps dans le réseau est considéré comme obsolète w Destruction des paquets obsolètes : libération de ressources w Fondé sur des temporisateurs difficiles à mettre en œuvre w Simplifications : durée de vie = nombre maximal de nœuds à traverser (IP) page 18

Interconnexion de réseaux 4 Objectifs å Saisir les enjeux et la problématique de l’interconnexion de réseaux å Comprendre les principes essentiels du routage et du contrôle de flux å Décrire les grands modèles actuels d’interconnexion 4 Plan å Principes de l'interconnexion å Commutation&&routage å Le modèle Internet & ses évolutions å Mise en oeuvre des réseaux IP page 19

Composantes du routage (1) 4 Avec l’expansion et l’augmentation de complexité des WAN, le contrôle de trafic devient important å Existence de multiples routes depuis une source vers une destination å Gestion des congestions et assignation de la bande passante disponibles effectués par des équipements spécifiques : les routeurs 4 Fonctions principales des routeurs å Relayer les paquets d ’un réseau à un autre å Ne pas confondre avec les commutateurs ! w Commutation = couche 2 / routage = couche 3 ! w Informations différentes, donc accomplissement différent des tâches å Détermination du chemin å Commutation page 20

Composantes du routage (2) 4 Détermination du chemin å Évaluer les chemins disponibles pour atteindre une destination donnée å Déterminer celui à utiliser (en évitant par exemple les chelins engorgés) å Utilisation d’algorithmes de routage w w w Construction de tables de routage : - informations de routage spécifiques à l’algorithme - ex. : association destination/prochain saut Maintien des tables de routage : - communication entre routeurs - mises à jour via l’échange de portions ou de la totalité des tables … le routeur en déduit une connaissance de la topologie page 21

Composantes du routage (3) 4 Détermination du chemin : å Algorithmes de routage basés sur le principe du « moindre coût » , ou de la « moindre distance » (i. e. « plus court chemin » ) å Utilisation de métriques : w longueur du chemin w robustesse w délais w tics d ’horloge w nombre de sauts w bande passante w charge w coût de la communication page 22

Composantes du routage (4) 4 Métriques classiques å la longueur du chemin selon l ’algorithme de routage utilisé w somme de coûts des liens assignés par le protocole w nombre total de sauts å la qualité ou robustesse des liens selon une valeur arbitraire fixée par l ’administrateur w taux d ’erreur bits des liens w taux de pannes w temps de remise en route å le délai mesure le temps entre l ’émission et la réception, et dépend de. . . w la bande passante sur les liens intermédiaires w les files d ’attente sur les ports des routeurs sur le chemin w la distance physique à parcourir page 23

Composantes du routage (5) 4 Métriques classiques å les tics d ’horloge sont utilisés par certains algorithmes pour Net. Ware ou IP w délai sur les liens comptés en tics d’horloge å le nombre de sauts représente le nombre de passages par un port de sortie d ’un routeur w nombre de nœuds intermédiaires à traverser å la bande passante résiduelle (i. e. disponible à l ’instant) å la charge calcule le taux d ’occupation des ressources (ex. : routeur) w taux d ’utilisation CPU w nombre de paquets par seconde å le coût de la communication est une autre métrique importante w possibilité de choisir ses propres lignes que des lignes publiques payantes page 24

Composantes du routage (6) 4 Croisement des métriques : å interdépendance évidente (délai, bande passante, nombre de sauts, etc. ) å des algorithmes sophistiqués utilisent des métriques hybrides : w formule de combinaison des valeurs individuelles page 25

Commutation & routage 4 Fonction de commutation å accepter un paquet sur une interface å le transférer sur une autre interface å algorithmes de commutation simples, et partagés par la plupart des protocoles de routage w w un paquet entrant porte : - l ’adresse MAC du routeur - l ’adresse réseau de la destination le routeur examine l ’adresse réseau de destination - s ’il ne sait pas atteindre cette destination, il ignore le paquet s ’il sait l ’atteindre, il modifie l ’adresse MAC pour marquer celle du prochain nœud sur le chemin - w le routeur transmet alors le paquet page 26

Commutation ou routage ? (1) 4 Les routeurs sont des équipements. . . å. . . puissants et flexibles å. . . lents et chers ! 4 Les commutateurs sont des équipements rapides et économiques 4 Le trafic Internet double chaque année å Croissance du trafic des réseaux backbone: w environ 100% par an de 1990 à 1994 w environ 1, 000% par an de 1995 à 1996 w environ 100% par an de 1997 à 2000 å Croissance globale: w environ 20 à 30% par an dans les années 1980 s w 30 à 40% par an de 1990 à 1998 w Accélérant jusqu’à 100% par an page 27

Commutation ou routage ? (2) 4 Des routeurs rapides? å Gigabit/Terabits routeurs 4 Associer IP et la commutation å A l’origine (1996) IP switching, Tag Switching å Puis MPLS (IETF) å Aussi mais disparu, MPOA (ATM Forum) 4 Un moyen pour accélérer les routeurs page 28

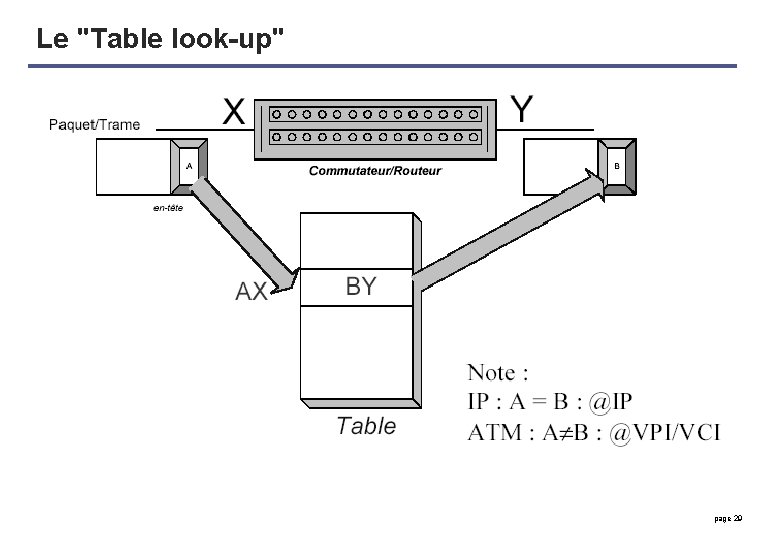

Le "Table look-up" page 29

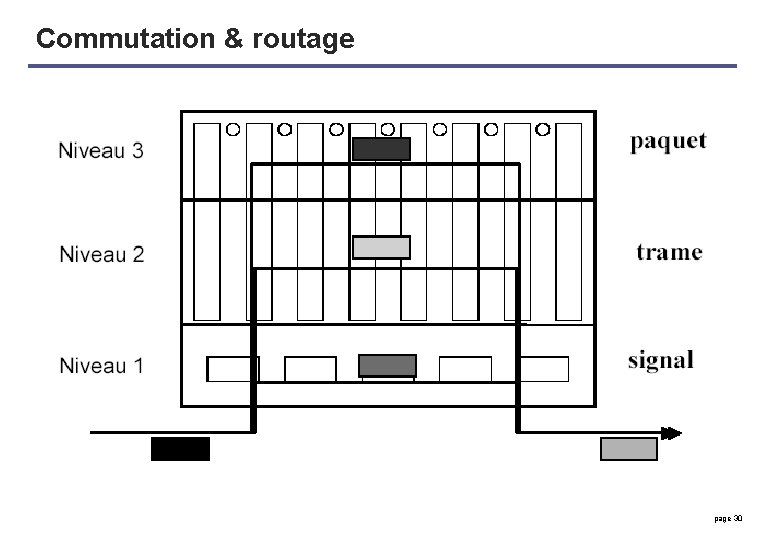

Commutation & routage page 30

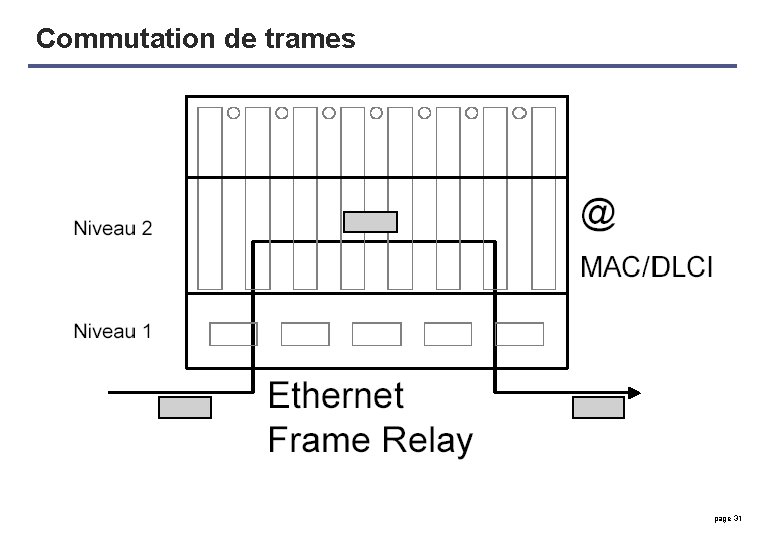

Commutation de trames page 31

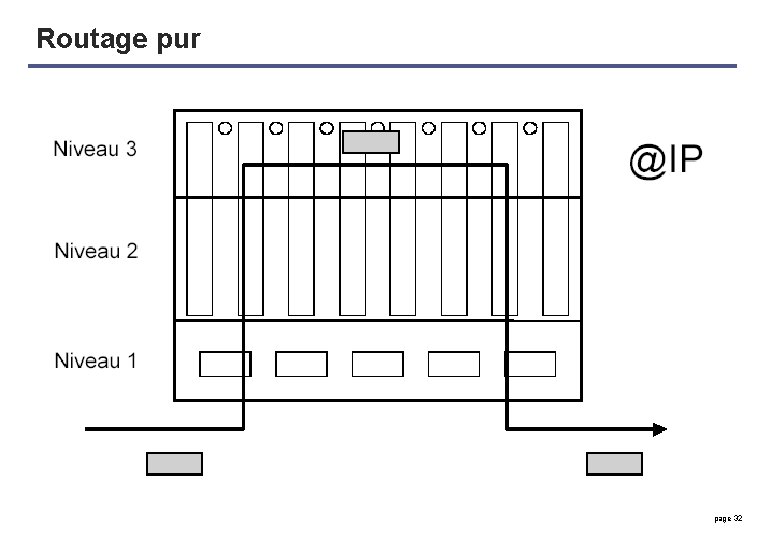

Routage pur page 32

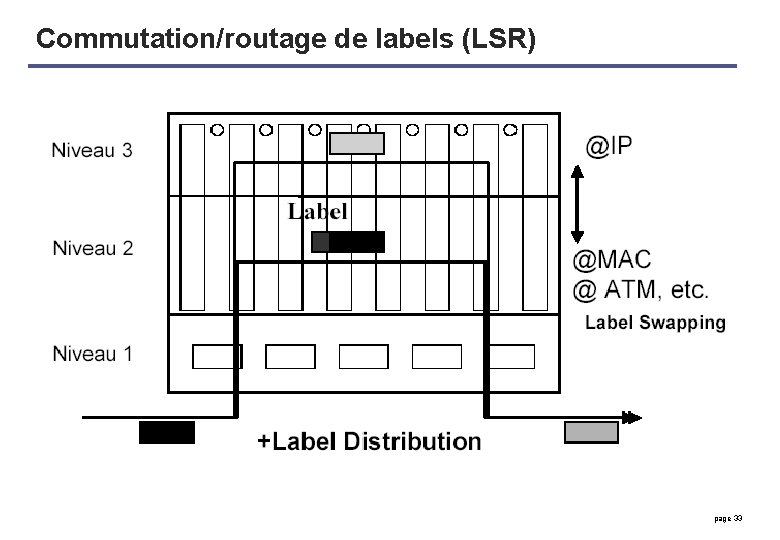

Commutation/routage de labels (LSR) page 33

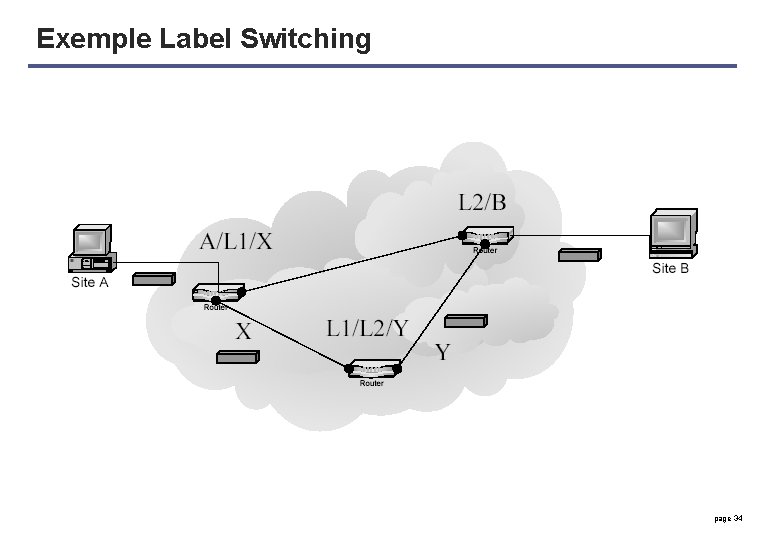

Exemple Label Switching page 34

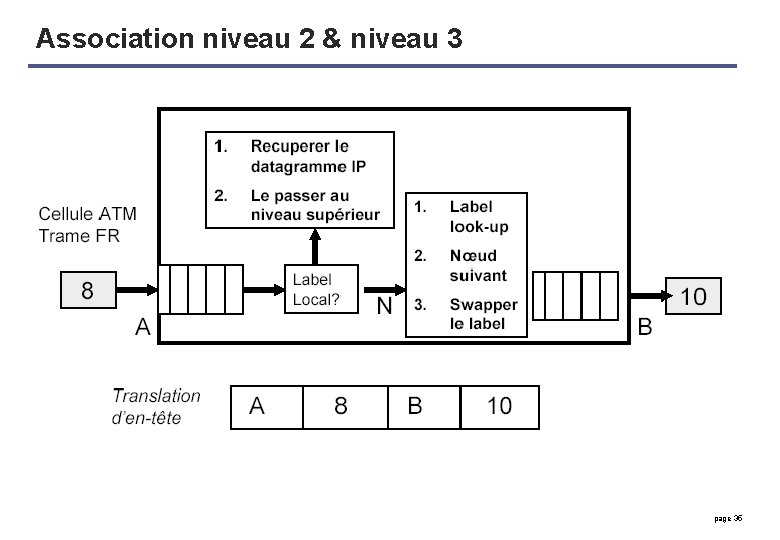

Association niveau 2 & niveau 3 page 35

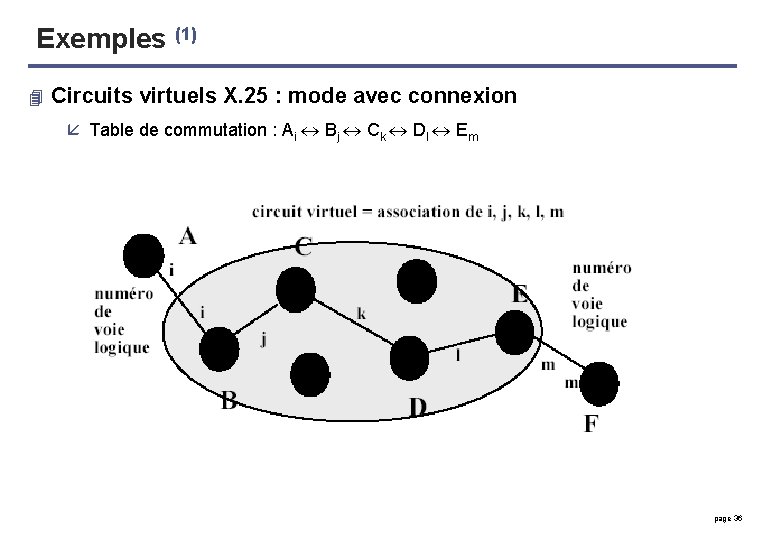

Exemples (1) 4 Circuits virtuels X. 25 : mode avec connexion å Table de commutation : Ai Bj Ck Dl Em page 36

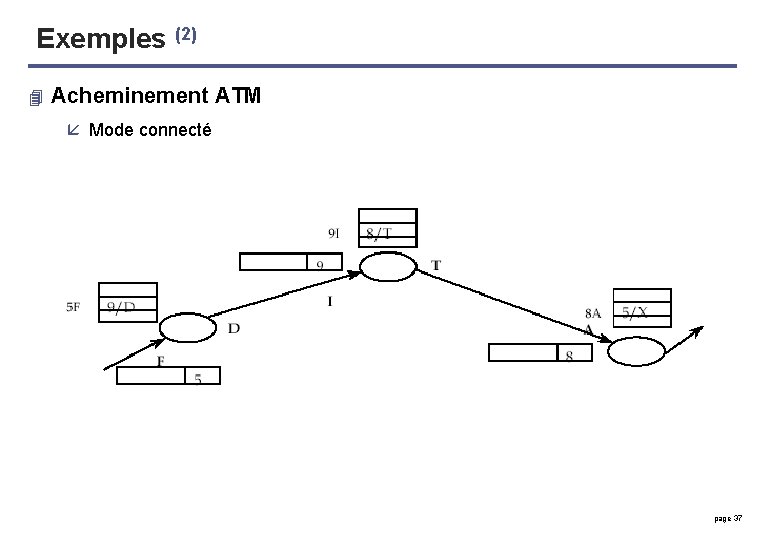

Exemples (2) 4 Acheminement ATM å Mode connecté page 37

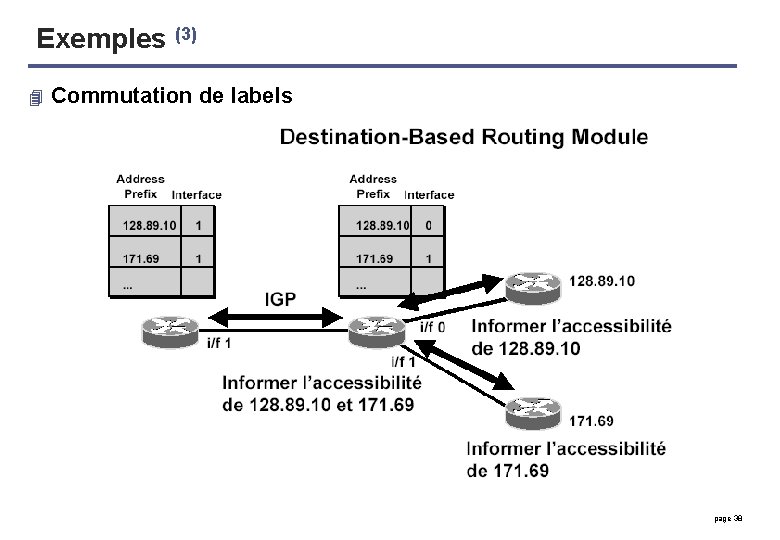

Exemples (3) 4 Commutation de labels page 38

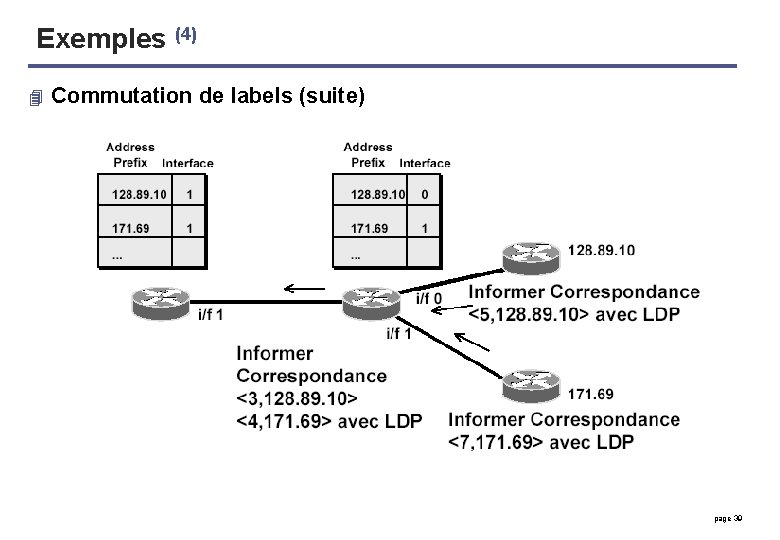

Exemples (4) 4 Commutation de labels (suite) page 39

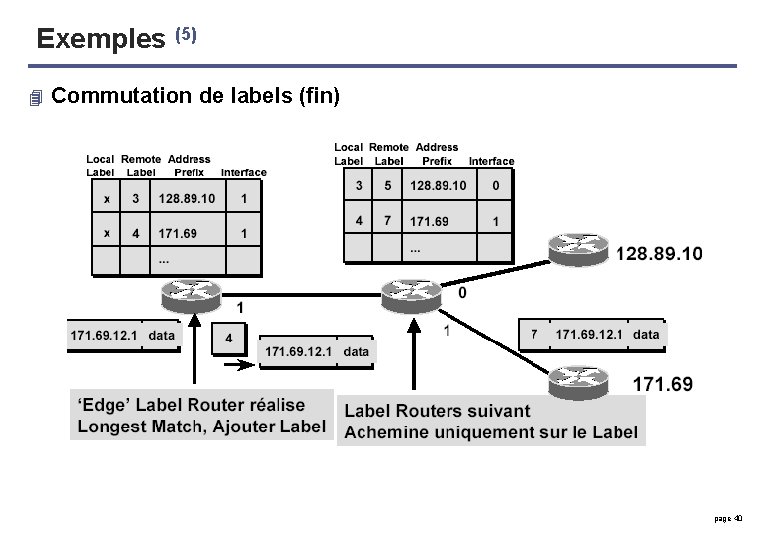

Exemples (5) 4 Commutation de labels (fin) page 40

Algorithmes de routage 4 Les algorithmes de routage varient selon leurs objectifs propres å optimalité w capacité de l’algorithme à sélectionner la meilleure route - selon les métriques utilisées - selon les poids affectés aux différentes métriques å simplicité w efficacité de l’implémentation w minimaliser le taux d ’utilisation CPU å robustesse w comportement stable face à des conditions extrêmes : fortes charges, pannes, bugs w résistance aux pannes (les routeurs sont des nœuds critiques) å convergence rapide w cohérence des informations de mises à jour å flexibilité w capacité d’adaptation aux changements dans le réseau : pannes, modification de la bande passante disponible page 41

Routage statique et dynamique (1) 4 Le routage statique n ’est pas algorithmique å les routes sont établies manuellement par l ’administrateur du réseau å elles doivent être modifiées manuellement à chaque changement de topologie du réseau d ’interconnexion å bon fonctionnement : w sur des topologies simples w pour du trafic prévisible å inadapté aux réseaux de grande échelle å les tables de routage statiques sont privées et ne s ’échangent pas w avantage en matière de sécurité w contrôle de publication d ’informations sur certaines parties d ’un réseau page 42

Routage statique et dynamique (2) 4 Les algorithmes de routage dynamique s’ajustent en temps réel å diffusion des mises à jour des tables de routage contrôlée par le protocole de routage w méthode d’envoi w contenu de la connaissance diffusée w dates de diffusion w localisation destinataires des mises à jour å analyse des mises à jour entrantes w si modification : - les routes sont recalculées - un message de mise à jour est envoyé, entraînant d ’autres mises à jour chez les voisins page 43

Routage statique et dynamique (3) 4 Statique vs. dynamique å une machine X veut envoyer des paquets vers une machine Y å Statique : w A-D-C-Y si panne lien A - D, les paquets sont jetés par A w 4 å Dynamique : w A-D-C-Y si panne lien A - D, les paquets sont routés sur la route alternative A-B-C-Y w Solution mixte dans les grands réseaux d ’interconnexion å les routeurs ne peuvent connaître toutes les destinations possibles å la table de routage dynamique est agrémentée d’une route statique par défaut pour les destinations inconnues page 44

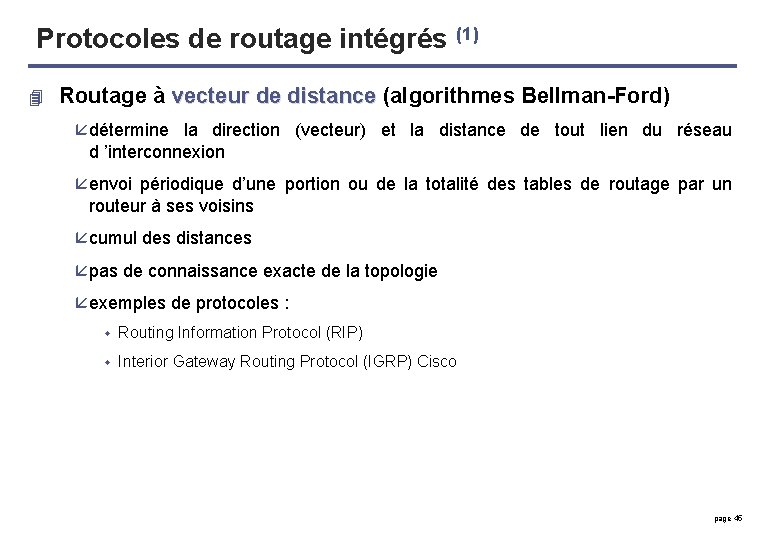

Protocoles de routage intégrés (1) 4 Routage à vecteur de distance (algorithmes Bellman-Ford) å détermine la direction (vecteur) et la distance de tout lien du réseau d ’interconnexion å envoi périodique d’une portion ou de la totalité des tables de routage par un routeur à ses voisins å cumul des distances å pas de connaissance exacte de la topologie å exemples de protocoles : w Routing Information Protocol (RIP) w Interior Gateway Routing Protocol (IGRP) Cisco page 45

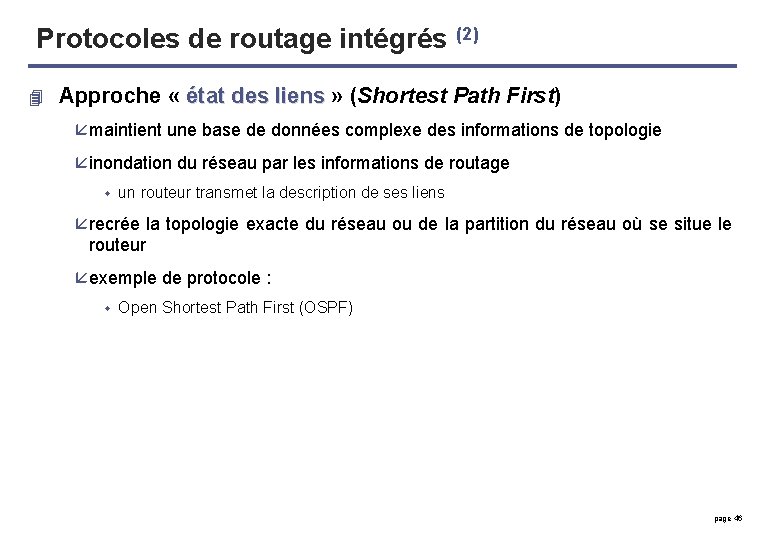

Protocoles de routage intégrés (2) 4 Approche « état des liens » (Shortest Path First) å maintient une base de données complexe des informations de topologie å inondation du réseau par les informations de routage w un routeur transmet la description de ses liens å recrée la topologie exacte du réseau ou de la partition du réseau où se situe le routeur å exemple de protocole : w Open Shortest Path First (OSPF) page 46

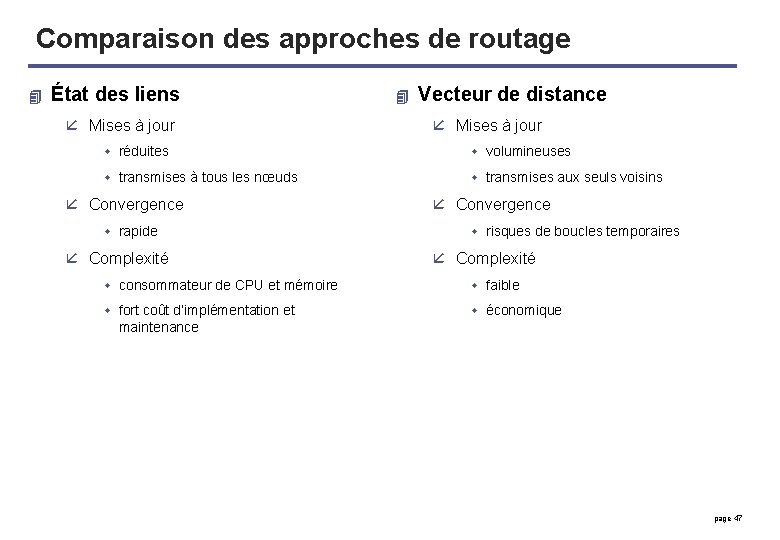

Comparaison des approches de routage 4 État des liens å Mises à jour 4 Vecteur de distance å Mises à jour w réduites w volumineuses w transmises à tous les nœuds w transmises aux seuls voisins å Convergence w rapide å Complexité å Convergence w risques de boucles temporaires å Complexité w consommateur de CPU et mémoire w faible w fort coût d’implémentation et maintenance w économique page 47

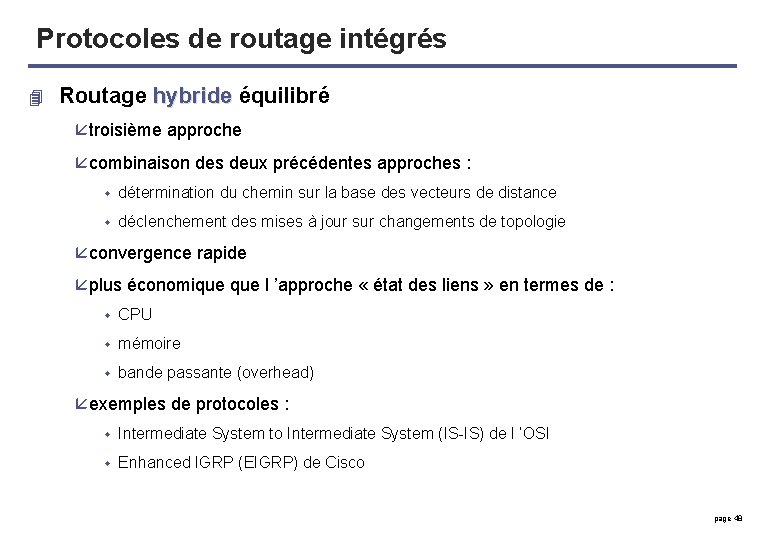

Protocoles de routage intégrés 4 Routage hybride équilibré å troisième approche å combinaison des deux précédentes approches : w détermination du chemin sur la base des vecteurs de distance w déclenchement des mises à jour sur changements de topologie å convergence rapide å plus économique l ’approche « état des liens » en termes de : w CPU w mémoire w bande passante (overhead) å exemples de protocoles : w Intermediate System to Intermediate System (IS-IS) de l ’OSI w Enhanced IGRP (EIGRP) de Cisco page 48

Adressage (1) 4 Pour router, il faut savoir localiser å chaque nœud doit posséder une adresse unique le caractérisant w sinon, un conflit d ’adresse intervient å de manière similaire, chaque réseau interconnecté doit posséder un identifiant réseau unique 4 Adresses des nœuds å se réfère à un port spécifique de l ’équipement connecté au réseau å pour la plupart des technologies LAN, gravés dans le matériel å structure d ’adressage plate å utilisées seulement quand le paquet est sur le réseau source ou destination å exemple : adresse MAC å généralement une par nœud (car une connexion au réseau) å parfois plusieurs pour un nœud d ’interconnexion (routeur) page 49

Adressage (2) 4 Identifiants réseau å adressage logique ou virtuel de niveau 3 dans le modèle OSI å utilisés pour identifier le réseau source ou destination du paquet å l ’assignation peut être : w statique selon un plan d ’adressage w partiellement ou entièrement dynamique å formats différents selon le protocole réseau å introduction de hiérarchies logiques : w par portion de réseau (segment, sous-réseau) page 50

Adressage (3) 4 Les schémas d’adressage diffèrent selon le protocole utilisé 4 La plupart des protocoles respectent l ’adressage en deux parties (nœud et réseau) å TCP/IP, Novell IPX, Apple. Talk å l’interprétation de l’adresse diffère selon le protocole page 51

Classes d’adressage (1) 4 L’adresse réseau d’une machine se structure selon. . . å. . . une partie se référant au réseau å. . . une partie désignant la machine (host) 4 Le préfixe correspondant au réseau est de taille. . . å. . . variable dans les schémas d’adressage sans classes w la longueur de ce préfixe est indiquée dans les mises à jour de routage w désignée par le masque (ex. : 192. 168. 0/21) å. . . fixe dans les schémas d ’adressage avec classes w varie selon la classe w exemple IP : - classe A : 8 bits - débute par un 0 - classe B : 16 bits - débute par 10 - classe C : 24 bits - débute par 110 page 52

Classes d’adressage (2) 4 Exemple TCP/IP å l ’adresse réseau est représentée par un mot de 32 bits (4 octets) w ex. : 10. 8. 2. 48 (forme décimale pointée) å l ’adresse IP est accompagnée d ’un numéro de masque w ex. : 255. 0. 0. 0 w utilisé par les routeurs pour identifier les deux parties de l ’adresse : - ex. : 10. constitue la partie « identifiant réseau » - ex. : 8. 2. 48 désigne l ’adresse du nœud å l ’ensemble des adresses disponibles est géré par le NIC : w décerne des adresses de classe A, B ou C w possibilité de mettre en place des sous-réseaux en amputant la partie adressant le noeud page 53

Classes d’adressage (3) 4 Exemple Novell IPX å l ’identifiant réseau est représenté en hexadécimal, jusqu ’à 32 bits w se rapporte au support physique : Ethernet, Token Ring, etc. å l ’adresse du nœud consiste en un hexadécimal de longueur 48 bits w 4 découle automatiquement de l ’adresse MAC de l ’équipement LAN Exemple Apple. Talk å identifiant réseau sur 16 bits w affectés individuellement aux câbles physiques ou à des gammes de câbles å adresse du nœud sur 8 bits w dynamiquement acquise au démarrage par la machine Apple page 54

Classes d’adressage (4) 4 Exemple X. 25 å plan de numérotation international défini pour les réseaux de données publics par le protocole X. 121 å identifiant réseau de 3 ou 4 chiffres décimaux w appelé le DNIC (Data Network Identification Code) w inclut le DCC (Data Country Code) et un code réseau public å adresse du nœud obtenue auprès du fournisseur d ’accès réseau X. 25 w appelée le NTN (Network Terminal Number) page 55

Interconnexion de réseaux 4 Objectifs å Saisir les enjeux et la problématique de l’interconnexion de réseaux å Comprendre les principes essentiels du routage et du contrôle de flux å Décrire les grands modèles actuels d’interconnexion 4 Plan å Principes de l'interconnexion å Commutation & routage å Le Le modèle Internet && ses évolutions å Mise en oeuvre des réseaux IP page 56

Le modèle TCP/IP (1) 4 4 Transmission Control Protocol / Internet Protocol Suite de protocoles largement répandue : å développés par le Département de la Défense pour permettre la communication entre des types d ’ordinateurs et de réseaux différents w dans le réseau ARPAnet w évolution vers l ’Internet å incorporés à la suite logicielle UNIX de Berkeley å la plupart des réseaux actuels utilisent TCP/IP pour la plus grande part du trafic å tous les réseaux modernes supportent TCP/IP å TCP garantit une livraison en séquence des paquets entre clients å IP prend en charge l’acheminement des paquets entre hôtes å utilisable pour interconnecter des LANs en réseaux privés ou publics page 57

Le modèle TCP/IP (2) 4 Caractéristiques importantes å le réseau TCP/IP continue à fonctionner, même en cas de panne d ’une partie de ce réseau å un réseau TCP/IP sait gérer de forts taux d ’erreur : w mécanismes de retransmission w mécanismes de reroutage å TCP/IP supporte des extensions du réseau sans disruption du service å TCP/IP assure l ’indépendance vis-à-vis des constructeurs å peu d ’overhead pour une meilleure performance å TCP/IP est un protocole routable : w possibilité de configurer les équipements pour spécifier des chemins w amélioration de la sécurité et de l ’efficacité (utilisation de la bande passante) page 58

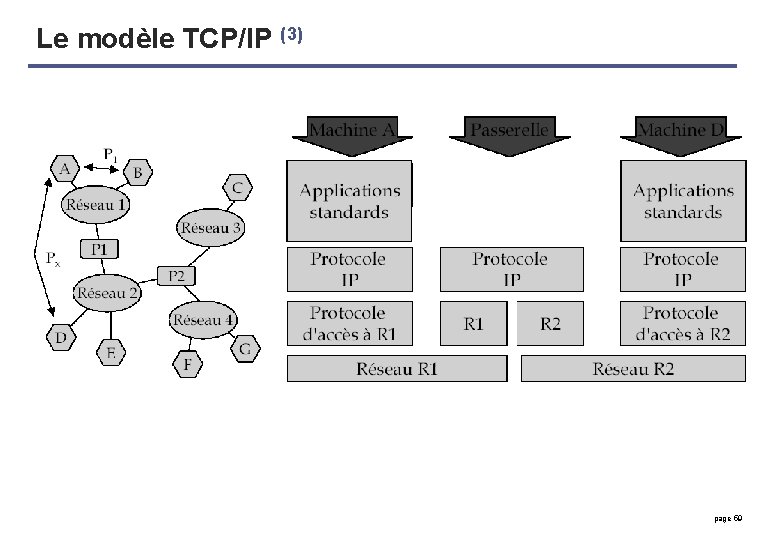

Le modèle TCP/IP (3) page 59

Le modèle TCP/IP (4) 4 4 Protocoles pour réseaux de paquets Format TCP/IP å origine et destination du paquet å type de paquet å gestion du paquet 4 Couches du modèle TCP/IP å correspond largement au modèle OSI å couche application w plusieurs SMTP) protocoles (FTP, Telnet, w correspond aux 3 couches supérieures OSI å couche Internet w plusieurs protocoles (IP, ICMP, ARP, RARP) w correspond à la couche réseau å couche transport w plusieurs protocoles (TCP, UDP) w correspond à la couche. . . Transport ! page 60

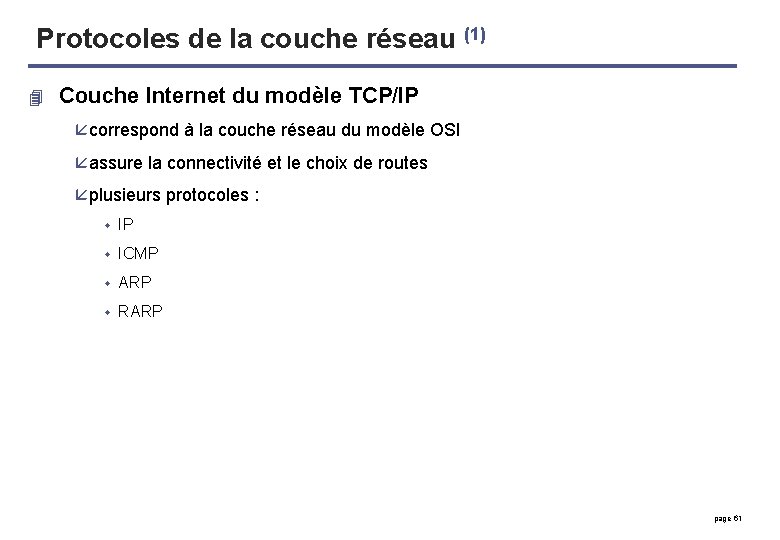

Protocoles de la couche réseau (1) 4 Couche Internet du modèle TCP/IP å correspond à la couche réseau du modèle OSI å assure la connectivité et le choix de routes å plusieurs protocoles : w IP w ICMP w ARP w RARP page 61

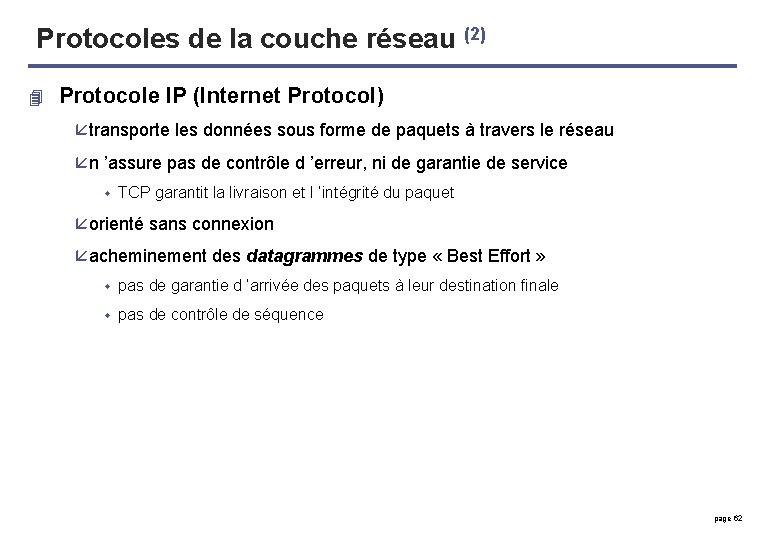

Protocoles de la couche réseau (2) 4 Protocole IP (Internet Protocol) å transporte les données sous forme de paquets à travers le réseau å n ’assure pas de contrôle d ’erreur, ni de garantie de service w TCP garantit la livraison et l ’intégrité du paquet å orienté sans connexion å acheminement des datagrammes de type « Best Effort » w pas de garantie d ’arrivée des paquets à leur destination finale w pas de contrôle de séquence page 62

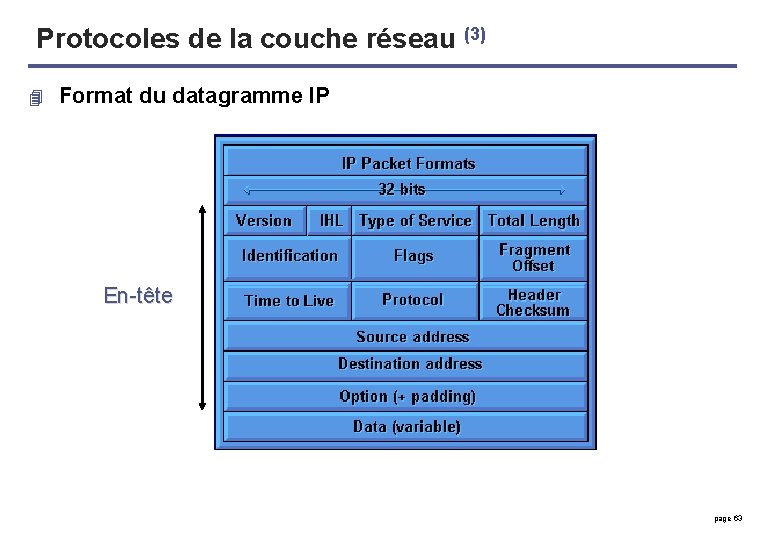

Protocoles de la couche réseau (3) 4 Format du datagramme IP En-tête page 63

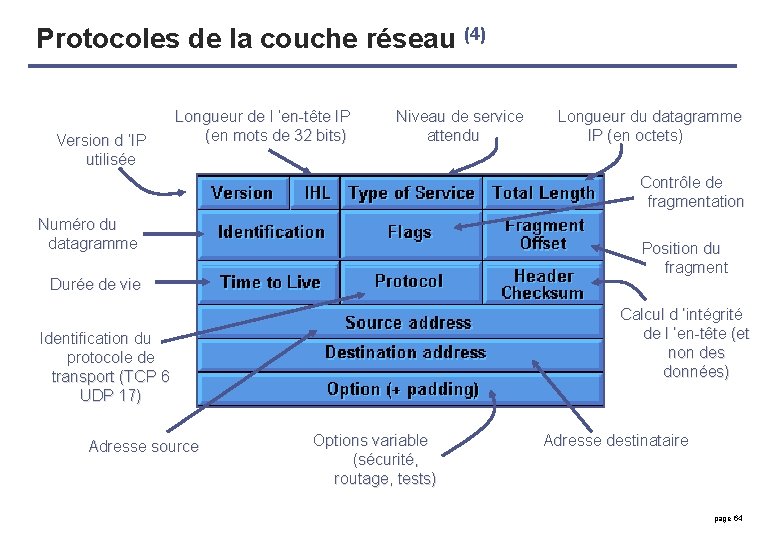

Protocoles de la couche réseau (4) Version d ’IP utilisée Longueur de l ’en-tête IP (en mots de 32 bits) Niveau de service attendu Longueur du datagramme IP (en octets) Contrôle de fragmentation Numéro du datagramme Position du fragment Durée de vie Calcul d ’intégrité de l ’en-tête (et non des données) Identification du protocole de transport (TCP 6 UDP 17) Adresse source Options variable (sécurité, routage, tests) Adresse destinataire page 64

Protocoles de la couche réseau (5) 4 Protocole ICMP (Internet Control Message Protocol) å messages transportés par les datagrammes IP å envoi de messages d ’erreur et de contrôle depuis une machine : w pour déterminer si une autre machine est disponible w pour connaître le réseau auquel elle est rattachée w pour connaître l ’adresse d ’un routeur w pour notifier des congestions ou des pannes de liens å exemple : « Host Unreachable » envoyé par un routeur à la source s ’il ne peut atteindre la destination å utilisations : w permettre aux protocoles des couches supérieures de pallier les défaillances du réseau w diagnostiquer le réseau (ex. : ping) page 65

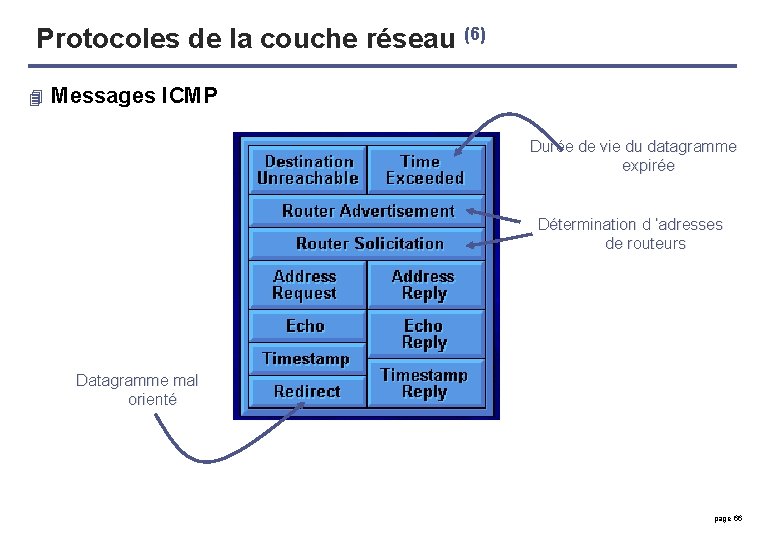

Protocoles de la couche réseau (6) 4 Messages ICMP Durée de vie du datagramme expirée Détermination d ’adresses de routeurs Datagramme mal orienté page 66

Protocoles de la couche réseau (7) 4 Protocole ARP (Address Resolution Protocol) å mise en correspondance des adresses IP avec les adresses MAC å permet la communication sur la couche liaison de données å mécanisme : w broadcast d ’une requête de type « qui a l ’adresse IP 172. 16. 66. 2 ? » w réponse par la station concernée avec son adresse MAC w création de l ’entrée dans le cache page 67

Protocoles de la couche réseau (8) 4 Protocole RARP (Reverse Address Resolution Protocol) å mise en correspondance des adresses MAC avec les adresses IP å utilisé par les stations ignorant leur adresse IP au démarrage å mécanisme : w broadcast d ’une requête de type « qui connaît mon adresse IP ? » w réponse par un serveur RARP page 68

Protocoles de la couche transport (1) 4 Couche transport du modèle TCP/IP å correspond au modèle OSI å TCP w Fiabilité w Contrôle d'erreur, de flux, d'ordre å UDP w Vérification des erreurs ? page 69

Protocoles de la couche transport (2) 4 Protocole TCP (Transmission Control Protocol) : å orienté connexion å assure un transfert de données bidirectionnel garanti w w négociation des conditions - synchronisation - initialisation et relâchement des connexions contrôle des déséquencements - w contrôle de flux - w réordonnancement des paquets à destination gestion du buffer de réception du destinataire gestion des erreurs - champ de contrôle de l ’intégrité du paquet entier (en-tête et données) å sa fiabilité est utilisée par des sessions applicatives clientes w FTP w applications client/serveur page 70

Protocoles de la couche transport (3) 4 Fiabilité de TCP å au prix d ’un certain overhead w informations de séquence w champ de contrôle d ’intégrité å trafic additionnel d ’acquittements page 71

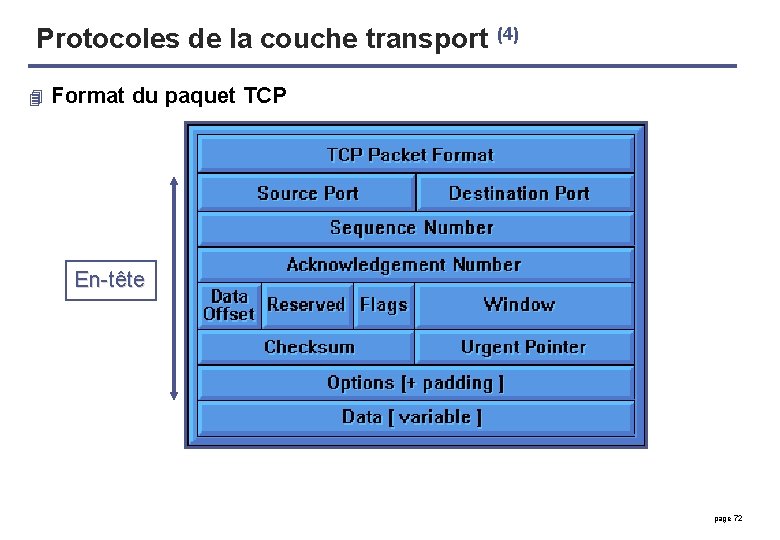

Protocoles de la couche transport (4) 4 Format du paquet TCP En-tête page 72

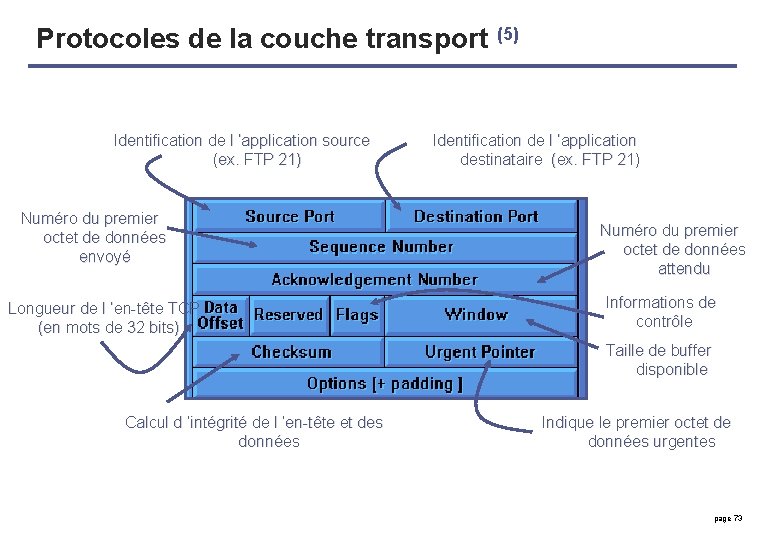

Protocoles de la couche transport (5) Identification de l ’application source (ex. FTP 21) Numéro du premier octet de données envoyé Longueur de l ’en-tête TCP (en mots de 32 bits) Identification de l ’application destinataire (ex. FTP 21) Numéro du premier octet de données attendu Informations de contrôle Taille de buffer disponible Calcul d ’intégrité de l ’en-tête et des données Indique le premier octet de données urgentes page 73

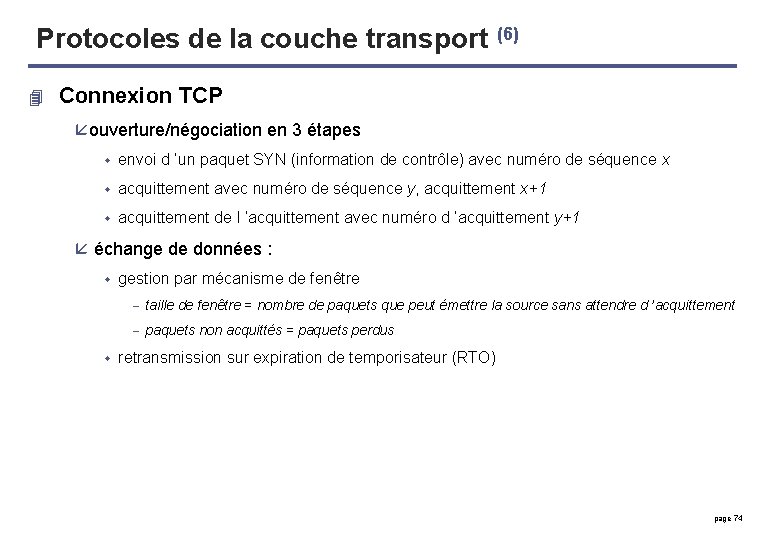

Protocoles de la couche transport (6) 4 Connexion TCP å ouverture/négociation en 3 étapes w envoi d ’un paquet SYN (information de contrôle) avec numéro de séquence x w acquittement avec numéro de séquence y, acquittement x+1 w acquittement de l ’acquittement avec numéro d ’acquittement y+1 å échange de données : w w gestion par mécanisme de fenêtre - taille de fenêtre = nombre de paquets que peut émettre la source sans attendre d ’acquittement - paquets non acquittés = paquets perdus retransmission sur expiration de temporisateur (RTO) page 74

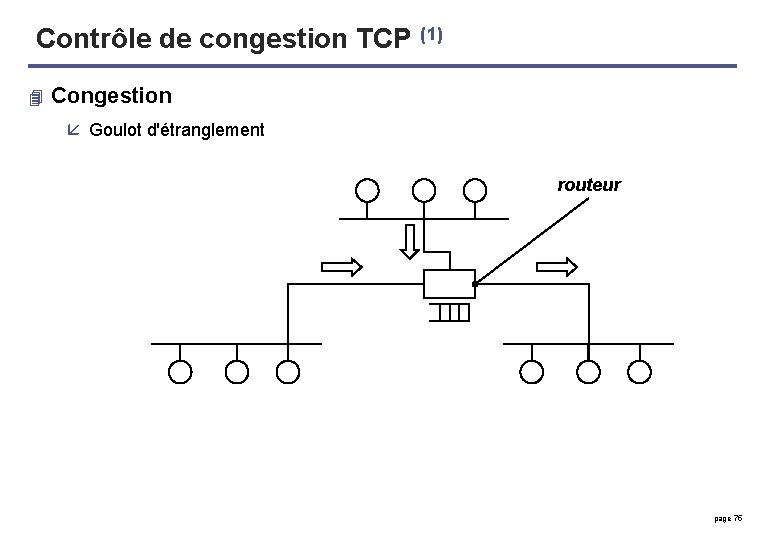

Contrôle de congestion TCP (1) 4 Congestion å Goulot d'étranglement routeur page 75

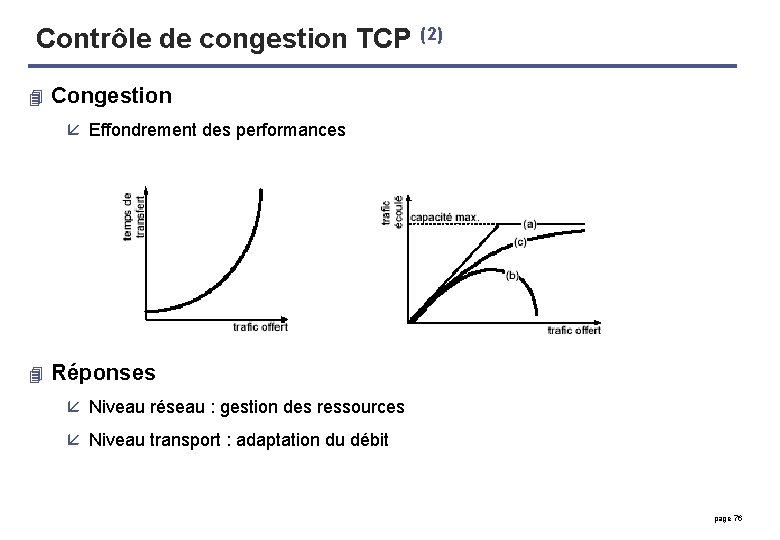

Contrôle de congestion TCP (2) 4 Congestion å Effondrement des performances 4 Réponses å Niveau réseau : gestion des ressources å Niveau transport : adaptation du débit page 76

Contrôle de congestion TCP (3) 4 Conservation des paquets å Ne pas injecter un nouveau paquet tant qu’un vieux n’est pas sorti du réseau å nombre de paquets en transit constant å Synchronisation sur les acquittements: autosynchronisation 4 Trouver le point de synchronisation å Utilisation d’une fenêtre dynamique: fenêtre de contrôle de congestion (cwnd) page 77

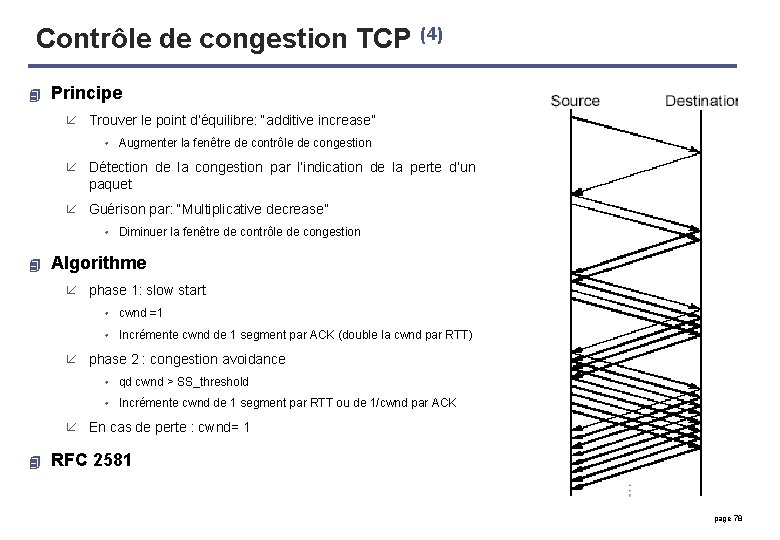

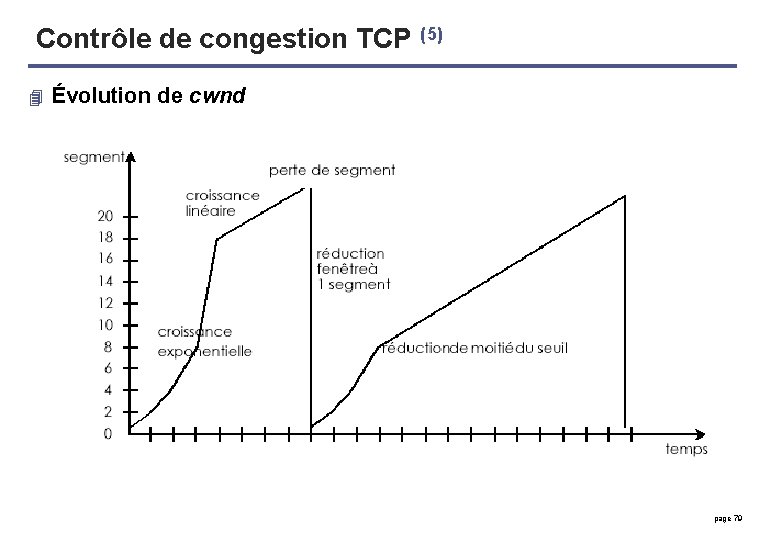

Contrôle de congestion TCP (4) 4 Principe å Trouver le point d’équilibre: “additive increase” w Augmenter la fenêtre de contrôle de congestion å Détection de la congestion par l’indication de la perte d’un paquet å Guérison par: “Multiplicative decrease” w 4 Diminuer la fenêtre de contrôle de congestion Algorithme å phase 1: slow start w cwnd =1 w Incrémente cwnd de 1 segment par ACK (double la cwnd par RTT) å phase 2 : congestion avoidance w qd cwnd > SS_threshold w Incrémente cwnd de 1 segment par RTT ou de 1/cwnd par ACK å En cas de perte : cwnd= 1 4 RFC 2581 page 78

Contrôle de congestion TCP (5) 4 Évolution de cwnd page 79

Protocoles de la couche transport (7) 4 Protocole UDP (User Datagram Protocol) å orienté sans connexion å pas de garantie de livraison : w ne génère pas d ’acquittements w peu d ’overhead å pas de gestion d ’erreur w la couche applicative doit gérer les erreurs å utilisation des numéros de ports pour identifier les applications w communément utilisés (comme TCP) w affectés dynamiquement å encapsulation dans un paquet IP page 80

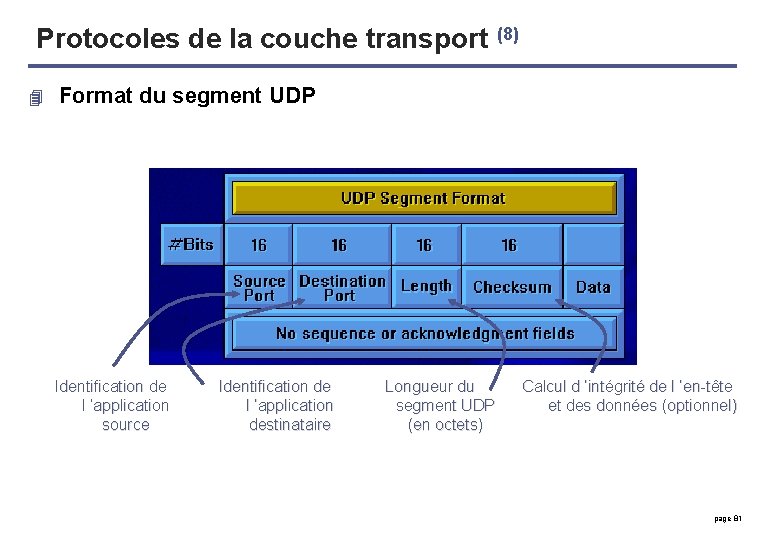

Protocoles de la couche transport (8) 4 Format du segment UDP Identification de l ’application source Identification de l ’application destinataire Longueur du segment UDP (en octets) Calcul d ’intégrité de l ’en-tête et des données (optionnel) page 81

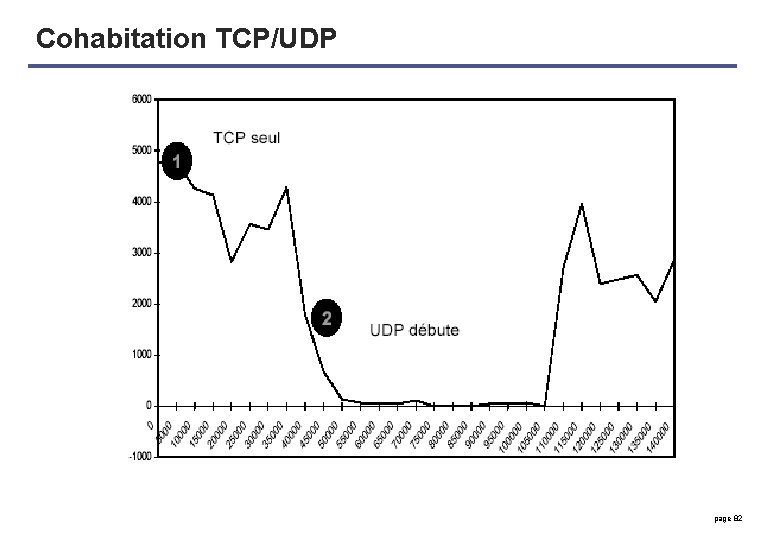

Cohabitation TCP/UDP page 82

Évolutions Internet 4 Les évolutions de l'Internet concerne principalement. . . å. . . les techniques de mise en oeuvre å. . . la garantie de Qualité de Service (QS) 4 . . . dans un contexte de raréfaction de ressources 4 . . . en attendant IPv 6. page 83

Qualité de Service (Qo. S) Internet 4 Commutation de paquets 4 Adresse IP 4 Routage 4 Mode non connecté 4 Filtrage 4 Possibilité d’utiliser des « Codepoint » 4 Modèles Int. Serv et Diff. Serv 4 Evolution MPLS page 84

Approche INTSERV 4 INTegrated SERVices å RFC 1633, RFC 2205 -2216 4 Trois types de profils å Best effort w Le service classique å Controlled load w Le réseau se comporte comme un réseau best effort peu chargé. Trafic Interactif w L’utilisateur spécifie débit et burst å Guaranteed Service 4 w Garantie de débit, délai et gigue. w Token bucket parameter (Tspec) Signalisation – réservation å RSVP page 85

Réservation de ressources 4 Pourquoi? å Réseau non "isochrone" de bout en bout å Propriétés sur les délais et le débit å Eviter des problèmes dans les routeurs 4 Proposition RSVP (Resource Re. Ser. Vation Protocol) å Protocole de signalisation å Messages RSVP envoyés comme des datagrammes IP å «Soft-State» å Réservations par la source å Multicast possible å Plusieurs mécanismes de réservation page 86

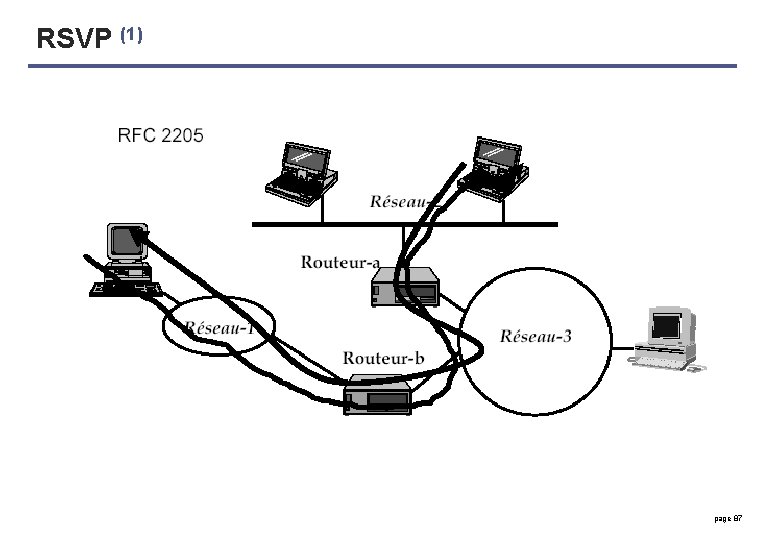

RSVP (1) page 87

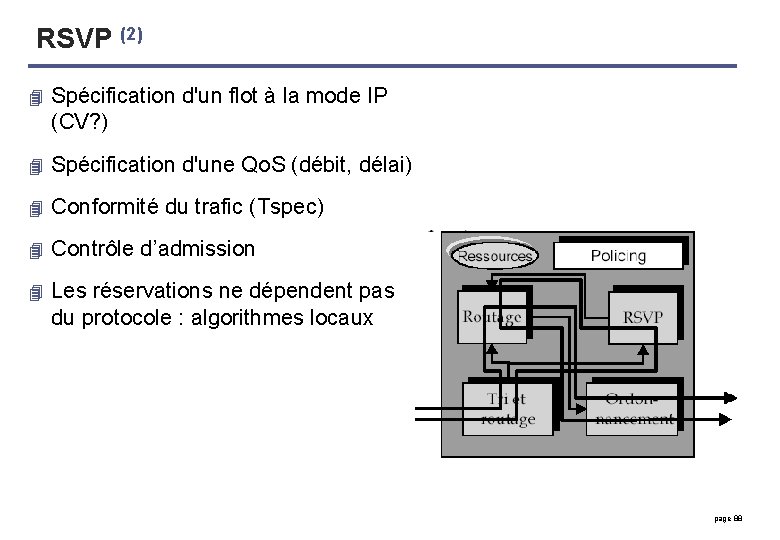

RSVP (2) 4 Spécification d'un flot à la mode IP (CV? ) 4 Spécification d'une Qo. S (débit, délai) 4 Conformité du trafic (Tspec) 4 Contrôle d’admission 4 Les réservations ne dépendent pas du protocole : algorithmes locaux page 88

Flow Specification 4 Flot å suite de paquets définie par (@IP emetteur, @IP récépteur) ou autre, émis par une source vers une ou plusieurs destinations, qui sont liés par un traitement homogène (routage, scheduling, etc. ) 4 Paramètres principaux å Flow. Spec: spécifie la Qo. S demandée par un flot, envoyé par le récepteur dans un message RESV å Contient un RSPEC et un TSPEC (RFC 2210) w TSPEC: Descripteur de trafic, paramètres de Token bucket (r, p, b, m, M) w RSPEC: définit la Qo. S page 89

RSVP : bilan 4 C’est un standard 4 Des produits existent 4 Soft State dans les routeurs 4 Messages RSVP traités dans le chemin de données 4 Réservation par flot, signalée par l’application 4 Indépendant du routage 4 Déploiement dans tous les routeurs intermédiaires 4 Bien adapté aux réseaux « corporate » 4 Mal adapté aux réseaux longue distance page 90

Diff. Serv Working Group 4 Objectif å Définition du comportement du routeur ("Per Hop Behavior") selon le motif du "DS Byte" å Afin qu' un réseau soit capable de délivrer, à la demande, une Qo. S pour un flux marqué par le "DS Byte" 4 Caractéristiques å Pas de signalisation échangée å Pas de réservation å Pas de contrôle de congestion concerté å Services simples à comprendre (marketing) et à mettre en œuvre (déploiement) å Codage sur 8 bits page 91

Modèle Diff. Serv 4 Contrat de service avec un « Bandwidth Manager » (ou un administrateur) 4 Profil de trafic contrôlé à l’accès å Classification å Conditionnement 4 Décisions de « forwarding » prises sur les bits Diff. Serv 4 Agrégation des flots dans le core 4 Différentiation suivant le principe du « Per-Hop-Behavior » page 92

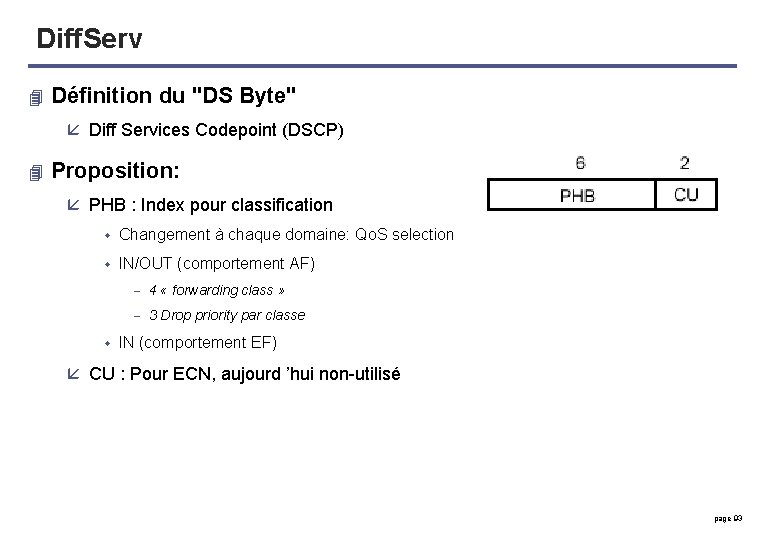

Diff. Serv 4 Définition du "DS Byte" å Diff Services Codepoint (DSCP) 4 Proposition: å PHB : Index pour classification w Changement à chaque domaine: Qo. S selection w IN/OUT (comportement AF) w - 4 « forwarding class » - 3 Drop priority par classe IN (comportement EF) å CU : Pour ECN, aujourd ’hui non-utilisé page 93

Expedited Forwarding 4 EF PHB, RFC 2598 4 Emulation de circuit 4 Garantie de débit et de délai 4 Policing du trafic en entrée 4 Le trafic en excès est jeté page 94

Assured Forwarding 4 AF PHB, RFC 2597 4 4 classes sont définies 4 3 préférences à la perte par classe 4 Conditionnement du trafic en entrée 4 Utilisation de RED 4 Marquage du trafic non conforme 4 Scheduling des classes page 95

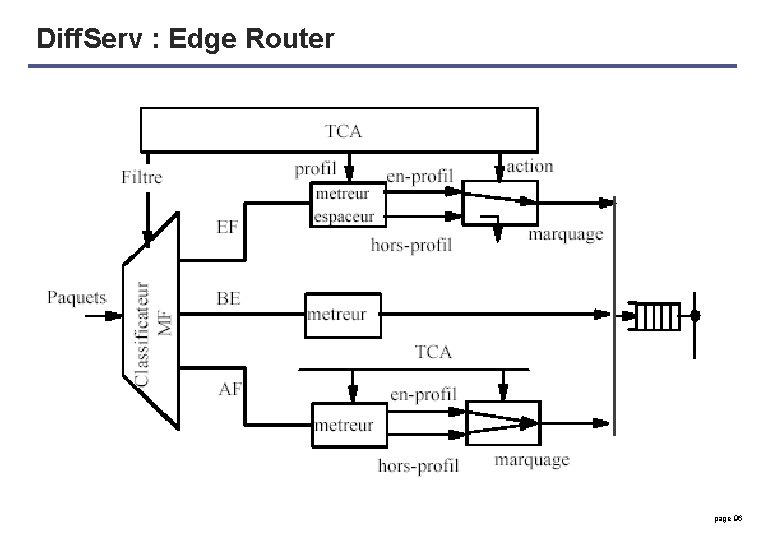

Diff. Serv : Edge Router page 96

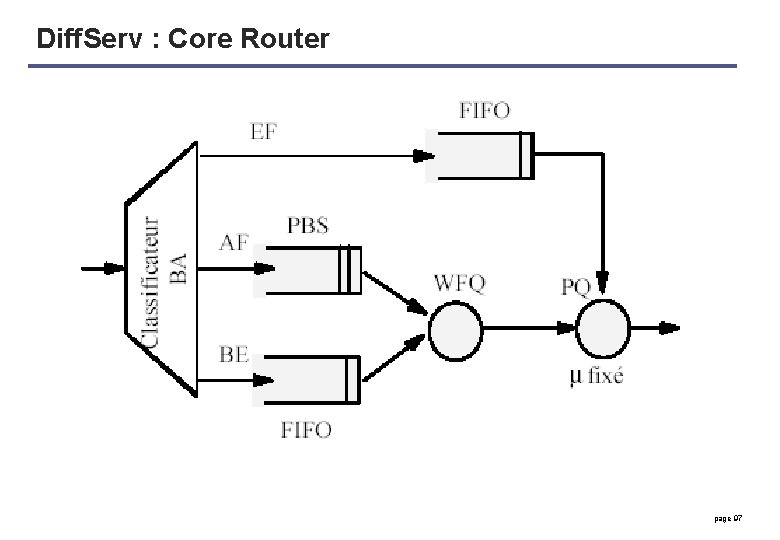

Diff. Serv : Core Router page 97

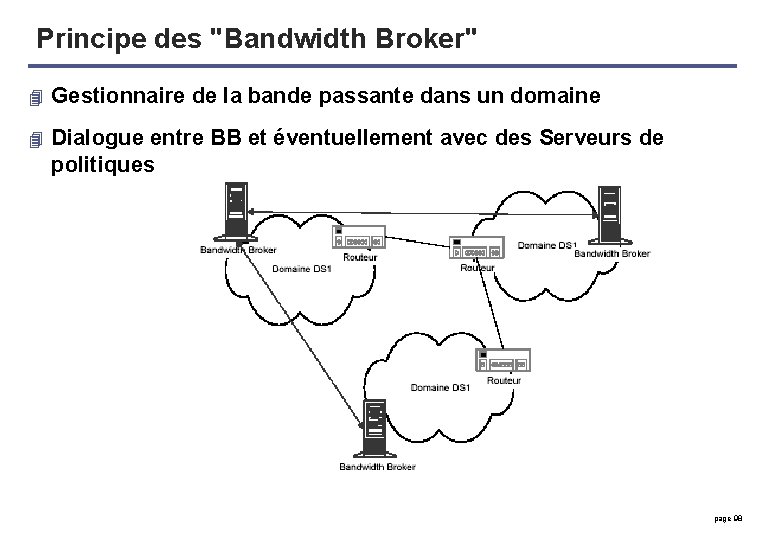

Principe des "Bandwidth Broker" 4 Gestionnaire de la bande passante dans un domaine 4 Dialogue entre BB et éventuellement avec des Serveurs de politiques page 98

Interconnexion de réseaux 4 Objectifs å Saisir les enjeux et la problématique de l’interconnexion de réseaux å Comprendre les principes essentiels du routage et du contrôle de flux å Décrire les grands modèles actuels d’interconnexion 4 Plan å Principes de l'interconnexion å Commutation & routage å Le modèle Internet & ses évolutions å Miseen enoeuvredes desréseaux. IPIP page 99

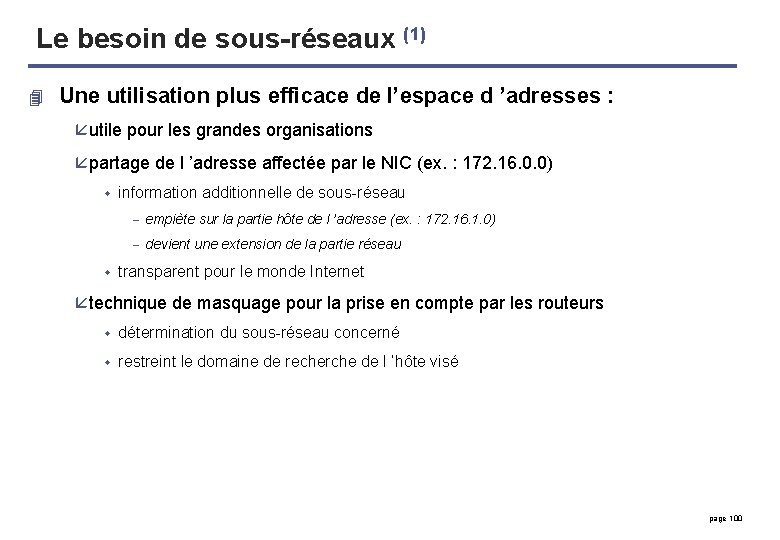

Le besoin de sous-réseaux (1) 4 Une utilisation plus efficace de l’espace d ’adresses : å utile pour les grandes organisations å partage de l ’adresse affectée par le NIC (ex. : 172. 16. 0. 0) w w information additionnelle de sous-réseau - empiète sur la partie hôte de l ’adresse (ex. : 172. 16. 1. 0) - devient une extension de la partie réseau transparent pour le monde Internet å technique de masquage pour la prise en compte par les routeurs w détermination du sous-réseau concerné w restreint le domaine de recherche de l ’hôte visé page 100

Le besoin de sous-réseaux (2) 4 Assignation d’adresse : å obtenir une classe d ’adresse du NIC å définir un masque de sous-réseau (nombre de bits de la partie hôte affectés à la partie sous-réseau) å assigner une adresse à chaque sous-réseau å assigner une adresse IP complète à chaque machine du sous-réseau page 101

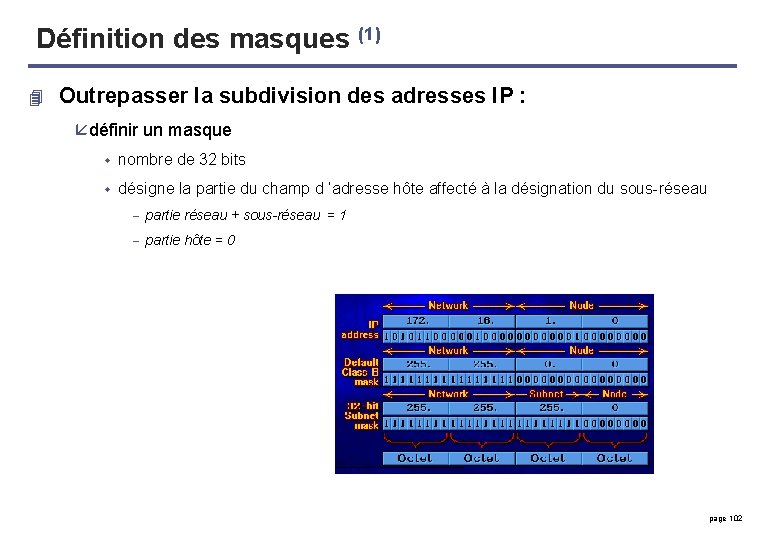

Définition des masques (1) 4 Outrepasser la subdivision des adresses IP : å définir un masque w nombre de 32 bits w désigne la partie du champ d ’adresse hôte affecté à la désignation du sous-réseau - partie réseau + sous-réseau = 1 - partie hôte = 0 page 102

Définition des masques (2) 4 Outrepasser la subdivision des adresses IP : å masques par défaut : w masque de classe - w ex. : classe A 255. 0. 0. 0 pas de sous-réseau logique å altération des 0 de plus haut rang en 1 w un partie du champ hôte peut alors être traitée comme une extension du champ réseau page 103

Définition des masques (3) 4 Exemple : å une compagnie hypothétique se voit affecter un seul réseau de classe B par le NIC de préfixe 172. 16 w réseau désigné par 172. 16. 0. 0 w masque par défaut 255. 0. 0 å elle désire mettre en place une structure logique de sous-réseau w altération du masque par défaut w plusieurs possibilités selon le nombre de sous-réseaux souhaités - 1 octet donne 256 sous-réseaux de classe C (254 machines) - 3 bits donnent 8 sous-réseaux de 8190 machines page 104

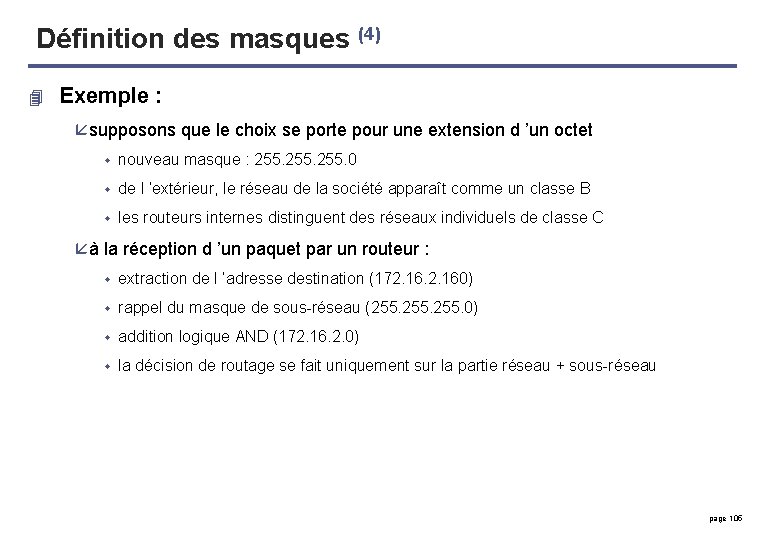

Définition des masques (4) 4 Exemple : å supposons que le choix se porte pour une extension d ’un octet w nouveau masque : 255. 0 w de l ’extérieur, le réseau de la société apparaît comme un classe B w les routeurs internes distinguent des réseaux individuels de classe C å à la réception d ’un paquet par un routeur : w extraction de l ’adresse destination (172. 160) w rappel du masque de sous-réseau (255. 0) w addition logique AND (172. 16. 2. 0) w la décision de routage se fait uniquement sur la partie réseau + sous-réseau page 105

Définition des masques (5) 4 Conventions : å règles définies par les spécifications IP (RFC 791) et sous-réseau (RFC 950) å les adresses dont la partie hôte n ’est constituée que de 1 concernent un broadcast sur le sous-réseau å les adresses dont la partie hôte n ’est constituée que de 0 désignent le sousréseau d ’attachement page 106

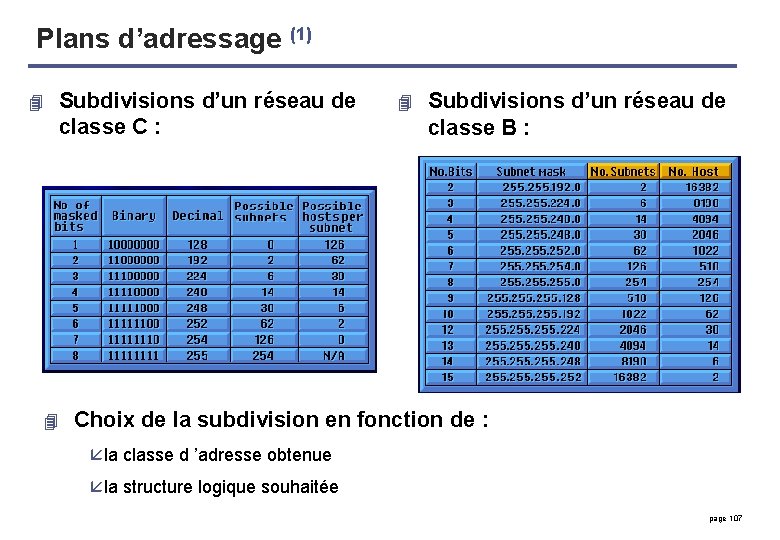

Plans d’adressage (1) 4 Subdivisions d’un réseau de classe C : 4 4 Subdivisions d’un réseau de classe B : Choix de la subdivision en fonction de : å la classe d ’adresse obtenue å la structure logique souhaitée page 107

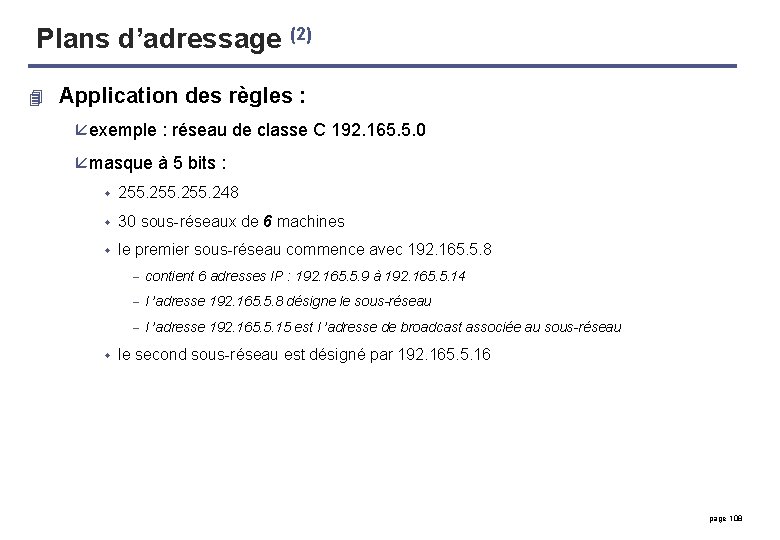

Plans d’adressage (2) 4 Application des règles : å exemple : réseau de classe C 192. 165. 5. 0 å masque à 5 bits : w 255. 248 w 30 sous-réseaux de 6 machines w le premier sous-réseau commence avec 192. 165. 5. 8 w - contient 6 adresses IP : 192. 165. 5. 9 à 192. 165. 5. 14 - l ’adresse 192. 165. 5. 8 désigne le sous-réseau - l ’adresse 192. 165. 5. 15 est l ’adresse de broadcast associée au sous-réseau le second sous-réseau est désigné par 192. 165. 5. 16 page 108

Plans d’adressage (3) 4 Planification de l’adressage : å au départ, il est difficile de prévoir le nombre opportun de sous-réseaux å stratégie d ’affectation permettant une évolutivité sans révision globale (RFC 1219) w remplir les bits de la partie hôte par la droite w remplir les bits de la partie sous-réseau par la gauche les bits de séparation entre les deux parties sont les derniers à être utilisés pour une affectation d ’adresse w page 109

Plans d’adressage (4) 4 Aujourd’hui, classes A et B épuisées 4 Possibilité d’obtenir des classes C voisins, ou une fraction d’une classe C via un ISP (Internet Service Provider) / FAI (Fournisseur d’Accès Internet) 4 Exemples (http: //www. ipindex. net) : å 195. 6. 173. 80 - 195. 6. 173. 87 (8 adresses) adresses w (FR-PEREGRINE-SEMICONDUCTOR-EUROPE) w PEREGRINE SEMICONDUCTOR EUROPE (Parc Club du Golf – Bât. 9 – 13856 AIX EN PROVENCE) å 195. 6. 155. 130 - 195. 6. 155. 130 (1 adresse) adresse w (FR-POLYTECH) w POLYTECH (Le Pilon du Roy – rue Pierre Berthier – 13854 AIX EN PROVENCE CEDEX 3) page 110

Plans d’adressage (5) 4 Des solutions pour enrayer la « fuite en avant » des espaces d’adressage IP existent : å CIDR : extension de la notion de masques å Adresses non routables å DHCP å … IPv 6 ! page 111

Classless Inter Domain Routing (1) 4 Le modèle rigide en classes A, B, C arrive à épuisement 4 Les ISP veulent pouvoir donner à leurs clients : å des fractions de classe C ; å des classes C voisines. 4 Extension de la notion de masque : modèle souple CIDR å permet une gestion transparente de classes C voisins constituant un réseau unique d’une entité å facilite le travail des routeurs page 112

Classless Inter Domain Routing (2) 4 Exemple : å Une entreprise souhaite connecter 800 machines à l’Internet w Classe C = 256 @ w Classe B = 65536 @ å Solution : l’ISP fournit 4 classes C voisins ( 4 x 256 = 1024 @) w 4 Exemple : 195. 40. 140. 0, 195. 40. 141. 0, 195. 40. 142. 0, 195. 40. 143. 0 Problème : comment gérer ces 4 classes C comme s’ils constituaient un seul « super-réseau » ? å A priori 4 entrées dans les routeurs pour une seule destination page 113

Classless Inter Domain Routing (3) 4 « Supernetting » CIDR : å On utilise des masques de longueur variable (VLSM = Variable Length Subnet Masking) å Exemple : 4 w On utilise un masque de longueur 22 w 195. 40. 140. 0/22 sera la seule entrée dans les tables de routage w Équivalent masque : 255. 252. 0 Avec CIDR, la notion de classe C est outrepassée å Possibilité pour l’ISP de fournir 2 x classes C contigus 4 On parle de modèle souple ou routage sans classe page 114

Classless Inter Domain Routing (4) 4 Deuxième exemple : å Une entreprise souhaite connecter 10 machines à l’Internet w Classe C = 256 @ w Gaspillage de 246 @ ! å Solution : l’ISP fournit 1 fraction de classe C w 4 Exemple : 195. 40. 128 – 195. 40. 143 (16 @) Problème : comment gérer individuellement ce « mini-réseau » partie d’un tout (le réseau de l’ISP) ? page 115

Classless Inter Domain Routing (5) 4 « Supernetting » CIDR : å On utilise des masques de longueur variable (VLSM = Variable Length Subnet Masking) å Exemple : w On utilise un masque de longueur 28 w 195. 40. 140. 0/28 sera la seule entrée dans les tables de routage å Les routeurs ne connaissent que la route menant à l’ISP 4 En Mars 1998, les tables de routage globales transportaient plus de 50000 @ 4 Sans l’implémentation de CIDR (nécessite BGP-4), ce nombre aurait été au moins doublé. page 116

Adresses non routables (1) 4 Il n’est pas toujours nécessaire que tous les ordinateurs d’une entreprise soient « directement connectés » à Internet å Connexions indirectes à la demande w Modem sur RTC w Numéris å Réseaux entièrement privés 4 w Accès sécurisés (Firewalls) w Proxy Internet On utilise un petit nombre d’adresses publiques pour les accès page 117

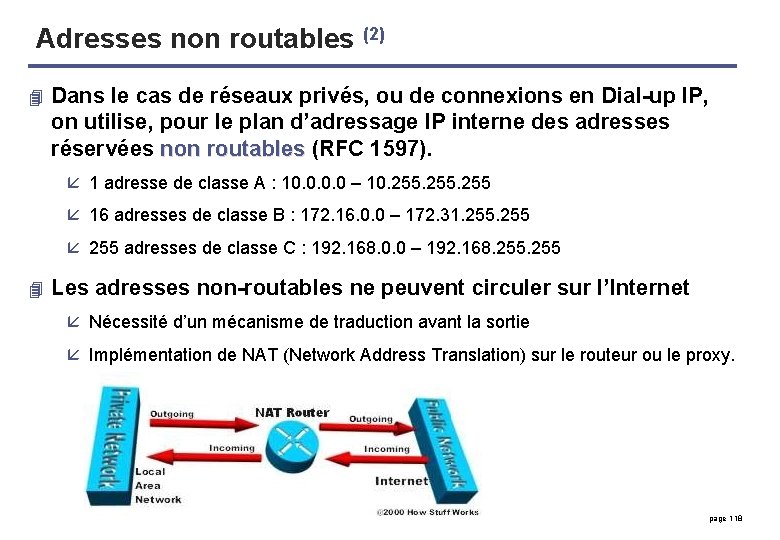

Adresses non routables (2) 4 Dans le cas de réseaux privés, ou de connexions en Dial-up IP, on utilise, pour le plan d’adressage IP interne des adresses réservées non routables (RFC 1597). å 1 adresse de classe A : 10. 0 – 10. 255 å 16 adresses de classe B : 172. 16. 0. 0 – 172. 31. 255 å 255 adresses de classe C : 192. 168. 0. 0 – 192. 168. 255 4 Les adresses non-routables ne peuvent circuler sur l’Internet å Nécessité d’un mécanisme de traduction avant la sortie å Implémentation de NAT (Network Address Translation) sur le routeur ou le proxy. page 118

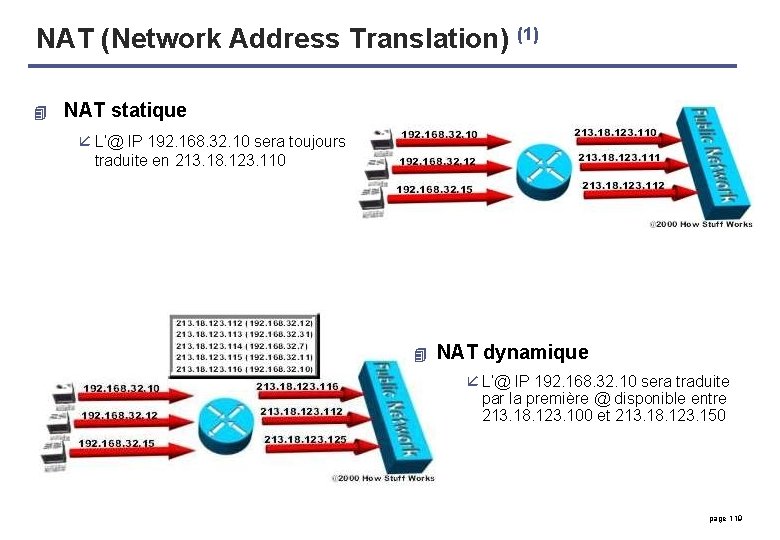

NAT (Network Address Translation) (1) 4 NAT statique å L’@ IP 192. 168. 32. 10 sera toujours traduite en 213. 18. 123. 110 4 NAT dynamique å L’@ IP 192. 168. 32. 10 sera traduite par la première @ disponible entre 213. 18. 123. 100 et 213. 18. 123. 150 page 119

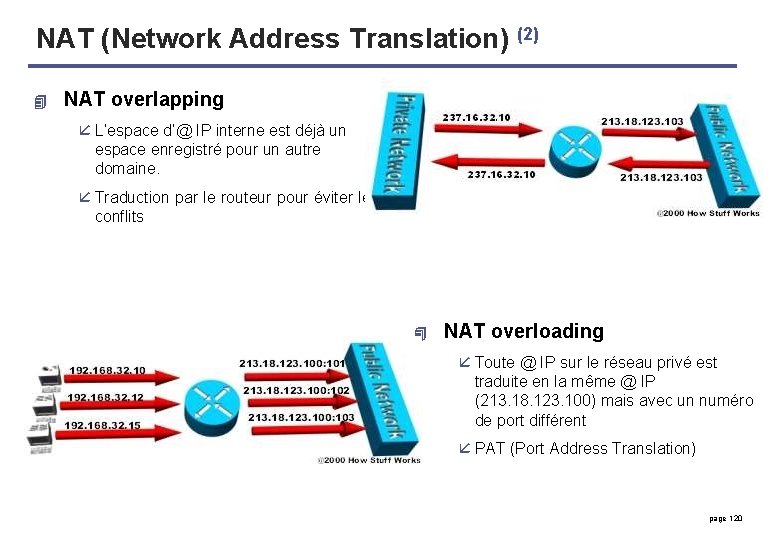

NAT (Network Address Translation) (2) 4 NAT overlapping å L’espace d’@ IP interne est déjà un espace enregistré pour un autre domaine. å Traduction par le routeur pour éviter les conflits 4 NAT overloading å Toute @ IP sur le réseau privé est traduite en la même @ IP (213. 18. 123. 100) mais avec un numéro de port différent å PAT (Port Address Translation) page 120

Le protocole DHCP (1) 4 DHCP & Boot. P sont des protocoles permettant de configurer automatiquement l’environnement IP des équipements å Adresse IP å Masque de réseau å Routeur par défaut å etc. 4 Ces dispositifs permettent de s’affranchir des reconfigurations manuelles des postes å Déménagement å Changement d’architecture å etc. page 121

Le protocole DHCP (2) 4 Boot. P (Boot Protocol) est un protocole basé sur IP/UDP qui remplace RARP (non maintenu par les constructeurs de cartes) 4 Mécanisme : 1. Le client émet (broadcast) une requête Boot. P avec son adresse MAC 2. Le serveur Boot. P reçoit cette trame : Si l’adresse MAC est reconnue, le serveur renvoie les paramètres de configuration IP (adresse IP, masque, etc. ) 3. Le client reçoit la réponse et configure sa pile TCP/IP 4. Le client peut requérir ensuite du serveur un transfert TFTP d’un fichier de configuration page 122

Le protocole DHCP (3) 4 Avec Boot. P, la durée de bail d’une @ IP n’est pas configurable (valeur infinie) 4 Le serveur Boot. P doit avoir connaissance de l’adresse MAC et des paramètres IP associés å Construction manuelle d’une table de correspondance å Maintenance / Administration difficiles 4 Solution : DHCP (Dynamic Host Configuration Protocol) page 123

Le protocole DHCP (4) 4 DHCP enrichit Boot. P de nouvelles fonctionnalités dont l’allocation dynamique d’adresses IP å Plus de table de correspondance å Pool d’adresses IP disponibles 4 DHCP permet : å une meilleure utilisation d’un espace d’adresses (portables, machines peu utilisées) sur un réseau local å Une meilleure gestion des évolutions du plan d’adressage 4 Le mécanisme de relais Boot. P permet à un client DHCP de propager une requête DHCP vers d’autres réseaux que celui d’attachement å Un seul serveur DHCP pour plusieurs sous-réseaux ou réseaux page 124

Le protocole DHCP (5) 4 Mécanisme DHCP : 1. Le client émet, par broadcast sur le réseau local, une trame « DHCP Discovery » : Découverte Demande des serveurs DHCP du réseau d’obtention d’une configuration IP 2. Le serveur DHCP reçoit ce broadcast S’il peut satisfaire la demande, réponse par trame « DHCP Offer » Proposition de paramètres IP 3. Le client peut accepter l’offre (trame « DHCP Request » ) ou attendre éventuellement d’autres propositions de serveurs DHCP 4. Si le serveur est en mesure de satisfaire les options, acquittement positif par trame « DHCP Ack » , sinon « DHCP Nack » page 125

Le protocole DHCP (6) 4 Le serveur DHCP : å Vérifie le caractère « libre » des adresses IP (par échos ICMP) å Enregistre des « bindings » (liens, baux) lors de l’émission de l’offre å Gère des durées de bail (validité) 4 Stratégie : 1. Si un « binding » existe déjà pour le client (MAC) et qu’il est valide, le serveur attribue la même @ IP 2. Si un « binding » existe déjà pour le client (MAC) et qu’il n’est plus valide, le serveur s’efforce d’attribuer la même @ IP (si elle est toujours libre) 3. Si le client suggère une @ IP, le serveur s’efforce d’attribuer la même @ IP (si elle est toujours libre) 4. Le serveur attribue une @ IP choisie à partir d’un pool d’adresses renseigné administrativement page 126

Le protocole DHCP (7) 4 Un client IP configuré par DHCP reçoit (dans la trame « DHCP Ack » ) : å Un temporisateur (T 1) : temps au bout duquel le client doit demander une extension de son bail w Envoi d’un « DHCP Request » à son serveur DHCP w Réception d’un acquittement å Un temporisateur (T 2) : si le client ne reçoit pas de « DHCP Ack » avant T 2, il renvoie un broadcast « DHCP Request » à tous les serveurs DHCP å Une durée de bail (D) : si le client ne reçoit toujours pas d’acquittement, il recommence le processus de configuration ( « DHCP Discovery » ) 4 En général : T 1 (= 0. 5 x D) < T 2 (= 0. 875 x D) < D page 127

Le protocole DHCP (8) 4 Libération d’adresse : å Un client peut libérer son bail en envoyant au serveur DHCP une trame « DHCP Release » w ipconfig /release å Ce message n’est pas envoyé lorsque la machine s’éteint ! 4 Renouvellement de bail : å Un client souhaitant renouveler son bail envoie un message « DHCP Request » w ipconfig /renew å Ce message est envoyé lorsque la machine reboote ! page 128

Le protocole DHCP (9) 4 DHCP Dynamique : å Les @ IP sont assignées par DHCP à partir d’un pool d’adresses IP å Les durées de bail sont configurables 4 DHCP Manuel : å L’adresse MAC du client doit être connue et assignée statiquement à une @ IP å Le bail est permanent 4 DHCP Automatique : å Les @ IP sont assignées par DHCP à partir d’un pool d’adresses IP å Le bail est permanent page 129

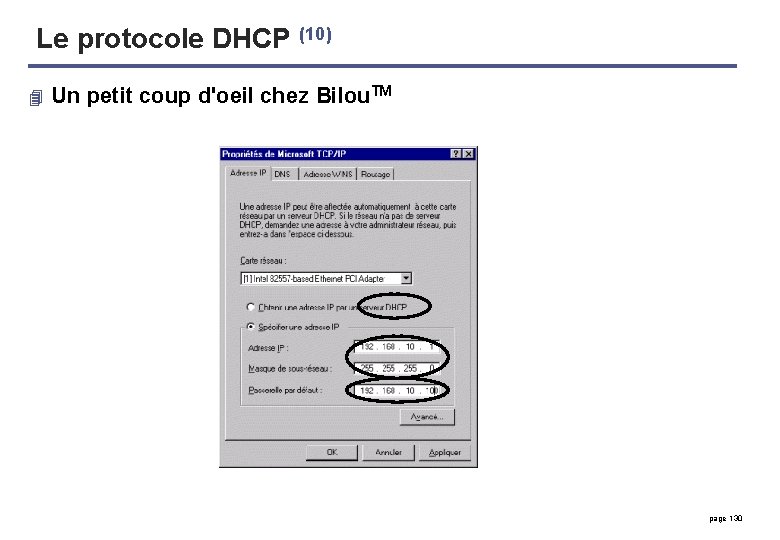

Le protocole DHCP (10) 4 Un petit coup d'oeil chez Bilou. TM page 130

Listes d’accès (1) 4 Fonctions de filtrage de paquets : å aide au contrôle des mouvements de paquets sur le réseau w limitation du trafic sur le réseau w restriction de l ’utilisation du réseau pour certains utilisateurs ou équipements å l ’autorisation ou l ’interdiction formulées à des paquets de traverser des interfaces réseau spécifiques sont obtenues par l ’utilisation des listes d ’accès : w séquences de conditions (autorisation ou interdiction) w applicables aux adresses IP source : - test successif des conditions pour chaque adresse IP - la première condition remplie détermine l ’action du routeur w l ’ordre des conditions est donc important w si l ’adresse IP ne rentre dans aucune des conditions, le paquet est rejeté page 131

Listes d’accès (2) 4 Utilisation des listes d’accès : å contrôler la transmission des paquets sur une interface å contrôler les accès depuis un terminal virtuel å restreindre le contenu des mises à jour d ’informations de routage å caractériser le trafic de paquets provenant de sites distants avec une demande de connexion å identifier les paquets pour les fonctions de priorisation : w « custom queuing » w « priority queuing » å configuration du routage des connexions à la demande (RNIS) : w identification des adresses source et destination potentielles w spécification du critère de sélection de protocole pour initialiser l ’appel w établissement des interfaces et constitution d ’un groupe d ’appelant page 132

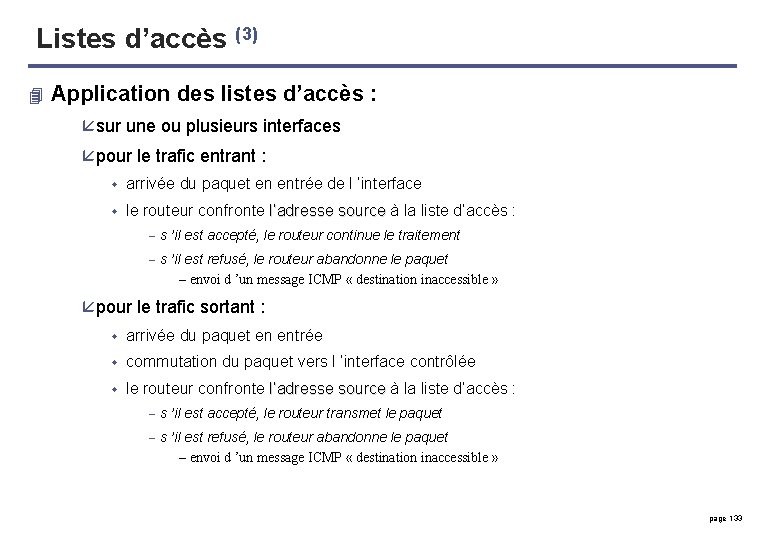

Listes d’accès (3) 4 Application des listes d’accès : å sur une ou plusieurs interfaces å pour le trafic entrant : w arrivée du paquet en entrée de l ’interface w le routeur confronte l’adresse source à la liste d’accès : - s ’il est accepté, le routeur continue le traitement - s ’il est refusé, le routeur abandonne le paquet – envoi d ’un message ICMP « destination inaccessible » å pour le trafic sortant : w arrivée du paquet en entrée w commutation du paquet vers l ’interface contrôlée w le routeur confronte l’adresse source à la liste d’accès : - s ’il est accepté, le routeur transmet le paquet - s ’il est refusé, le routeur abandonne le paquet – envoi d ’un message ICMP « destination inaccessible » page 133

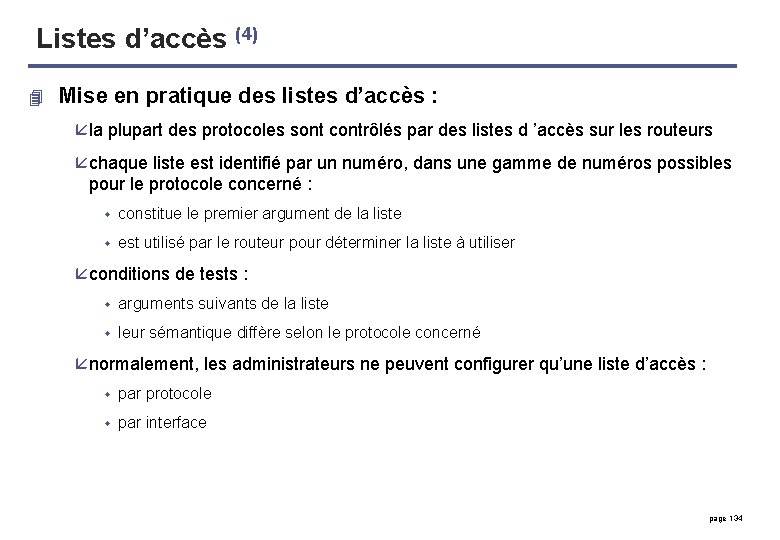

Listes d’accès (4) 4 Mise en pratique des listes d’accès : å la plupart des protocoles sont contrôlés par des listes d ’accès sur les routeurs å chaque liste est identifié par un numéro, dans une gamme de numéros possibles pour le protocole concerné : w constitue le premier argument de la liste w est utilisé par le routeur pour déterminer la liste à utiliser å conditions de tests : w arguments suivants de la liste w leur sémantique diffère selon le protocole concerné å normalement, les administrateurs ne peuvent configurer qu’une liste d’accès : w par protocole w par interface page 134

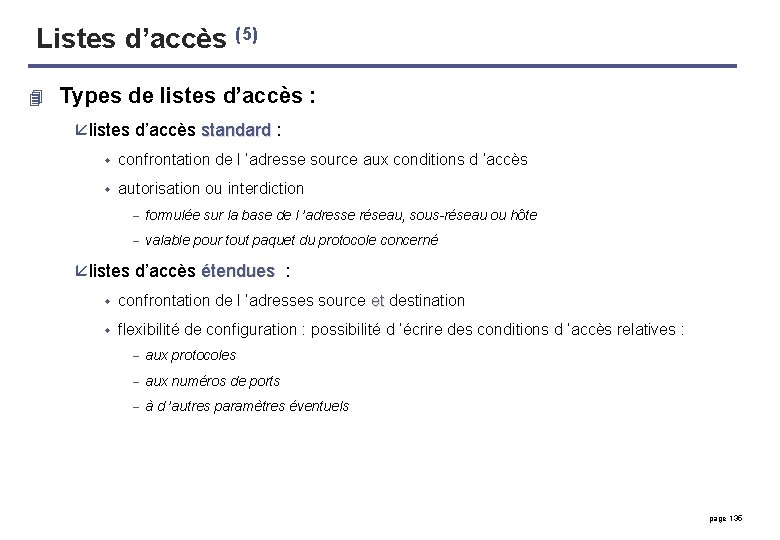

Listes d’accès (5) 4 Types de listes d’accès : å listes d’accès standard : w confrontation de l ’adresse source aux conditions d ’accès w autorisation ou interdiction - formulée sur la base de l ’adresse réseau, sous-réseau ou hôte - valable pour tout paquet du protocole concerné å listes d’accès étendues : w confrontation de l ’adresses source et destination w flexibilité de configuration : possibilité d ’écrire des conditions d ’accès relatives : - aux protocoles - aux numéros de ports - à d ’autres paramètres éventuels page 135

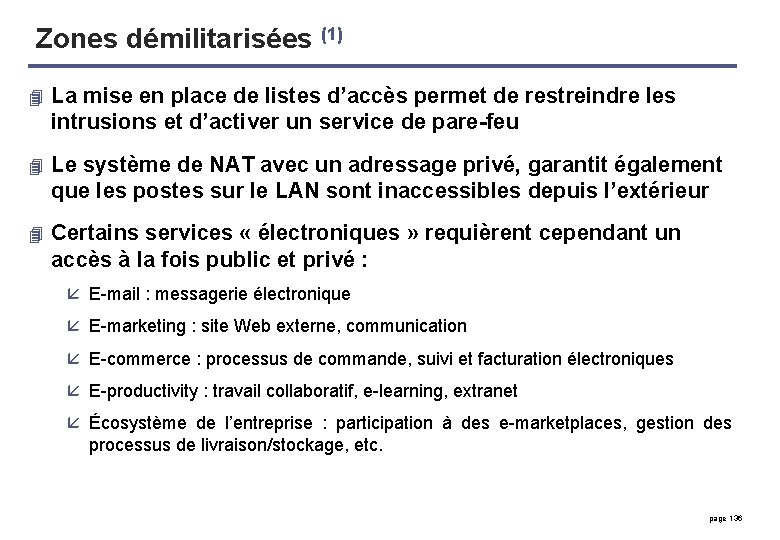

Zones démilitarisées (1) 4 La mise en place de listes d’accès permet de restreindre les intrusions et d’activer un service de pare-feu 4 Le système de NAT avec un adressage privé, garantit également que les postes sur le LAN sont inaccessibles depuis l’extérieur 4 Certains services « électroniques » requièrent cependant un accès à la fois public et privé : å E-mail : messagerie électronique å E-marketing : site Web externe, communication å E-commerce : processus de commande, suivi et facturation électroniques å E-productivity : travail collaboratif, e-learning, extranet å Écosystème de l’entreprise : participation à des e-marketplaces, gestion des processus de livraison/stockage, etc. page 136

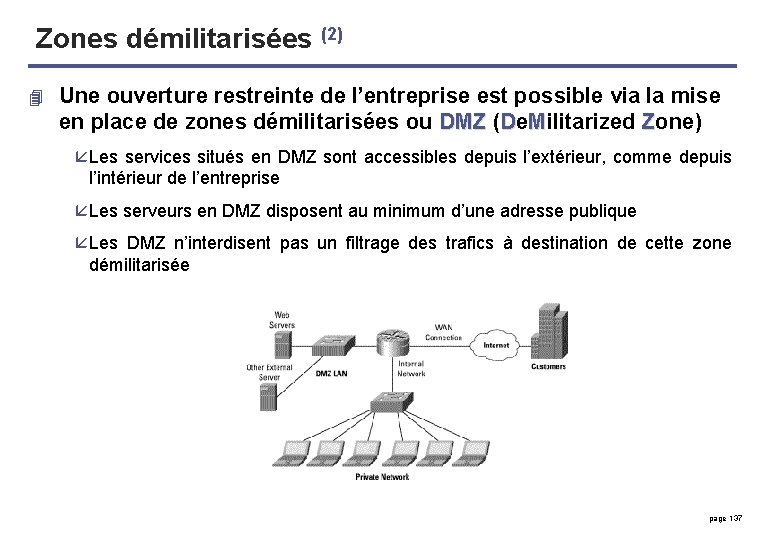

Zones démilitarisées (2) 4 Une ouverture restreinte de l’entreprise est possible via la mise en place de zones démilitarisées ou DMZ (De. Militarized Zone) å Les services situés en DMZ sont accessibles depuis l’extérieur, comme depuis l’intérieur de l’entreprise å Les serveurs en DMZ disposent au minimum d’une adresse publique å Les DMZ n’interdisent pas un filtrage des trafics à destination de cette zone démilitarisée page 137

Zones démilitarisées (3) 4 La mise en place d’une ou de plusieurs DMZ est réalisée via la configuration du routeur d’accès au réseau local où sont placés les services å Adressage public fixe å Politique de filtrage å Politique de routage å Politique de traduction d’adresses (NAT) page 138

Et demain… IPv 6 (1) 4 Aujourd’hui, le nombre d ’ordinateurs connectés à Internet double chaque année 4 . . . le nombre d’adresses IP disponibles expire ! 4 IP doit évoluer vers IP version 6 : å supporter des milliards d ’ordinateurs en étendant le champ d ’adresses actuel å simplifier le protocole pour permettre un routage plus rapide å fournir une meilleure sécurité å accorder une bonne attention au type de service (temps réel) å pouvoir évoluer tout en vivant en bonne entente avec IPv 4 4 Et IPv 5 alors ? ? å Nom de code ST 2+ (IPv 5 = alliance de ST 2 et ST 2+) page 139

Et demain… IPv 6 (2) 4 Nouveautés d’IPv 6 : å adresses plus longues : 16 octets, soit 128 bits contre 32 ! å simplification de l ’en-tête des datagrammes : 7 champs contre 13 ! å souplesse des options å authentification et confidentialité pris en compte å meilleure gestion des types de service : notion de priorité et de flots page 140

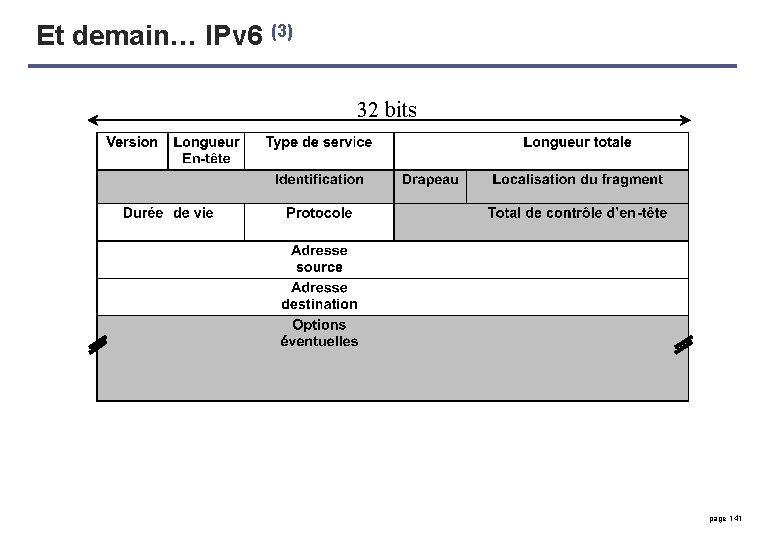

Et demain… IPv 6 (3) 32 bits page 141

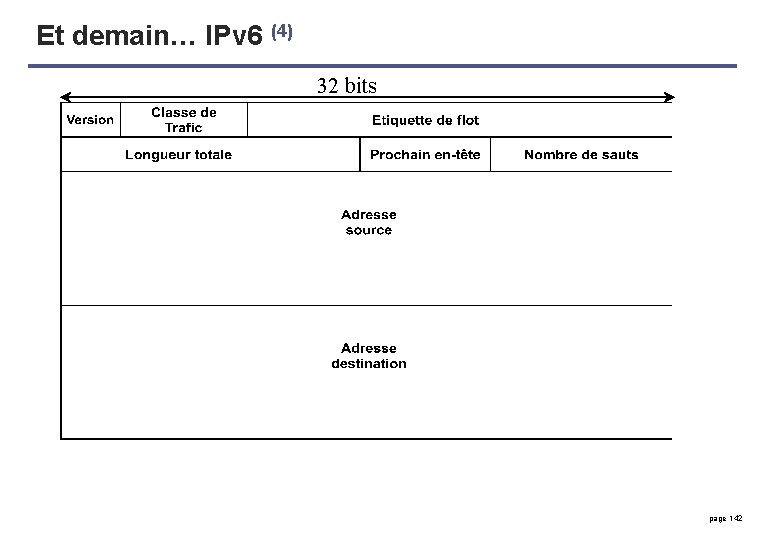

Et demain… IPv 6 (4) 32 bits page 142

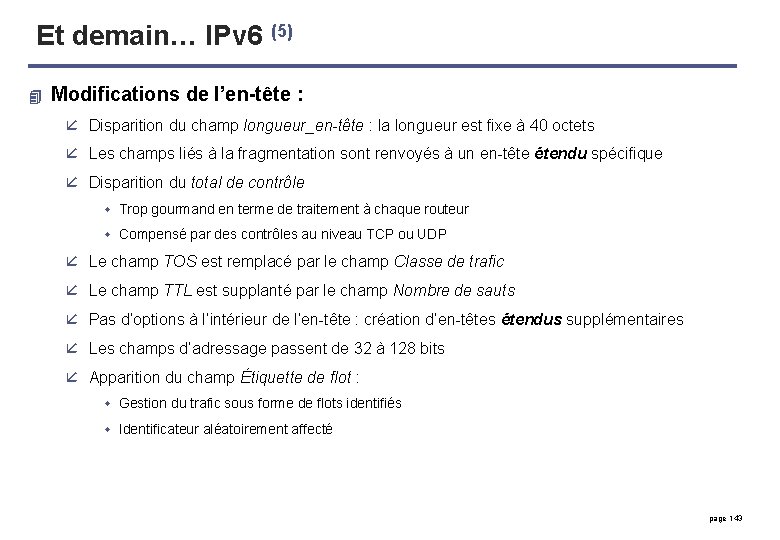

Et demain… IPv 6 (5) 4 Modifications de l’en-tête : å Disparition du champ longueur_en-tête : la longueur est fixe à 40 octets å Les champs liés à la fragmentation sont renvoyés à un en-tête étendu spécifique å Disparition du total de contrôle w Trop gourmand en terme de traitement à chaque routeur w Compensé par des contrôles au niveau TCP ou UDP å Le champ TOS est remplacé par le champ Classe de trafic å Le champ TTL est supplanté par le champ Nombre de sauts å Pas d’options à l’intérieur de l’en-tête : création d’en-têtes étendus supplémentaires å Les champs d’adressage passent de 32 à 128 bits å Apparition du champ Étiquette de flot : w Gestion du trafic sous forme de flots identifiés w Identificateur aléatoirement affecté page 143

Et demain… IPv 6 (6) 4 Notion de flots : å Séquence de paquets pour lesquels la source désire un service temps-réel garanti å Les paquets appartenant à cette séquence sont reconnus grâce au couple adresse source + étiquette du flot 4 Le champ Classe de trafic est destiné à disparaître… page 144

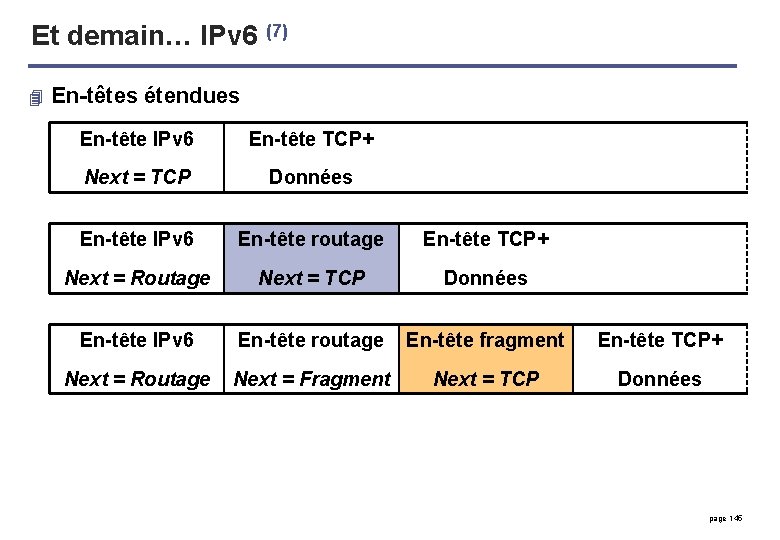

Et demain… IPv 6 (7) 4 En-têtes étendues En-tête IPv 6 En-tête TCP+ Next = TCP Données En-tête IPv 6 En-tête routage En-tête TCP+ Next = Routage Next = TCP Données En-tête IPv 6 En-tête routage En-tête fragment En-tête TCP+ Next = Routage Next = Fragment Next = TCP Données page 145

Et demain… IPv 6 (8) 4 En-têtes étendues å Traitement effectué par les seuls nœuds concernés w Gain en performances å La limite de 40 octets pour les options en IPv 4 est abolie w Limite théorique fixée à la taille totale du datagramme å En-têtes en cours de définition : w Options « Hop-by-hop » : possibilité de traiter des jumbogrammes de taille > 65536 octets w Options de routage : strict défini par la source, lâche, etc. w Options de fragmentation : champs d’identification, de déplacement, etc. w Options de sécurité w Options de cryptage page 146

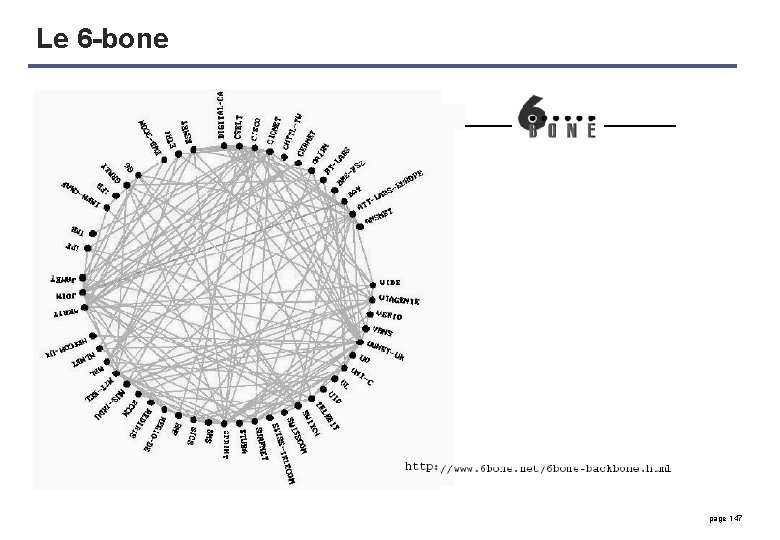

Le 6 -bone page 147

IPv 6 infos 4 Pages web: å http: //playground. sun. com/ipng/ å http: //www-6 bone. lbl. gov/6 bone/ 4 Mailing lists: å IPv 6 working group w ipng-request@sunroof. eng. sun. com å 6 bone management w 4 6 bone-request@isi. edu Livre å IPv 6, the new internet protocol, Christian Huitema, Prentice Hall page 148

IPv 6 : produits page 149

- Slides: 149