Andmeturbe olulisi elemente III Krptoprotokollid vrguturve ja andmebaaside

Andmeturbe olulisi elemente, III Krüptoprotokollid, võrguturve ja andmebaaside turve Valdo Praust mois@mois. ee arvuti- ja andmeturbespetsialist isikuandmete kaitse seaduse kaasautor Infoühiskonna harrastusfilosoof Täienduskoolitus IT Kolledzis 30. septembril 2004

Krüptograafiliste protokollide vajadus Kui kaks või enam osapoolt võrgu vahendusel turvaliselt suhtlevad, siis on tavaliselt vajalik terve hulga tingimuste täitmine: • üks osapool peab saama autentida teist, st olla kindel, kellega ta suhtleb • vahel on vajalik kahepoolne autentimine (nt pangateenus veebis), vahel piisab ühepoolsest (nt veebilehelt seaduse lugemine) • tihti on vaja vahetada salajaseks sideks pruugitavat võtit • vahel on vaja tagada keerukaid lisaomadusi (digitaalraha, jaotatud salastatus jm)

Krüptograafilise protokolli olemus 1. Protokollid (protocol) määravad ära, mis teave millises järjekorras liigub ja kuidas seda teisendatakse 2. Sellega tagavad nad vajalikud omadused (autentimine, võtmevahetus jm) 3. Protokollis sisaldavad reeglina hulga krüptoalgoritme (sümmeetrilisi, asümmeetrilisi, räsifunktsioone), nende kasutamisi ning võtmete genereerimisi Krüptograafilisi protokolle on väga palju, üks kasutatavaim praktikas (Internetis) on SSL (Secure Socket Layer)

SSL: põhiomadused ja faktid 1. on projekteeritud töötama Internetis, st TCP/IP protokollil toimivas võrgus transpordiprotokollile (nt TCP) toetudes 2. võimaldab kasutajatel üksteist autentida 3. võimaldab vahetada võtme teabe krüpteeritud edastamiseks ja seda teavet krüpteeritult edastada 4. kuulub reeglina kõrgema taseme protokollide koosseisu, lisades funktsionaalsusele turvalisuse: 5. telneti asemel ssh 6. http asemel https 7. ftp asemel secure ftp

SSLi kanal SSL tekitab üle võrgu turvalise sidekanali (secure channel), millel on kolm omadust: • Kanal on privaatne. Pärast seda kui osapooled on vahetanud šifreerimisvõtmeid, on kõik edastatavad andmed krüpteeritud • Kanal on autenditud. Mõlemad pooled saavad üksteist autentida, kuid võimalik on ka ühepoolne autentimine • SSL suudab kontrollida andmete puutumatuna päralejõudmist (hädavajalik võrgu pakettresiimi – nt TCP/IP protokolli – korral)

SSLi toimimispõhimõtted SSLi ühenduses võib eristada kahte faasi: • autentimisfaas (handshaking) • teabe vahetamisfaas Tavaliselt toimub ühendus kahe ebavõrdse poole vahel (klient ja server), mida SSL veidi eristab (kuigi on võimalik ka võrdse poole teabevahetus) Autentimisfaas sisaldab igal juhul serveri autentimist. Vajadusel järgneb sellele ka kliendi autentimine

SSLi autentimisfaas Lihtsustatult sisaldab see järgmisi tegevusi (server A hakkab suhtlema kliendiga B): • A ütleb B-le tere ja ütleb et ta on A ja mainib, milliseid krüptoalgoritme ta kasutab • B vastab ja ütleb A-le, et ta tõestaks et on A • A tekitab teksti “mina olen A”, teeb sellest sõnumilühendi lüh(“mina olen A”) • A signeerib lühendi oma privaatvõtmega, saades siga (lüh(“mina olen A”))

SSLi autentimisfaas (järg) • A saadab B-le oma avaliku võtme, teksti “mina olen A” ning signatuuri siga (lüh(“mina olen A”)) • B, saades need kätte verifitseerib signatuuri, veendudes et ta vestluspartner on ikka A. Samas paneb B A avaliku võtme oma kataloogi • Sellega on B A autentinud. • Kui vaja, võib A ka B-d samamoodi autentida (vahel seda tehakse)

SSLi autentimisfaas (järg) • A genereerib sümmeetrilise krüptoalgoritmi võtme (primaarvõtme), paneb selle oma andmebaasi ja saadab selle oma privaatvõtmega krüpteeritult B-le • B dešifreerib saadud salajase primaarvõtme ja paneb ka oma baasi • Sellega on autentimisfaas lõppenud: mõlemad osapooled on üksteist “tundma õppinud” ja vastava teabe endale talletanud

SSLi sidefaas Eeldus: A ja B hakkavad suhtlema ja veenduvad, et nad on autentimisfaasi juba läbinud ja vastav teave on neil olemas ja varem talletatud • A genereerib seansi võtme ja krüpteerib selle sümmeetrilist krüptoalgoritmi kasutades, misjärel saadab ta selle B-le • B teeb oma primaarvõtmega seansi võtme lahti • Seejärel saavad A ja B suvalist teavet seansi võtme abil krüpteeritult omavahel turvaliselt vahetada

SSL: turvalisus ja probleemid • Kui A on B-le oma avaliku võtme ja sellele vastava privaatvõtmega signeeritud teabe saatnud, võib olla sellest hetkest kindel, et keegi ei suuda B-le enam hiljem A-d teeselda (tal ei ole A privaatvõtit) • Keegi ei saa hiljem liine pealt kuulates ega sinna sekkudes A ja B vahelist teavet ka pealt kuulata (ta ei tea primaarvõtit) • Jääb aga probleem: kui B-ga hakkas algusest peale suhtlema A nime all keegi teine, siis ei suuda B seda avastada Seda probleemi ei ole võimalik lahendada ära ainuüksi SSL protokolli sees

SSLi võimalused ja rakendatavus SSL suudab ilma sertifikaatide ja seda toetava infrastruktuurita vaid tõestada, et järgmise ühenduse tegija oli sama, kes tegi eelmise ühenduse Et midagi lisaks nõuda, peab olema lisateavet (nt sertifikaate, paroole jm) Hetkel on suurimad ja kasutatavaimad SSLrakendused Eestis on telepanganduseteenused (https protokoll)

Andmebaaside turve – lähtekohad 1. Eeldatakse, et andmed on üldjuhul esitatud relatsioonilise andmebaasina (tabelid, nendevahelised seosed, kirjed, väljad) 2. Tuleb tagada andmete konfidentsiaalsus erinevate andmebaasi väljade tasemel, st tagada, et neid saaks lugeda vaid selleks volitatud isikud 3. Kusagil on kindlaks määratud, millised kasutajad (kasutajagrupid) võivad milliseid andmeid vaadata ja muuta

Andmebaaside turbe lähtekohad 4. Tuleb tagada andmete terviklus – st suuta kõikide andmete korral tuvastada nende sisestajat ning veenduma, et andmeid ei oleks hiljem muudetud. Vahel tuleb tuvastada ka sisetus- ja muutmisajad ning kõik eelnevad muutjad 5. Andmebaasil on reeglina suur hulk kasutajaid, millest reeglina mitmetel on samade andmete kirjutamisõigus

Lihtsaim turbe realiseerimine: rakendustarkvara-põhine • • • kasutajate, andmete muutmise jm üle arvestus käib rakendustarkvarapõhiselt iga kasutaja autenditakse süsteemis, nt kasutajanime ja parooli põhjal andmebaas ise asub serverarvutis, kuhu on ligipääs vaid süsteemihalduritel Oluline puudus: andmebaas on serverarvutil avatud kujul ja süsteemiadministraator saab kõike märkamatult lugeda ja muuta Liialt suur riskide koondamine ühte punkti

Digitaaldokumendi tõestusväärtus: tõsine probleem Lähtekoht: Digitaalne andmekogum on arvutis üksnes bitijada ehk faili kujul, mis ei ole ühegi konkreetse andmekandjaga seotud. Nii dokumendi sisu kui ka ka allkirja saab mõlemat lihtsalt muuta Järeldus (karm reaalsus): digitaalteabe juures ei saa kasutada paberdokumentidest tuttavat (käsitsi kirjutatud) allkirja – puudub teabekandja ja seetõttu ei saa tagada allkirja autentsust (võltsimatust) ja seeläbi dokumendi tõestusväärtust

Päästerõngas – digitaalallkiri Digitaalsete teabekogumite juures on alternatiivne võimalus kasutada sellist allkirjalaadset (allkirja omadustega) mehhanismi, mis on seotud matemaatiliste seoste abil teabe (bittide) endaga, mitte selle kandjaga Seda võtet nimetatakse digitaalallkirjaks ehk digitaalsignatuuriks (digital signature), mis on maailmas laialt kasutusel tavaallkirja asendajana

Digitaalallkirja üldpõhimõtted Digitaalallkirja korral on igal allkirja andjal kaks üksteisega seotud andmekogumit: • privaatvõti (isiklik võti), mis on allkirja andmise vahend ja on allkirja andja ainuvalduses • avalik võti, mis on allkirja kontrollimise vahend ja peab olemas igal isikul, kes allkirja kontrollib (verifitseerib) Nii allkirja andmine kui ka kontrollimine on teatud omadustega matemaatilised operatsioonid, mille eriomadused tagavad, et privaatvõtmega antud allkirja saab avaliku võtmega küll kontrollida, kuid avaliku võtmega allkirja anda ei saa

Digidokumendi tõestusväärtuse osas ei ole digiallkirjale alternatiivi Mitte ükski muu meetod ei võimalda digidokumentide tõestusväärtust säilitada, lubades andmeid kandjast lahutada. Just andmete kandjast lahutamine ehk võrgupõhine asjaajamine ehk nn e-teenused on see võti, mis on põhjustanud viimased 10 aastat IT maailma võidukäiku

Registri terviklusest (tõestusväärtusest) Kurb reaalsus: kui varustame andmebaasi iga kirje või välja digitaalallkirjaga, tagab see küll tervikluse kirje või välja tasemel, kuid ei taga terviklust kogu andmebaasi (registri) tasemel Peamine puudus: saame volitamatult jälgi jätmata ära kustutada terveid kirjeid ja välju

Registri terviklusest (tõestusväärtusest) Lahendus: digitaalregistrist peame lisaks digitaalallkirjadega varustama veel krüptograafial põhinevate mehhanismidega, mis seovad andmebaasi eri osad omavahel. Näiteks tuleks krüptograafiliste ühesuunaliste funktsioonidega siduda omavahel kõik andmebaasis tehtavad muutused Sel juhul ei tohi mitte midagi andmebaasist kunagi kustutada, ka mitte valesid andmeid

Andmebaasi tervikluse tagamise vahenditest Kurb reaalsus: maailmas — sh Eestis — ei ole sellised krüptograafilised vahendid üldlevinud; see on tulevikumuusika On olemas ka mitmeid lihtsamaid hädapäraseid lahendusi, mis kõike seda mingil tasemel võimaldavad tagada, kuid mitte täiuslikult, jättes suuri turvaauke. Kokkuvõtteks: digitaalteabe terviklust ei suudeta kaasajal praktikas tagada nii hästi kui paberkandjal teabe korral. On olemas väga suuri riske

Registri terviklusest (tõestusväärtusest) Järeldused: • esialgu saab digitaalsele kujule viia turvaliselt vaid staatilisi (muutumatuid) paberdokumente, mitte dünaamilisi registreid (andmekogusid) • andmekogude viimine digitaalseks ja neile õigusliku tähenduse (tõestusväärtuse) andmine on digitaaldokumendi evitamise järel teine samm

Täiendavad tervikluskaitse meetmed (kokkuvõte) • kõik andmebaasi väljad (registri kanded) tuleb varustada digitaalallkirjaga • kõik muudatused tuleb säilitada, midagi ei tohi kunagi kustutada • kõik lisatud andmed tuleb lisamise järjekorras aheldada krüptograafiliste funktsioonidega üheks ahelaks, kuhu hiljem ei saa andmeid vahele panna ega sealt ära võtta • kasutajate identifitseerimist (autentimist) ei tohi mitte teha rakendustarkvara tasemel nagu praegu tavaks (see annab süsteemiadministraatorile piiramatu muutmise õiguse), vaid siin tuleks kasutada krüptograafilisi meetodeid — näiteks digitaalallkirja — mis põhinevad nt digitaalsignatuuri mehhanismidel

Täiendava tervikluskaitse eelised ja puudused Eelised: • süsteemihaldur ei saa ligi andmetele endile, vaid nende signeeritud kujule, mida ta ei saa muuta • rakendustarkvara rikke või turvaaugu leidumise korral selles jääb andmete terviklus digitaalallkirjaga siiski kaitstuks Puudused: • nõuab andmebaasitarkvaralt täiendavaid tingimusi ja/või avaliku võtme infrastruktuuri toetust • tihti on vaja muuta ka andmebaasi pidamispõhimõtteid

Täiendavad konfidentsiaalsuskaitse meetmed • andmebaas on krüpteeritud kas kirjete või väljade tasemel • on olemas võtmehaldussüsteem, mis võimaldab volitatud kasutajatel oma parooli teades saada andmete dešifreerimisvõtit ja seeläbi saada ligi andmetele Halb alternatiivlahendus: andmebaasi krüpteerimine tervikuna väldib volitamata pääsud, kuid seab volitamata pääsule suuri raskusi

Täiendava konfidentsiaalsuskaitse eelised ja puudused Eelised: • • süsteemihaldur ei saa ligi andmetele endile, vaid nende krüpteeritud kujule, mis ei ava oma sisu talle rakendustarkvara rikke või turvaaugu leidumise korral jääb andmete konfidentsiaalsus kaitstuks Tõsine puudus: nõuab andmebaasimootorilt täiendavaid tingimusi: relatsioonilise baasi korral on raske töötada krüpteeritud väljadega

Täiendavad käideldavuskaitse meetmed Alus: reeglina kuumvarundamine üle Interneti mingis teises füüsilises paigas Võimaldab kahandada füüsilisest turbest lähtuvaid riske (nt hävimist terrorirünnaku korral) Hädavajalik eeldus: kui kasutada võõraid organisatsioone, peab andmebaas olema krüpteeritud ja signeeritud Tekib nn kaugarhiveerimine

Andmebaaside turve praktikas. . . on paljus kahjuks lapsekingades, väga palju kasutatakse tarkvarapõhist lähendust Põhjused: • digitaalallkirja uudsus, väike levik ja ühtsete rahvusvaheliste standardite puudumine • vajaduse puudumine tunnistada andmebaasis leiduvat teavet juriidilist jõudu omava dokumendina (ükski erafirma ei valmista liigset)

Andmebaaside turbe hetkeseis • Võrguturbe edukas realiseerimine on iga kaasaja (hajus)asutuse lahutamatu IT osa; olulised meetodid on kaasajal välja töötatud ja kasutusel • Digitaalne asjaajamine on suuresti veel tulevikumuusika, mis praktikas realiseerub paari aasta pärast. Põhimõtteid peab teadma aga juba täna • Analoogiliselt võrguturbega on tulevikumuusika ka andmebaaside turve, mis on sellega lahutamatult seotud Praegu andmebaasitoodetesse sisseehitatud lahendused on vaid esimene samm sel teel

Basics of “võrk“(Internet) • Kaasaja arvutite kaugvõrk on reeglina Internet • Võrgus olemine Interneti ühenduse olemasolu • Kaasaja Internet on TCP/IP protokollil kui tehnilisel standardil põhinev võrk, kus kogu teave liigub teatud kogumite (IP pakettide) kaupa Igal IP paketil on kirjas: • kust (IP aadress) ta tuleb • kuhu (IP aadress) ta läheb • millise teenuse osa ta on

Internet kui teenuste kogusumma Internet koosneb väga paljudest erinevatest teenustest, mis määrab ära teabe liikumise laadi võrgus Tuntuimad teenuste näited: • meil (e-post) – vastab SMTP protokoll • veeb – vastav HTTP protokoll • FTP (failiedastus) – vastab FTP protokoll • DNS – seab nimele vastavusse IP aadress Erinevaid teenuseid on väga palju; suurt osa neid vajatakse Interneti sisemiseks korraldamiseks

Mis ohud meid võrgus varitsevad? Vaikimisi eeldus: võrk on suur ja pole tervikuna kontrollitav; selles on paiku, kuhu saab iga soovija teavet sisestada ja edastatavat teavet pealt kuulata Konkreetsed ohud: • edastatava konfidentsiaalse teabe pealtkuulamine • aktiivne volitamata sekkumine edastatavasse • teenusetõkestus (denial of service) • arvuti kasutamine hüppelauana kusagile edasitungimiseks

Avatud netiühenduse puudused Paradoks: Internetiühendusega arvuti või kohtvõrgu korral pääseb häkker Teie süsteemi sama lihtsalt kui Teie välisvõrku Miks see nii on: operatsioonisüsteemi, teenuste ja rakenduste tasemel on kaasajal pea võimatu kõike turvata: neis leitakse pidevalt turvaauke, mis varsti ka parandatakse, kuid see võtab teatud aja Rakendustarkvara teatud tasemel ebaturvalisus on kaasajal paratamatus

Tüüpiline (võrgu)rakendustarkvara elutsükkel, I 1. Uue tarkvara toote vajaduse tekkimine. Tulemus: turunõudlus vastavas niššis 2. Kavandamine ja spetsifitseerimine. Tulemus: tarkvara detailne projekt (kavand) 3. Tarkvara kirjutamine. Tulemus: esialgne versioon 4. Tarkvara nn –testimine katseandmetega tootja poolt. Tulemus: -versioon, kus esialgsed vead (turvaaugud) on kõrvaldatud

Tüüpiline (võrgu)rakendustarkvara elutsükkel, II 5. Tarkvara nn –testimine reaalsete andmetega reaalse kasutaja poolt. Tulemus: paljud vead on parandatud, kuid siiski jääb neid palju alles ja neid avastatakse pidevalt 6. Vea avastamine ja avalikustamine. Tulemus: lai avalikkus saab tarkvara (võrgu vahendusel) väärkasutada, pääsedes volitamatult ligi piiramist vajavatele ressurssidele

Tüüpiline (võrgu)rakendustarkvara elutsükkel, III 7. Vea parandamine tootja poolt ja sellekohase paiga (patch) avaldamine. Tulemus: tarkvara kasutajad saavad turvaauku tekitanud puuduse kõrvaldada 8. Paiga installeerimine. Tulemus: turvaauk lakkab eksisteerimast 9. Teatud aja jooksul kordub punktides 6 -8 toodu Julm reaalsus: alates vea avalikustamisest kuni paiga installeerimiseni on tarkvara (võrgust lähtuvate) rünnete ees kaitsetu

Võrguühendusega arvuti kaks turvariski Esimene turvarisk: võrgu teel edastatavate andmete konfidentsiaalsus ja terviklus on andmete pealtkuulamisega ja/või muutmisega haavatav Teine turvarisk: võrguühendusega arvuti rakendustarkvara turvaaugud võimaldavad arvuti (selle teenuste) praktilist ründamist üle võrgu Teine risk on laiema ampluaaga, sest teenuseid on (TCP/IP) võrgus reeglina palju Peame alati eeldama: igas tarkvaras leidub turvaauke, mida mahukam ja keerukam tarkvara, seda rohkem seal neid on

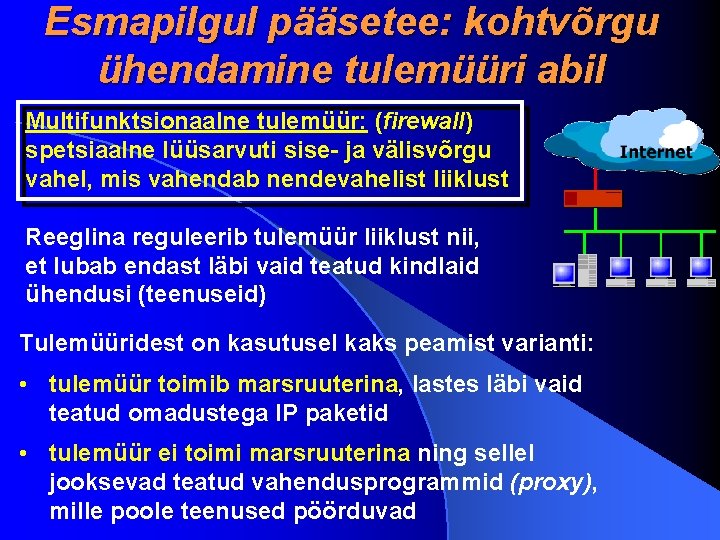

Esmapilgul pääsetee: kohtvõrgu ühendamine tulemüüri abil Multifunktsionaalne tulemüür: (firewall) spetsiaalne lüüsarvuti sise- ja välisvõrgu vahel, mis vahendab nendevahelist liiklust Reeglina reguleerib tulemüür liiklust nii, et lubab endast läbi vaid teatud kindlaid ühendusi (teenuseid) Tulemüüridest on kasutusel kaks peamist varianti: • tulemüür toimib marsruuterina, lastes läbi vaid teatud omadustega IP paketid • tulemüür ei toimi marsruuterina ning sellel jooksevad teatud vahendusprogrammid (proxy), mille poole teenused pöörduvad

Tulemüüri eelised • potentsiaalsed ründed on üliarvukate teenuste asemel kontsentreeritud ühte piiratud funktsionaalsusega füüsilisse punkti, mida saab hoolikamalt valvata ja kus on nende realiseerumiseks vähem võimalusi • välismaailma eest saab peita sisevõrgu arhitektuuri • Interneti aadresse saab kokku hoida • saab hoida kokku raha integreeritud lahenduse soetamisega (FTP server, WWW server jms)

Tulemüüri peamine puudus Volitatud kasutajatel on välisvõrgust võimatu sisevõrku pääseda Järeldus: selline ränk kitsendus pisendab tohult Interneti põhjustatud virtuaalvõimalusi (virtuaalkontor, kaugtöö jne) Seega lisaks kaitsele (volitamata tegevustele) Interneti avarustest välistab tulemüür ka volitatud kasutajate tegevused sealt

Lahendus puuduse kõrvaldamiseks: side krüpteerimine ja signeerimine Kurb tõsiasi: tavalised Interneti teenused (protokollid) – telnet, http, ftp, nntp, smtp – ei ole turvalised, iga “traadile” ligipääseja saab teavet pealt kuulata ja soovi korral ka võltsida Ainus lahendus: edastatava teabe krüpteerimine (kaitseb konfidentsiaalsust) ja signeerimine (kaitseb terviklust)

Tulemüür + turvaline kaugpöördusklient Turvaline kaugpöördusklient kasutab võrgus edastatava teabe krüpteerimist ja ka signeerimist, tagades sellega nii konfidentsiaalsuse kui ka tervikluse Seda realiseerib nt SSL protokoll Turvalise kaugpöörduskliendi ühendus võib vabalt kulgeda kus tahes Internetis (sh ka läbi tulemüüri(de)) ilma turvalisust kaotamata Nii taastatakse kaugtöö võimalus (nüüd juba turvaline) tulemüüre sisaldavates süsteemides

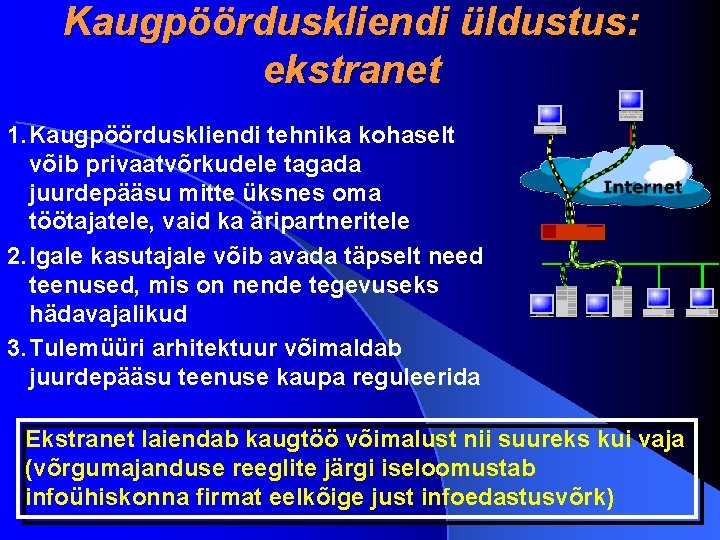

Kaugpöörduskliendi üldustus: ekstranet 1. Kaugpöörduskliendi tehnika kohaselt võib privaatvõrkudele tagada juurdepääsu mitte üksnes oma töötajatele, vaid ka äripartneritele 2. Igale kasutajale võib avada täpselt need teenused, mis on nende tegevuseks hädavajalikud 3. Tulemüüri arhitektuur võimaldab juurdepääsu teenuse kaupa reguleerida Ekstranet laiendab kaugtöö võimalust nii suureks kui vaja (võrgumajanduse reeglite järgi iseloomustab infoühiskonna firmat eelkõige just infoedastusvõrk)

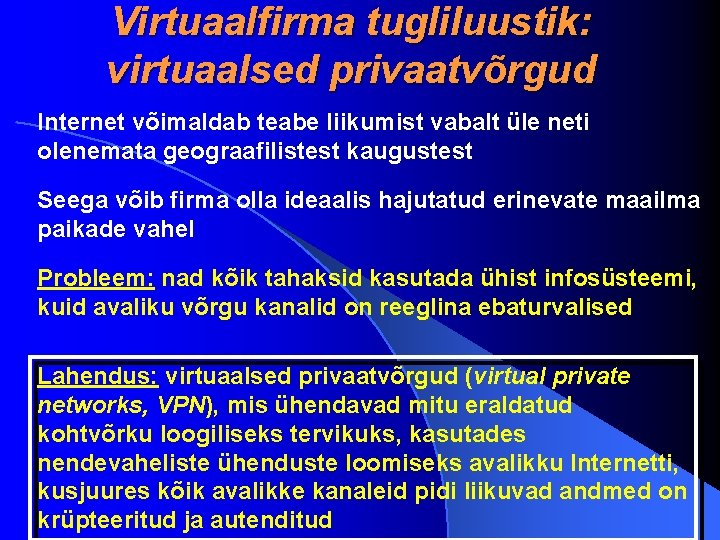

Virtuaalfirma tugliluustik: virtuaalsed privaatvõrgud Internet võimaldab teabe liikumist vabalt üle neti olenemata geograafilistest kaugustest Seega võib firma olla ideaalis hajutatud erinevate maailma paikade vahel Probleem: nad kõik tahaksid kasutada ühist infosüsteemi, kuid avaliku võrgu kanalid on reeglina ebaturvalised Lahendus: virtuaalsed privaatvõrgud (virtual private networks, VPN), mis ühendavad mitu eraldatud kohtvõrku loogiliseks tervikuks, kasutades nendevaheliste ühenduste loomiseks avalikku Internetti, kusjuures kõik avalikke kanaleid pidi liikuvad andmed on krüpteeritud ja autenditud

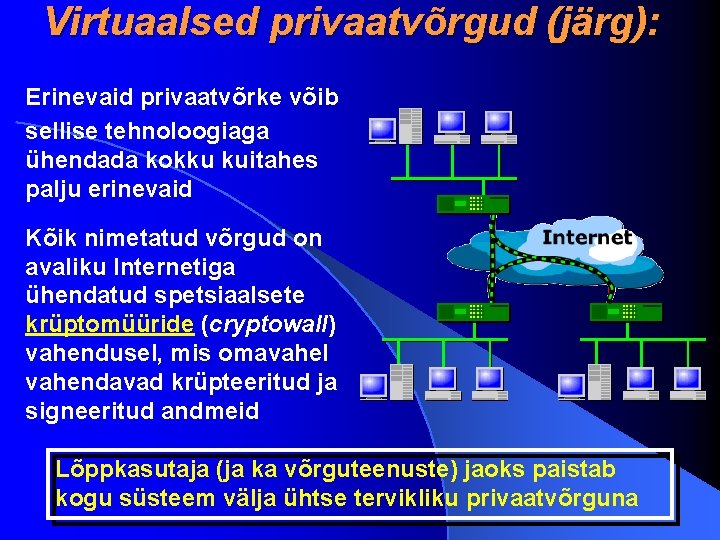

Virtuaalsed privaatvõrgud (järg): Erinevaid privaatvõrke võib sellise tehnoloogiaga ühendada kokku kuitahes palju erinevaid Kõik nimetatud võrgud on avaliku Internetiga ühendatud spetsiaalsete krüptomüüride (cryptowall) vahendusel, mis omavahel vahendavad krüpteeritud ja signeeritud andmeid Lõppkasutaja (ja ka võrguteenuste) jaoks paistab kogu süsteem välja ühtse tervikliku privaatvõrguna

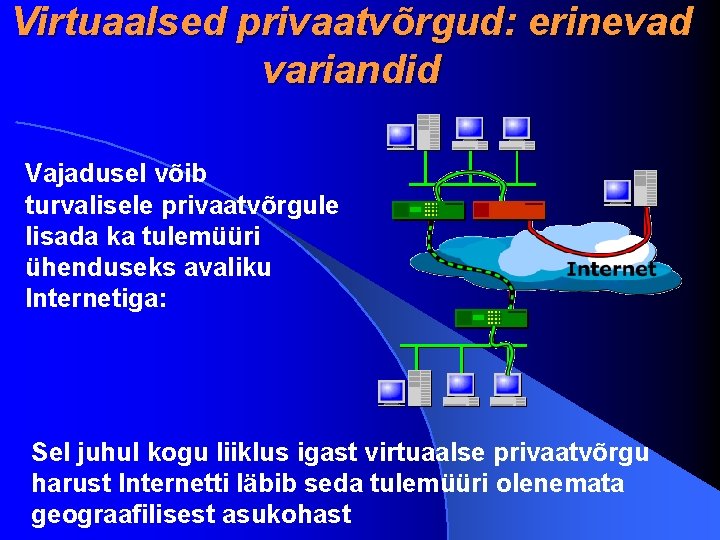

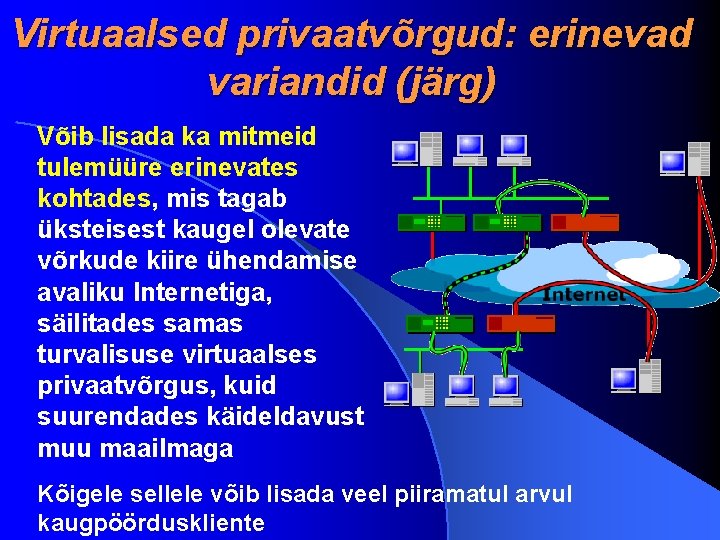

Virtuaalsed privaatvõrgud: erinevad variandid Vajadusel võib turvalisele privaatvõrgule lisada ka tulemüüri ühenduseks avaliku Internetiga: Sel juhul kogu liiklus igast virtuaalse privaatvõrgu harust Internetti läbib seda tulemüüri olenemata geograafilisest asukohast

Virtuaalsed privaatvõrgud: erinevad variandid (järg) Võib lisada ka mitmeid tulemüüre erinevates kohtades, mis tagab üksteisest kaugel olevate võrkude kiire ühendamise avaliku Internetiga, säilitades samas turvalisuse virtuaalses privaatvõrgus, kuid suurendades käideldavust muu maailmaga Kõigele sellele võib lisada veel piiramatul arvul kaugpöörduskliente

Kokkuvõte: võrguturbe peamised vahendid 1. Tulemüür lokaalvõrgu turvaliseks ühendamiseks kaugvõrguga (Internetiga) 2. Turvaline kaugtööklient (vajadusel pääsuga läbi tulemüüri(de) turvalistesse lokaalvõrkudesse) 3. Virtuaalsed privaatvõrgud üle ebaturvalise kaugvõrgu (Interneti) 4. Kõikide nimetatud komponentide sümbioos vastavalt vajadusele

Hädavajalikud lisavahendid 1. Paroolihaldus: kes genereerib, kuidas hoitakse, kuidas teisendatakse ja kasutatakse jne 2. Võtmehaldus: kes genereerib, kuidas hoitakse, milline on side paroolidega jne 3. Autentimisvahendid: krüptoomadustega kiipkaardid, magnetkaardid, seos paroolidega, võtmetega jne Meeldetuletus: SSL vajab autentimisfaasis reeglina lisateavet

Käesoleva ettekande materjalid (MS Power. Point 2000 vormingus) on saadaval veebis aadressil http: //www. itcollege. ee/~valdo/taiend/plokk 2 -3. ppt Edasised küsimused palun aadressil mois@mois. ee

Tänan tähelepanu eest!

- Slides: 52