AMRES eduroam iskustvo Marina Vermezovi AMRES Campus Best

AMRES eduroam iskustvo Marina Vermezović, AMRES Campus Best Practice, Žabljak, 27. 02. 2013. connect • communicate • collaborate

Ko sam ja marina@amres. ac. rs Akademska Mreža Srbije Sektor za razvoj korisničkih servisa Razvoj federacije za eduroam i jedinstvenu prijavu na sistem za web aplikacije – Web. SSO connect • communicate • collaborate

Šta je eduroam ? eduroam® – educational roaming bezbedan, brz, jednostavan i besplatan bežični pristup Internetu širom sveta Nastao pre 10 godina, u TERENA TF-Mobility, a zatim razvijan kroz geant projekat Koncept “deljenja” pristupa Internetu: akademske institucije omogućavaju wifi pristup Internetu i korisnicima drugih akademskih institucija Korisnici su studenti, zaposleni i ostali korisnici u obrazovnim i naučno istraživačkim institucijama connect • communicate • collaborate

Karakteristike eduroam servisa Univerzalnost - jedinstveno korisničko ime i lozinka koje korisniku dodeljuje njegova matična institucija Sigurnost – zaštita korisnikove lozinke Anonimnost – mogućnost zaštite korisnikovog korisničkog imena Jednostavnost - samo se jednom podešava uređaj (laptop, telefon, tablet itd. ) eduroam moto: Open your laptop and be online Dostupnost – najznačajniji korisnički servis u akademskim mrežama connect • communicate • collaborate

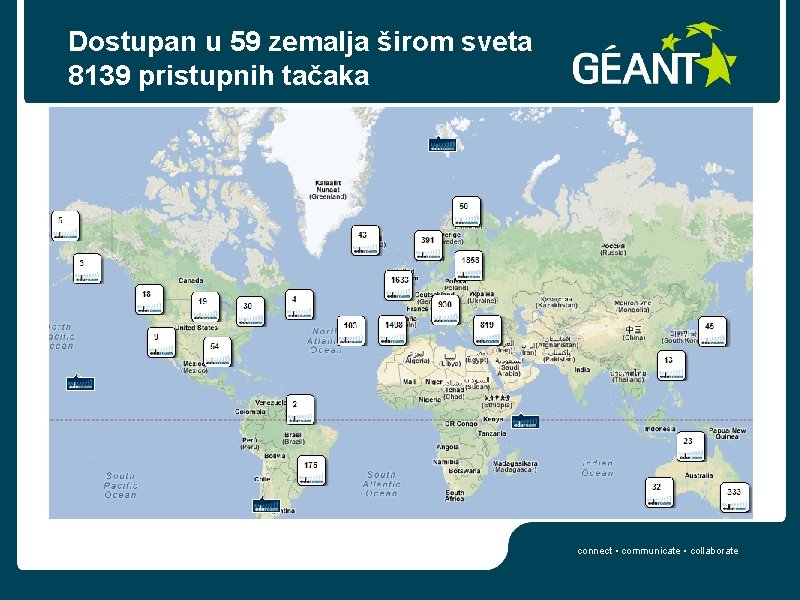

Dostupan u 59 zemalja širom sveta 8139 pristupnih tačaka connect • communicate • collaborate

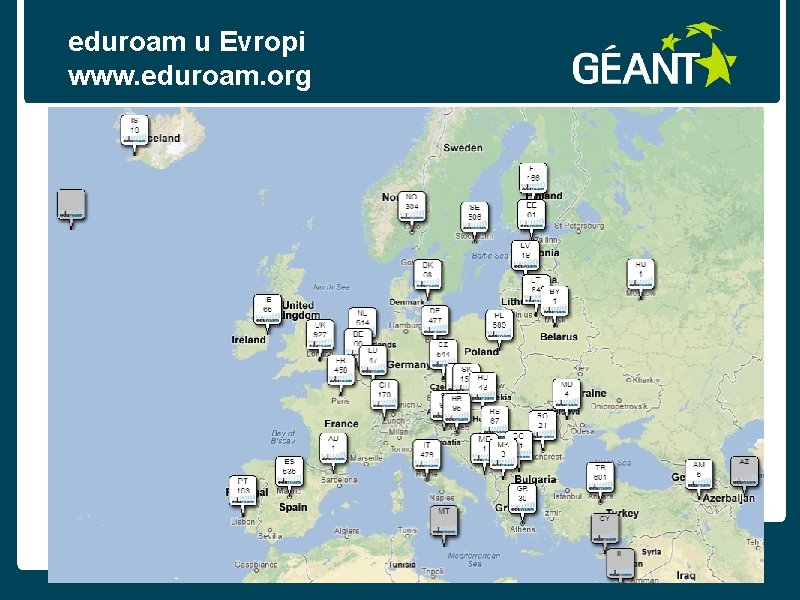

eduroam u Evropi www. eduroam. org connect • communicate • collaborate

eduroam - način rada connect • communicate • collaborate

eduroam infrastruktura Najbitniji aspekt je autentifikacija korisnika Korisnik ima korisničko ime i lozinku u svojoj instituciji Pri pristupu eduroam tački, potrebno je na neki način proveriti korisnikove kredencijale u njegovoj instituciji Pri tome, korisnik svoje kredencijale daje na proveru isključivo svojoj instituciji Radius protokol za autentifikaciju korisnika connect • communicate • collaborate

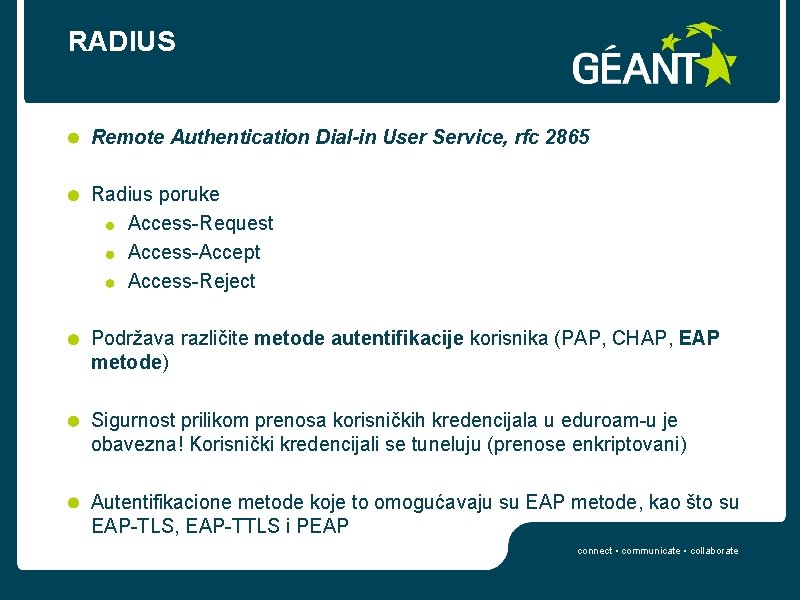

RADIUS Remote Authentication Dial-in User Service, rfc 2865 Radius poruke Access-Request Access-Accept Access-Reject Podržava različite metode autentifikacije korisnika (PAP, CHAP, EAP metode) Sigurnost prilikom prenosa korisničkih kredencijala u eduroam-u je obavezna! Korisnički kredencijali se tuneluju (prenose enkriptovani) Autentifikacione metode koje to omogućavaju su EAP metode, kao što su EAP-TLS, EAP-TTLS i PEAP connect • communicate • collaborate

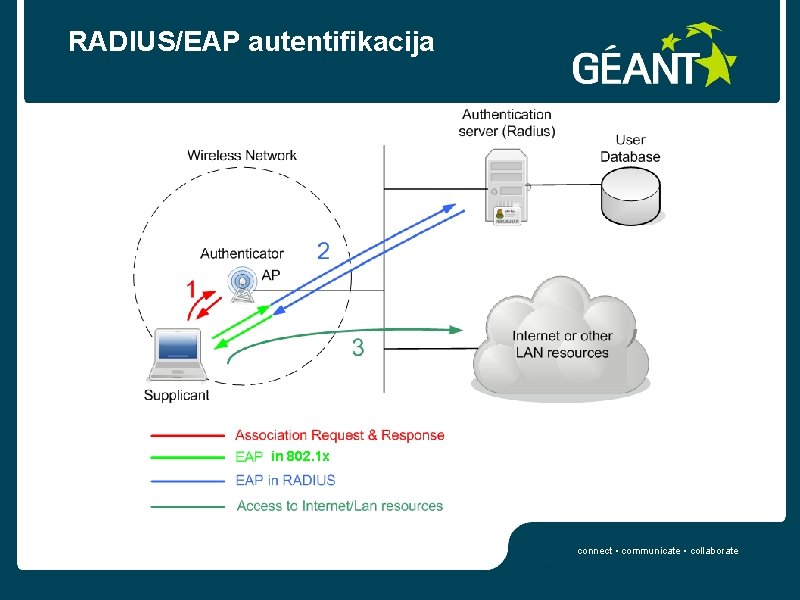

RADIUS/EAP autentifikacija in 802. 1 x connect • communicate • collaborate

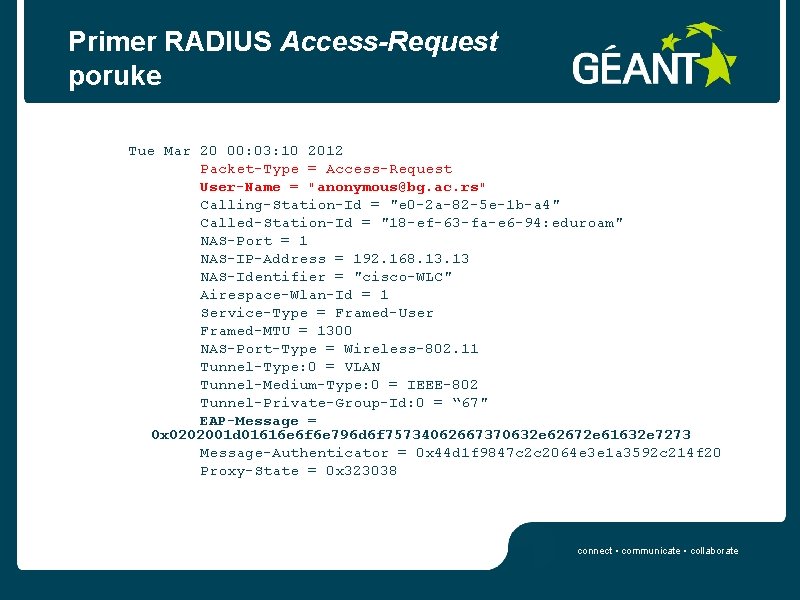

Primer RADIUS Access-Request poruke Tue Mar 20 00: 03: 10 2012 Packet-Type = Access-Request User-Name = "anonymous@bg. ac. rs" Calling-Station-Id = "e 0 -2 a-82 -5 e-1 b-a 4" Called-Station-Id = "18 -ef-63 -fa-e 6 -94: eduroam" NAS-Port = 1 NAS-IP-Address = 192. 168. 13 NAS-Identifier = "cisco-WLC" Airespace-Wlan-Id = 1 Service-Type = Framed-User Framed-MTU = 1300 NAS-Port-Type = Wireless-802. 11 Tunnel-Type: 0 = VLAN Tunnel-Medium-Type: 0 = IEEE-802 Tunnel-Private-Group-Id: 0 = “ 67" EAP-Message = 0 x 0202001 d 01616 e 6 f 6 e 796 d 6 f 75734062667370632 e 62672 e 61632 e 7273 Message-Authenticator = 0 x 44 d 1 f 9847 c 2 c 2064 e 3 e 1 a 3592 c 214 f 20 Proxy-State = 0 x 323038 connect • communicate • collaborate

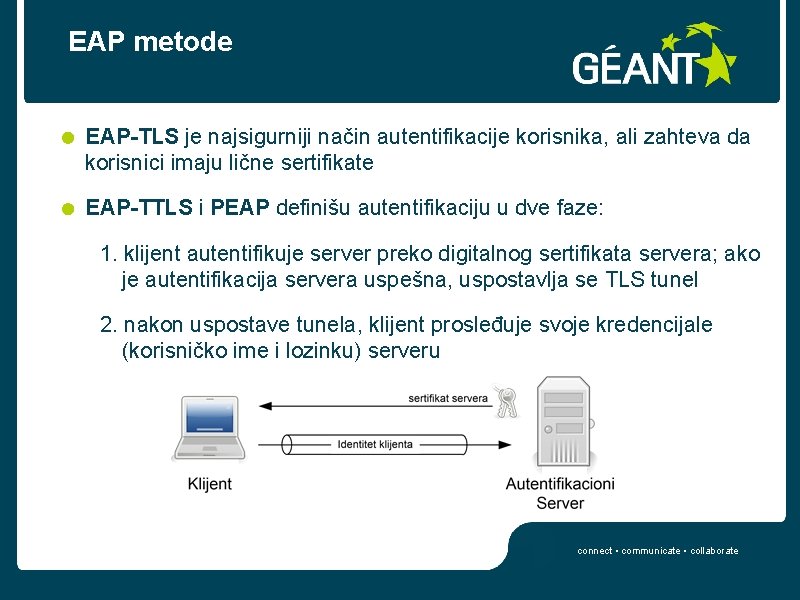

EAP metode EAP-TLS je najsigurniji način autentifikacije korisnika, ali zahteva da korisnici imaju lične sertifikate EAP-TTLS i PEAP definišu autentifikaciju u dve faze: 1. klijent autentifikuje server preko digitalnog sertifikata servera; ako je autentifikacija servera uspešna, uspostavlja se TLS tunel 2. nakon uspostave tunela, klijent prosleđuje svoje kredencijale (korisničko ime i lozinku) serveru connect • communicate • collaborate

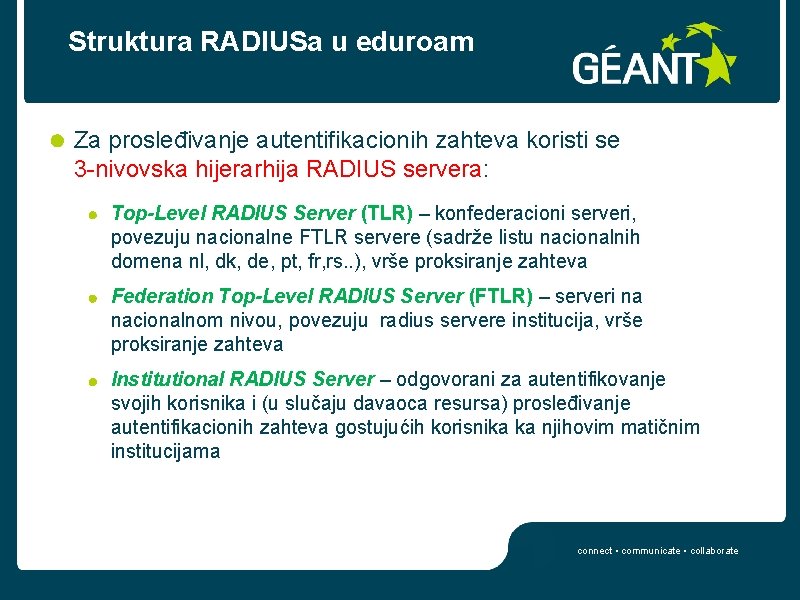

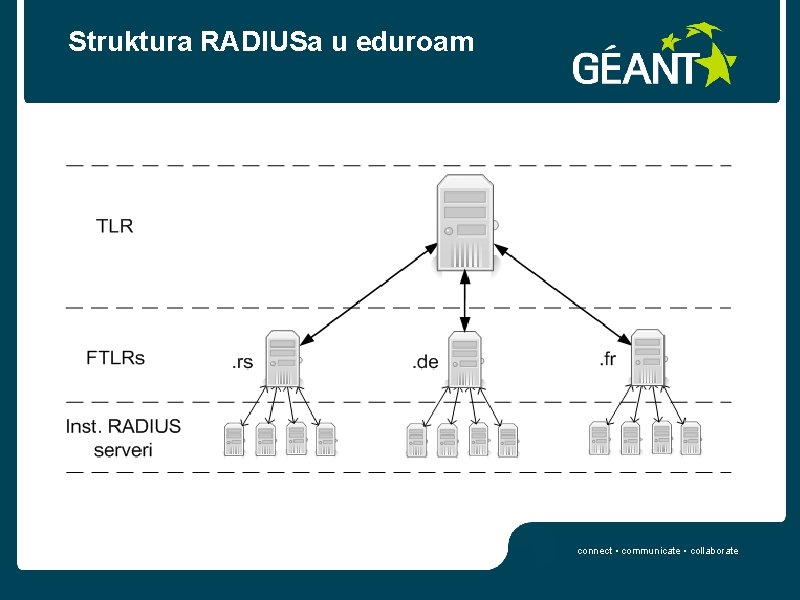

Struktura RADIUSa u eduroam Za prosleđivanje autentifikacionih zahteva koristi se 3 -nivovska hijerarhija RADIUS servera: Top-Level RADIUS Server (TLR) – konfederacioni serveri, povezuju nacionalne FTLR servere (sadrže listu nacionalnih domena nl, dk, de, pt, fr, rs. . ), vrše proksiranje zahteva Federation Top-Level RADIUS Server (FTLR) – serveri na nacionalnom nivou, povezuju radius servere institucija, vrše proksiranje zahteva Institutional RADIUS Server – odgovorani za autentifikovanje svojih korisnika i (u slučaju davaoca resursa) prosleđivanje autentifikacionih zahteva gostujućih korisnika ka njihovim matičnim institucijama connect • communicate • collaborate

Struktura RADIUSa u eduroam connect • communicate • collaborate

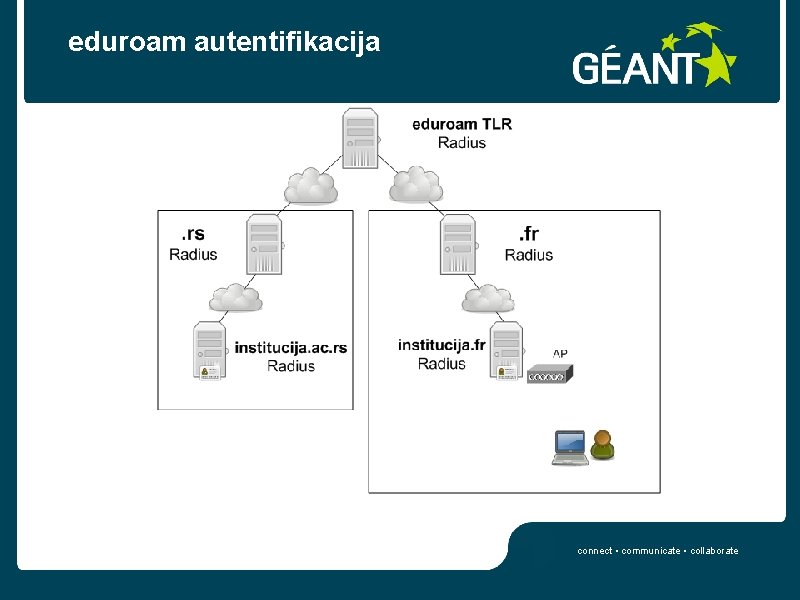

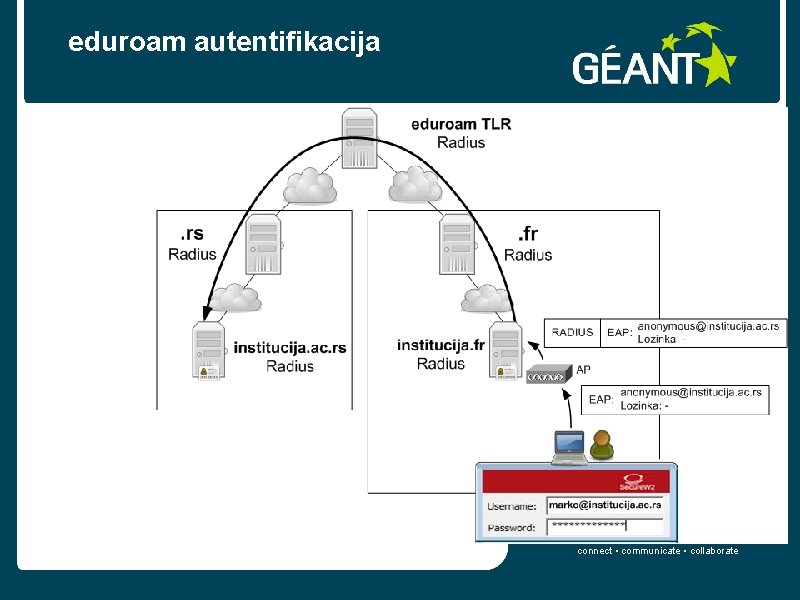

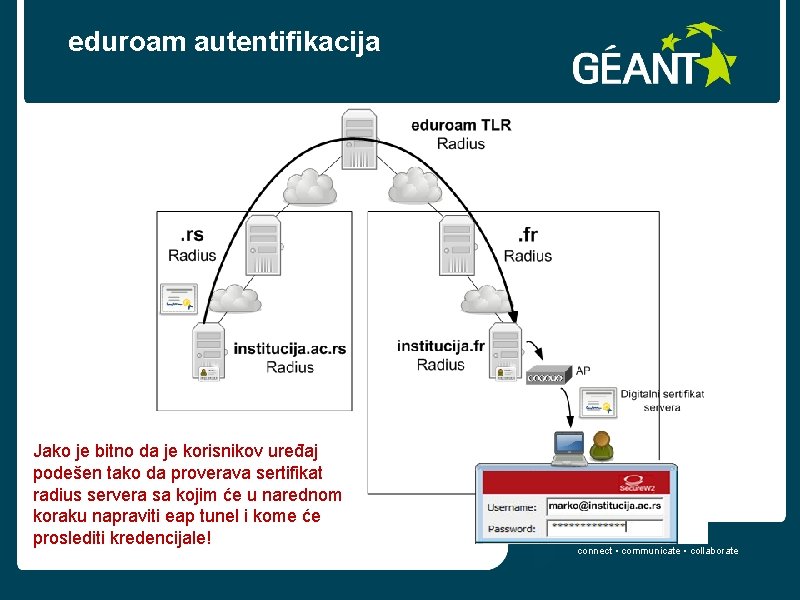

eduroam autentifikacija connect • communicate • collaborate

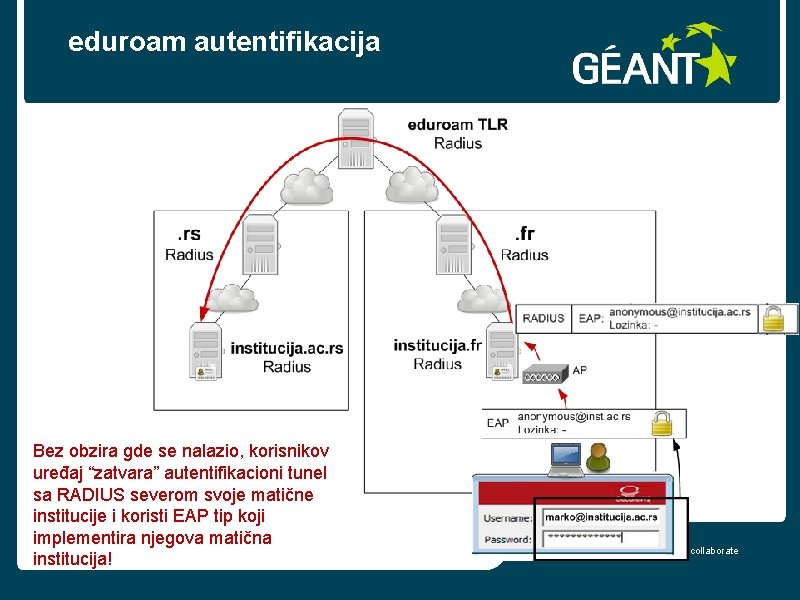

eduroam autentifikacija connect • communicate • collaborate

eduroam autentifikacija Jako je bitno da je korisnikov uređaj podešen tako da proverava sertifikat radius servera sa kojim će u narednom koraku napraviti eap tunel i kome će proslediti kredencijale! connect • communicate • collaborate

eduroam autentifikacija Bez obzira gde se nalazio, korisnikov uređaj “zatvara” autentifikacioni tunel sa RADIUS severom svoje matične institucije i koristi EAP tip koji implementira njegova matična institucija! connect • communicate • collaborate

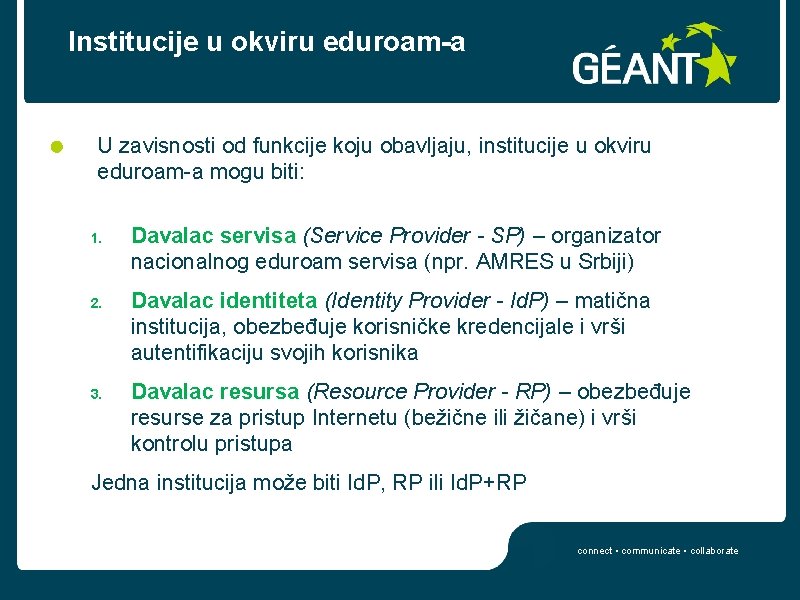

Institucije u okviru eduroam-a U zavisnosti od funkcije koju obavljaju, institucije u okviru eduroam-a mogu biti: 1. 2. 3. Davalac servisa (Service Provider - SP) – organizator nacionalnog eduroam servisa (npr. AMRES u Srbiji) Davalac identiteta (Identity Provider - Id. P) – matična institucija, obezbeđuje korisničke kredencijale i vrši autentifikaciju svojih korisnika Davalac resursa (Resource Provider - RP) – obezbeđuje resurse za pristup Internetu (bežične ili žičane) i vrši kontrolu pristupa Jedna institucija može biti Id. P, RP ili Id. P+RP connect • communicate • collaborate

6 koraka za eduroam za administratore institucija connect • communicate • collaborate

1. Realizacija baze korisničkih imena i lozinki (Id. P) Identiteti korisnika mogu da se čuvaju u aktivnom direktorijumu, LDAPu, SQL-U, fajlu Može se iskoristiti već postojeća baza (npr informacioni sistem fakulteta) Bitno je obezbediti minimalni kvalitet korisničkih identiteta: mora se obezbediti način da se identifikuje prava osoba koja koristi određeno korisničko ime identiteti se mogu dodeliti samo osobama koje su u datom trenutku u vezi sa matičnom institucijom (student, zaposleni, gost. . ) i moraju biti isključivo lični connect • communicate • collaborate

2. Implemenacija RADIUSa (Id. P i RP) Neophodno je instalirati RADIUS server, a popularne platforme su: Free. RADIUS (besplatan) Radiator Microsoft IAS connect • communicate • collaborate

3. Odabir autentifikacionog mehanizam (Id. P) Unutar EAP-TTLS tunela se šalju kredencijali i mogući su različiti načini provere identiteta korisnika: PAP (Password Authentication Protocol) CHAP (Challenge Handshake Auth Protocol) MSCHAP (Microsoft CHAP) EAP-GTC (Generic Token Card) MD 5 -Challenge PEAP unutar tunela može koristiti samo MSCHAP protokol connect • communicate • collaborate

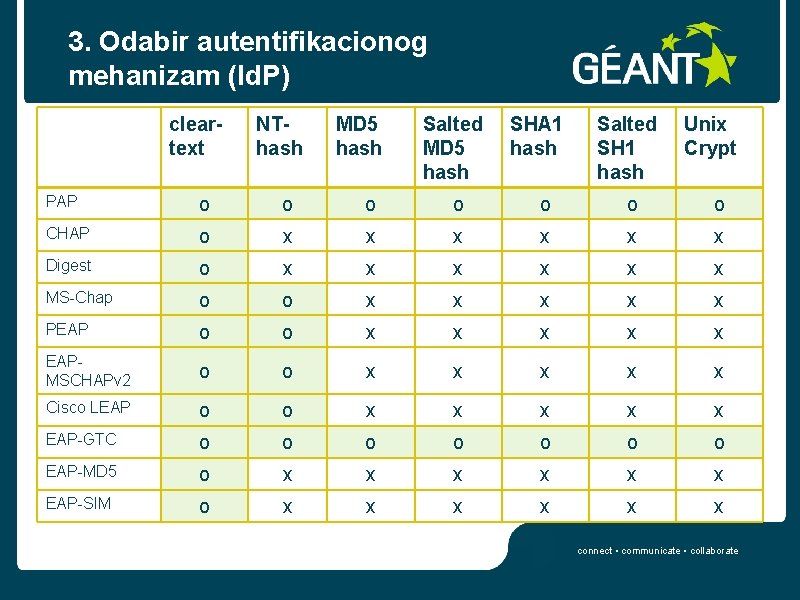

3. Odabir autentifikacionog mehanizam (Id. P) cleartext NThash MD 5 hash Salted MD 5 hash SHA 1 hash Salted SH 1 hash Unix Crypt PAP o o o o CHAP o x x x Digest o x x x MS-Chap o o x x x PEAP o o x x x EAPMSCHAPv 2 o o x x x Cisco LEAP o o x x x EAP-GTC o o o o EAP-MD 5 o x x x EAP-SIM o x x x connect • communicate • collaborate

4. Podrška korisnicima u podešavanju uređaja (Id. P) Uređaj se podešava samo jednom. Prilikom pristupa eduroam-u, korisnikov uređaj uvek zatvara eap tunel sa radiusom matične institucije i podešavanje ne zavisi od mesta pristupa. Supplicant – softver koji klijentu omogućava 802. 1 X i EAP kompatibilnost Većina operativnih sistema dolazi sa predefinisanim supplicant-om i podrškom za nekoliko EAP metoda Poređenje supplicant-a: https: //rnd. feide. no/doc/feide-eduroam. pdf connect • communicate • collaborate

4. Podrška korisnicima u podešavanju uređaja (Id. P) Izazovi: Podešavanja nisu intuitivna za prosečnog korisnika Mora da se uveze sertifikat RADIUS servera matične institucije Dodatni problem sa Windows: – nemaju ugrađenu podršku za 802. 1 x i EAP-TTLS – za njih je neophodna instalacija dodatnog programa – najzastupljeniji je Secure. W 2, ali je on u međuvremenu postao komercijalan proizvod (trenutna verzija - 3) - AMRES korisnici upotrebljavaju verziju 1 connect • communicate • collaborate

4. Podrška korisnicima u podešavanju uređaja (Id. P) U AMRESu, za institucije koriste TERENA sertifikate, AMRES je napravio korisnička uputstva. Planiramo prelazak na CAT – Configuration Assistant Tool Razvijen od strane eduroam zajednice Namenjen administratorima institucija, koji unose podešavanja za svoju instituciju Generišu se jednostavni ”click-next” instaleri za različite operativne sisteme Operatori nacionalne eduroam federacije imaju pravo da šalju pozivnice administratorima institucija https: //cat-test. eduroam. org/ connect • communicate • collaborate

5. Infrastrukturu za pristup eduroam servisu (RP) Infrastruktura za pristup eduroam servisu može biti: Žičana – svič koji podržava 802. 1 x standard Bežična – bežične tačke pristupa (Wireless Access Point) – minimalno 802. 11 g standard ili bolji (802. 11 a ili 802. 11 n). – minimalno WPA (WPA/TKIP ili WPA/AES) a preporučuje se WPA 2 (WPA 2/AES ili WPA 2/TKIP) enkripcija connect • communicate • collaborate

5. Infrastrukturu za pristup eduroam servisu (RP) Najveći broj pristupnih tačaka za eduroam servis koristi wireless tehnologiju Trenutno, postoje dve arhitekture koje je moguće implementirati u cilju postavljanja WLAN pristupne tačke: Tradicionalna WLAN arhitektura sa autonomnim access pointima Centralizovana Lightweight arhitektura connect • communicate • collaborate

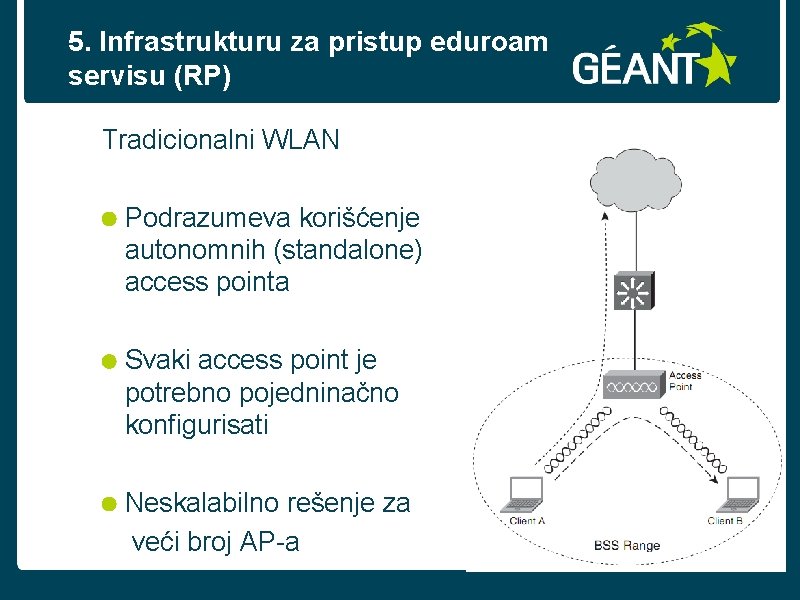

5. Infrastrukturu za pristup eduroam servisu (RP) Tradicionalni WLAN Podrazumeva korišćenje autonomnih (standalone) access pointa Svaki access point je potrebno pojedninačno konfigurisati Neskalabilno rešenje za veći broj AP-a connect • communicate • collaborate

5. Infrastrukturu za pristup eduroam servisu (RP) Lightweight WLAN Operacije koje podržava autonomni access point je moguće razdvojiti na dva uređaja: Lightweight access point LAP – zadržao neke L 1 i L 2 funkcionalnosti Wireless LAN Controler WLC - preuzima funkcije upravljanja WLAN-om Na ovaj način se omogućava upravljanje i konfiguracija LAP-ova centralno preko WLC-a connect • communicate • collaborate

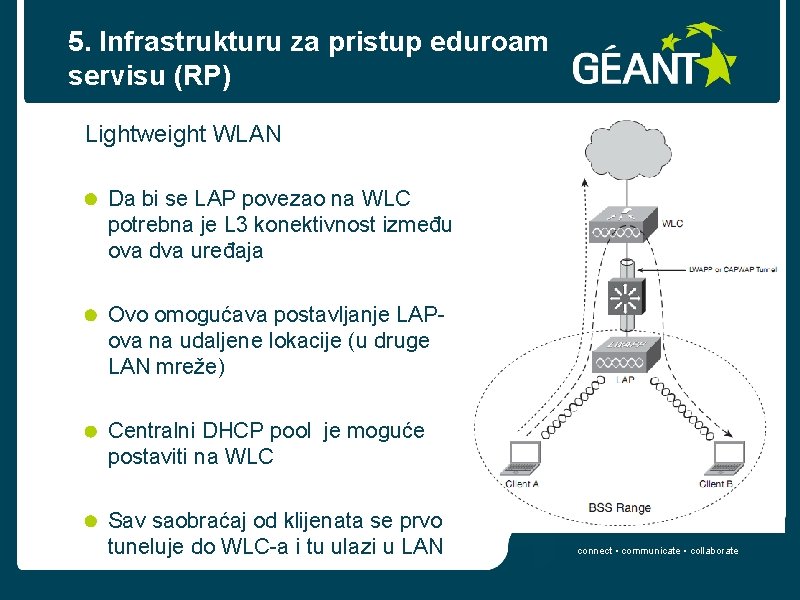

5. Infrastrukturu za pristup eduroam servisu (RP) Lightweight WLAN Da bi se LAP povezao na WLC potrebna je L 3 konektivnost između ova dva uređaja Ovo omogućava postavljanje LAPova na udaljene lokacije (u druge LAN mreže) Centralni DHCP pool je moguće postaviti na WLC Sav saobraćaj od klijenata se prvo tuneluje do WLC-a i tu ulazi u LAN connect • communicate • collaborate

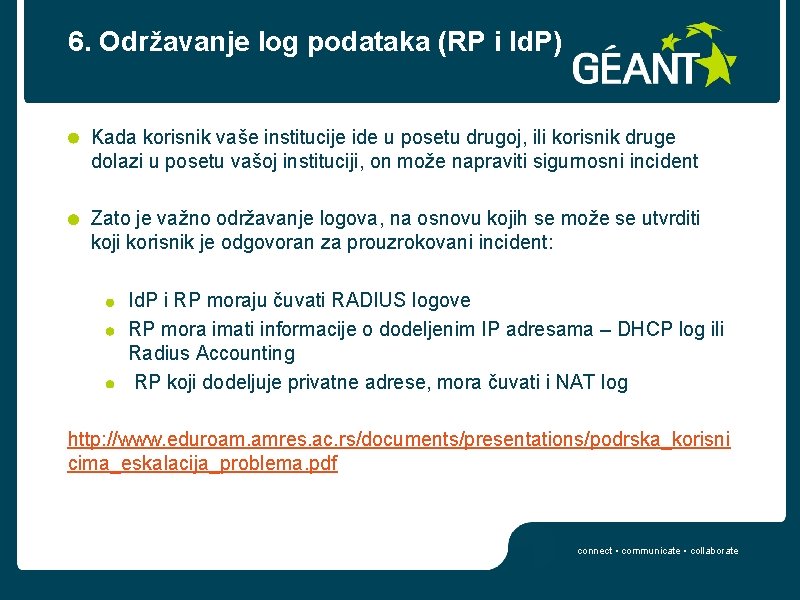

6. Održavanje log podataka (RP i Id. P) Kada korisnik vaše institucije ide u posetu drugoj, ili korisnik druge dolazi u posetu vašoj instituciji, on može napraviti sigurnosni incident Zato je važno održavanje logova, na osnovu kojih se može se utvrditi koji korisnik je odgovoran za prouzrokovani incident: Id. P i RP moraju čuvati RADIUS logove RP mora imati informacije o dodeljenim IP adresama – DHCP log ili Radius Accounting RP koji dodeljuje privatne adrese, mora čuvati i NAT log http: //www. eduroam. amres. ac. rs/documents/presentations/podrska_korisni cima_eskalacija_problema. pdf connect • communicate • collaborate

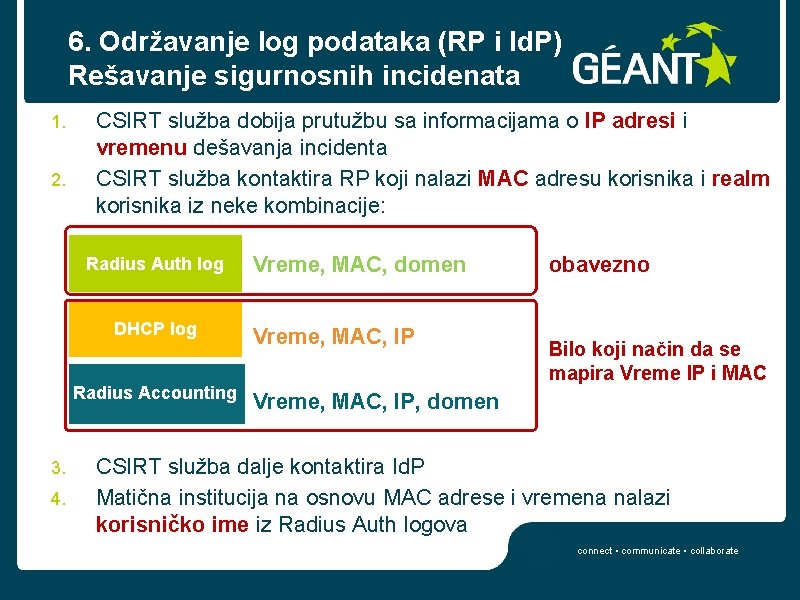

6. Održavanje log podataka (RP i Id. P) Rešavanje sigurnosnih incidenata 1. 2. CSIRT služba dobija prutužbu sa informacijama o IP adresi i vremenu dešavanja incidenta CSIRT služba kontaktira RP koji nalazi MAC adresu korisnika i realm korisnika iz neke kombinacije: Radius Auth log DHCP log Radius Accounting 3. 4. Vreme, MAC, domen Vreme, MAC, IP obavezno Bilo koji način da se mapira Vreme IP i MAC Vreme, MAC, IP, domen CSIRT služba dalje kontaktira Id. P Matična institucija na osnovu MAC adrese i vremena nalazi korisničko ime iz Radius Auth logova connect • communicate • collaborate

AMRES eduroam connect • communicate • collaborate

Razvoj eduroam u AMRESu Početni problem - institucije nemaju bežičnu infrastrukturu 2010. godine RCUB/AMRES je aplicirao za donaciju kroz NATO SPS NIG program (Networking Infrastructure Grant) Kupljeno je 5 Cisco 5508 WLC kontrolera i 190 Cisco LAP-ova Kontroleri su raspoređeni u računarskim centrima univerziteta u Beogradu, Novom Sadu, Nišu i Kragujevcu access point-i su dati fakultetima i institutima članicama univerziteta, uz uslov da postanu Id. P connect • communicate • collaborate

Razvoj eduroam u AMRESu Napisali pravilnik AMRES eduroam servisa http: //www. eduroam. amres. ac. rs//rs/institucije-prikljucivanje. html Kreirali uputstva za konfiguraciju freeradius softvera http: //www. eduroam. amres. ac. rs//rs/institucije-uputstva. html Kreirali uputstva za krajnje korisnike http: //www. eduroam. amres. ac. rs//rs/korisnici. html Za institucije koje nemaju bazu korisnika, napravili aplikaciju za održavanje LDAPa https: //bpd. amres. ac. rs/doku. php? id=amres_aai_wiki: start Krajem 2010, početak pilot projekta sa 5 institucija – rezultat priključeno 3 institucije U martu 2011 godine održali trening za administratore http: //www. eduroam. amres. ac. rs//rs/institucije-uputstva. html Nastavili sastanke sa administratorima institucija i pružali pomoć u instalaciji RADIUSa connect • communicate • collaborate

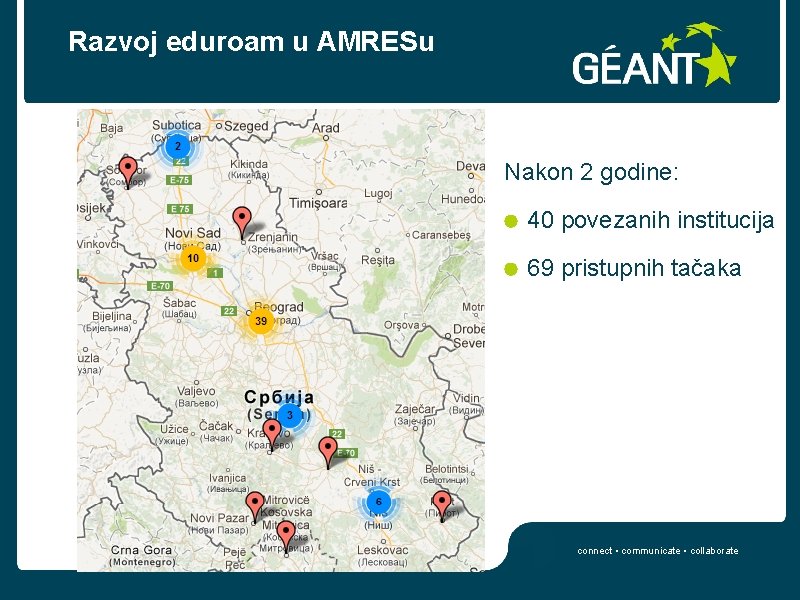

Razvoj eduroam u AMRESu Nakon 2 godine: 40 povezanih institucija 69 pristupnih tačaka connect • communicate • collaborate

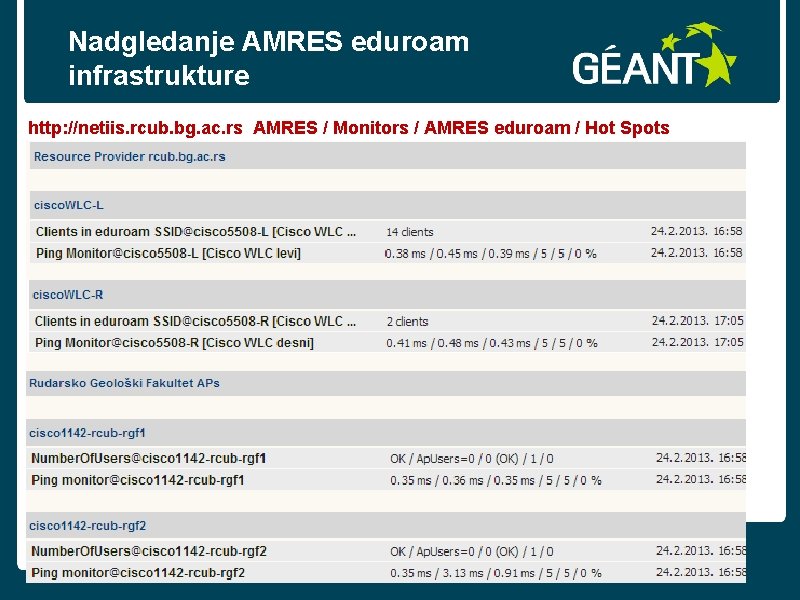

Nadgledanje AMRES eduroam infrastrukture http: //netiis. rcub. bg. ac. rs AMRES / Monitors / AMRES eduroam / Hot Spots connect • communicate • collaborate

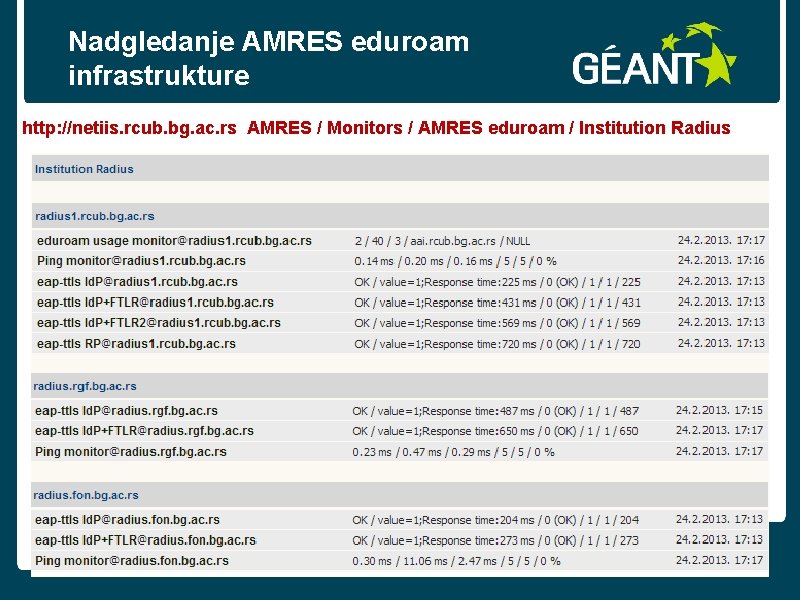

Nadgledanje AMRES eduroam infrastrukture http: //netiis. rcub. bg. ac. rs AMRES / Monitors / AMRES eduroam / Institution Radius connect • communicate • collaborate

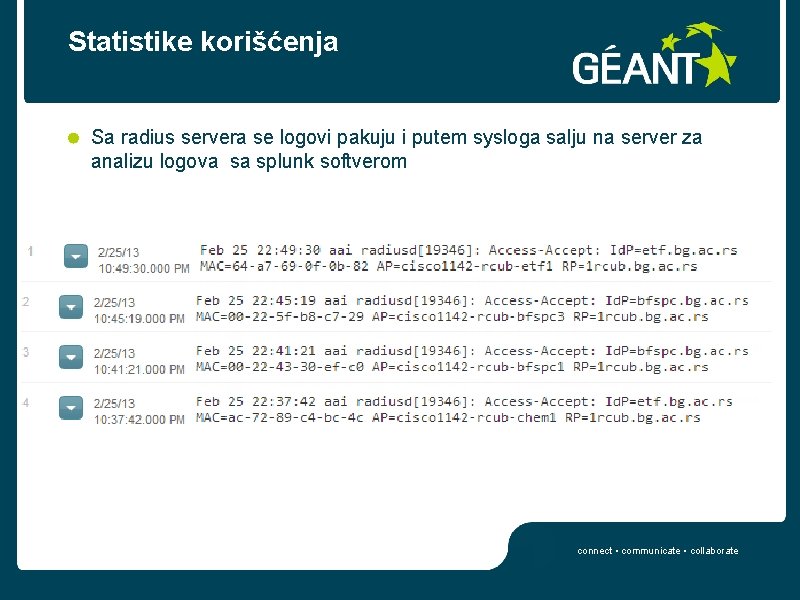

Statistike korišćenja Sa radius servera se logovi pakuju i putem sysloga salju na server za analizu logova sa splunk softverom connect • communicate • collaborate

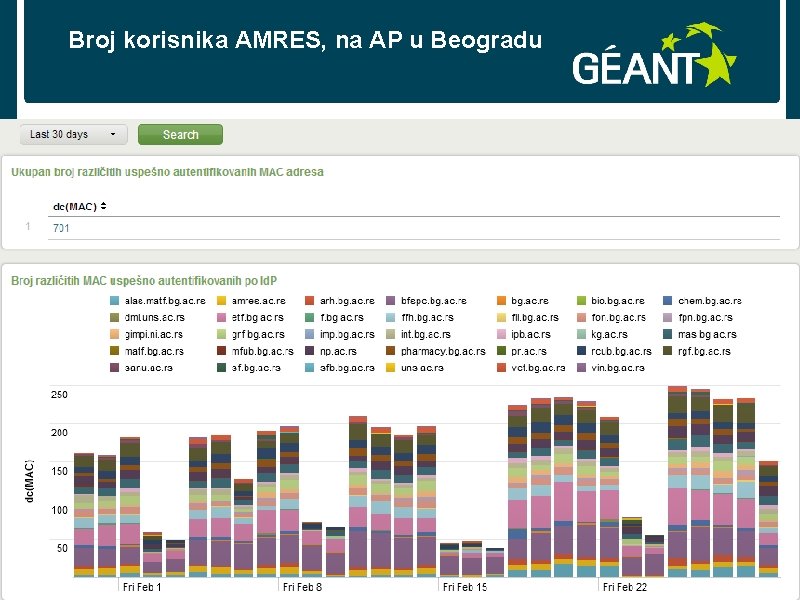

Broj korisnika AMRES, na AP u Beogradu connect • communicate • collaborate

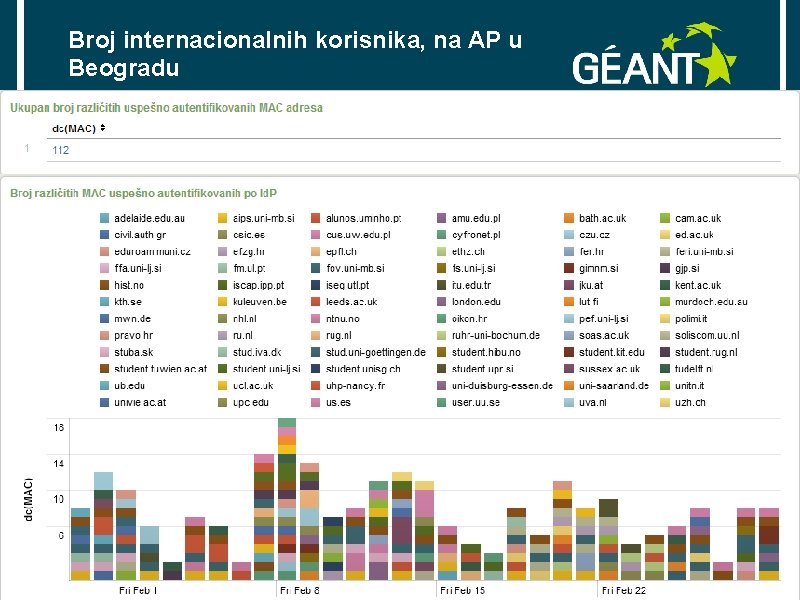

Broj internacionalnih korisnika, na AP u Beogradu connect • communicate • collaborate

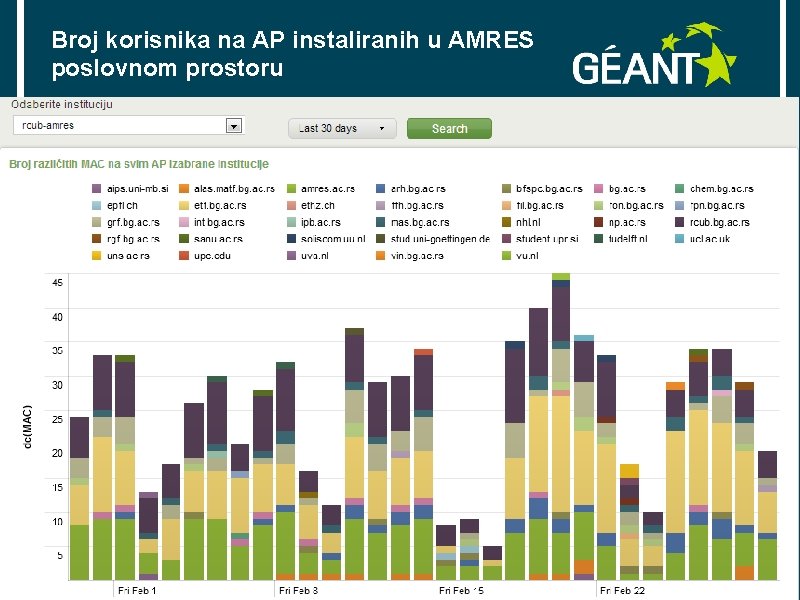

Broj korisnika na AP instaliranih u AMRES poslovnom prostoru connect • communicate • collaborate

- Slides: 44