ADMINISTRATOR JARINGAN PERTEMUAN III Oleh Fajar Y Zebua

ADMINISTRATOR JARINGAN PERTEMUAN III Oleh : Fajar Y. Zebua

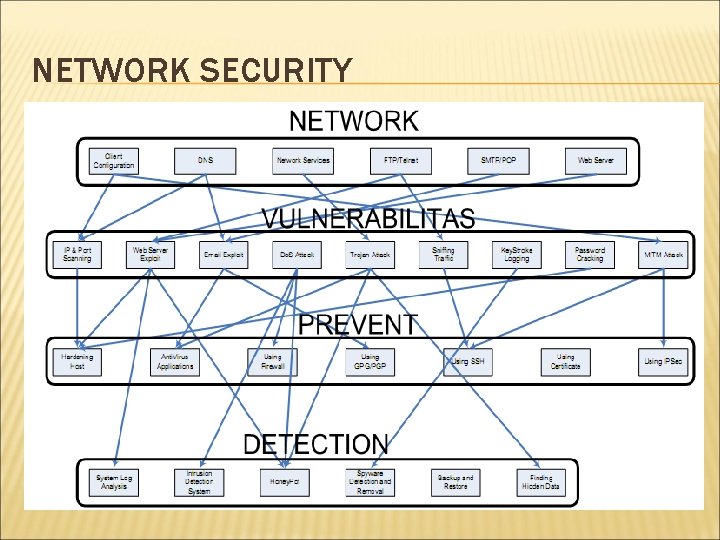

NETWORK SECURITY

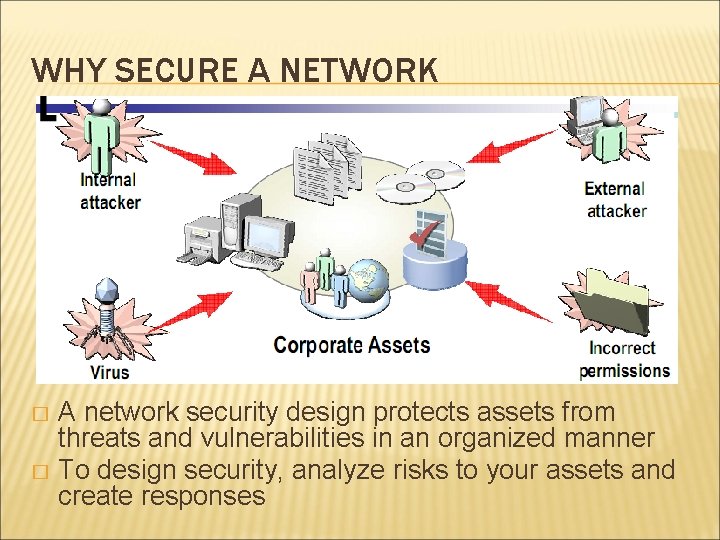

WHY SECURE A NETWORK A network security design protects assets from threats and vulnerabilities in an organized manner � To design security, analyze risks to your assets and create responses �

ILUSTRASI KASUS KEAMANAN � Pihak yang tidak bertanggung-jawab: – memodifikasi situs Internet. – memanfaatkan kartu-kredit untuk belanja. – memalsukan email. – memalsukan transaksi e-commerce. – membuat virus komputer. – menyerang/memacetkan saluran internet.

ISU KEAMANAN � Keperluan Sistem Informasi – penjaminan INTEGRITAS informasi. – pengamanan KERAHASIAN data. – pemastian KESIAGAAN sistem informasi. – pemastian MEMENUHI peraturan, hukum, dan bakuan yang berlaku.

PRINSIP KEAMANAN � Confidentiality Protecting information from exposure and disclosure � Integrity Decrease possible problems caused by corruption of data � Availability Make Information always available

EXPLOITS (1) � What is an Exploit? Crackers break into a computer network by exploiting weaknesses in operating system services. � Types of attacks – Local –Remote

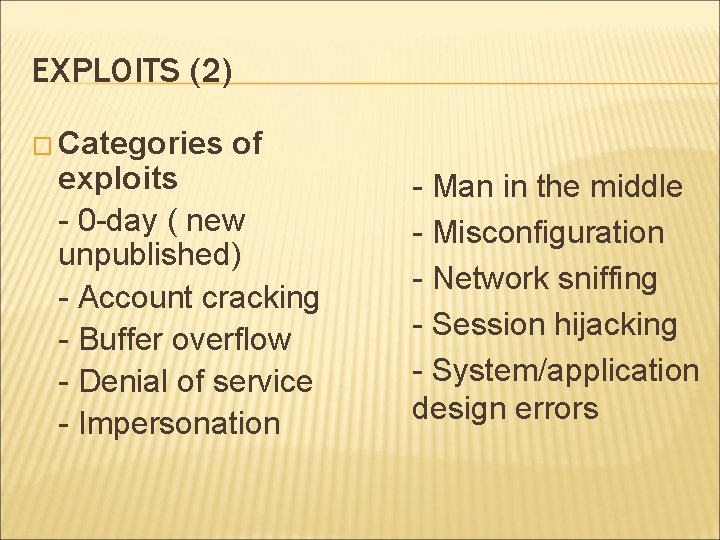

EXPLOITS (2) � Categories of exploits - 0 -day ( new unpublished) - Account cracking - Buffer overflow - Denial of service - Impersonation - Man in the middle - Misconfiguration - Network sniffing - Session hijacking - System/application design errors

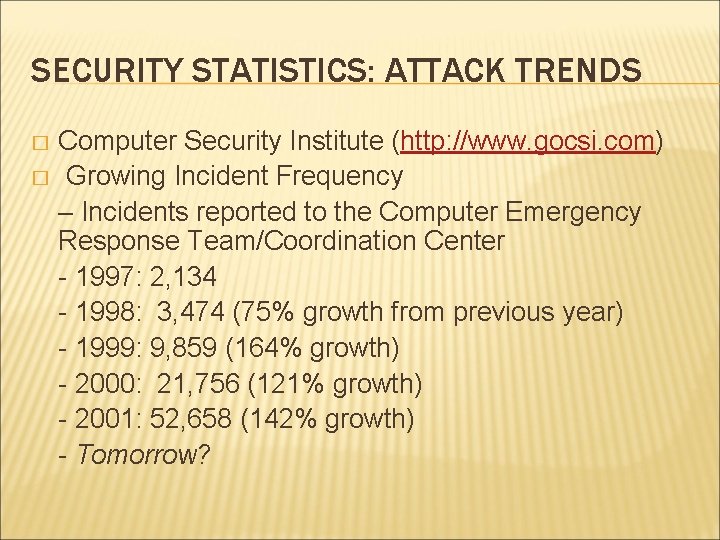

SECURITY STATISTICS: ATTACK TRENDS Computer Security Institute (http: //www. gocsi. com) � Growing Incident Frequency – Incidents reported to the Computer Emergency Response Team/Coordination Center - 1997: 2, 134 - 1998: 3, 474 (75% growth from previous year) - 1999: 9, 859 (164% growth) - 2000: 21, 756 (121% growth) - 2001: 52, 658 (142% growth) - Tomorrow? �

TARGET SERANGAN � Security Focus – 31 million Windows-specific attacks – 22 million UNIX/LINUX attacks – 7 million Cisco IOS attacks – All operating systems are attacked!

HACKERS VS CRACKERS � Ethical Hackers vs. Crackers – Hacker usually is a programmer constantly seek further knowledge, freely share what they have discovered and never intentionally damage data. – Cracker breaks into or otherwise violates system integrity with malicious intent. They destroy vital data or cause problems for their targets.

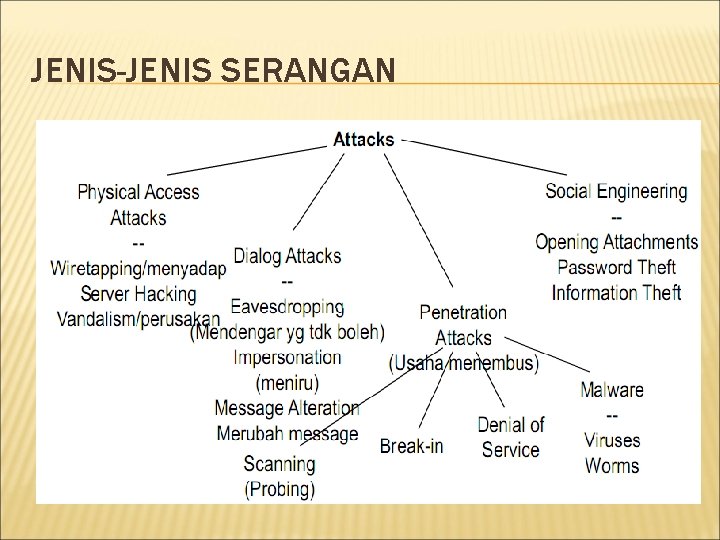

JENIS-JENIS SERANGAN

SOCIAL ENGINEERING � Seni dan ilmu memaksa orang untuk memenuhi harapan anda ( Bernz ), � Suatu pemanfaatan trik-trik psikologis hacker luar pada seorang user legitimate dari sebuah sistem komputer (Palumbo) � Mendapatkan informasi yang diperlukan (misalnya sebuah password) dari seseorang yang merusak sebuah sistem (Berg).

TUJUAN DASAR SE � Tujuan dasar social engineering sama seperti umumnya hacking: mendapatkan akses tidak resmi pada sistem atau informasi untuk melakukan penipuan, intrusi jaringan, mata industrial, pencurian identitas, atau secara sederhana untuk mengganggu sistem atau jaringan.

TARGET � Target-target tipikal termasuk perusahaan telepon dan jasa-jasa pemberian jawaban, perusahaan dan lembaga keuangan dengan nama besar, badan-badan militer dan pemerintah dan rumah sakit.

BENTUK SOCIAL ENGINEERING � Social Engineering dengan telepon � Diving Dumpster � Social engineering on-line : � Persuasi � Reverse social engineering

PENETRATION ATTACKS STEPS � � � Footprinting (nslookup, whois, dig) Port scanner (nmap) Network enumeration (nullsession) : cari account name yang sah Gaining & keeping root / administrator access Using access and/or information gained Leaving backdoor Attack – Denial of Services (Do. S) : Network flooding – Buffer overflows : Software error – Malware : Virus, worm, trojan horse – Brute force Covering his tracks (hapus jejak)

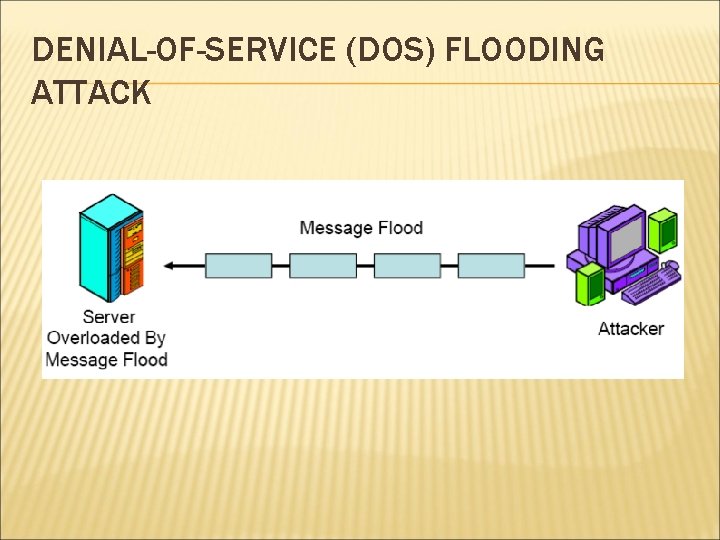

DENIAL-OF-SERVICE (DOS) FLOODING ATTACK

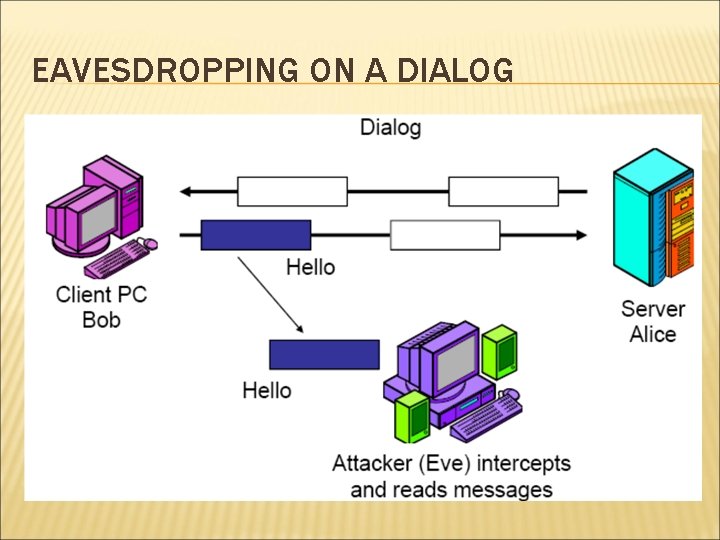

DIALOG ATTACK � Eavesdropping, biasa disebut dengan spoofing, cara penanganan dengan Encryption � Impersonation dan message alteration ditangani dengan gabungan enkripsi dan autentikasi

EAVESDROPPING ON A DIALOG

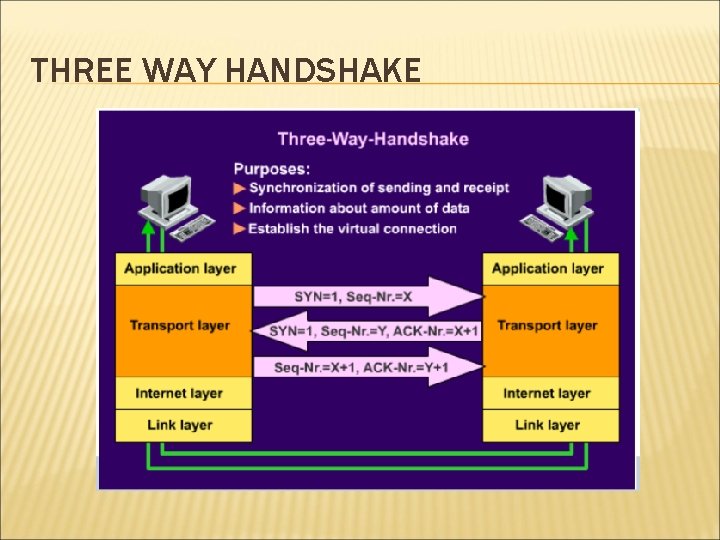

THREE WAY HANDSHAKE

PORT SCANNING Port scanning adalah proses koneksi ke port-port TCP atau UDP pada host yang menjadi target untuk menentukan service apa yang sedang berjalan (Listening). � Dengan mengidentifikasi port-port yang listening ini kita dapat menentukan jenis aplikasi dan sistem operasi apa yang dipergunakan pada host tersebut. � Service yang dalam status listening ini memungkinkan orang yang tidak berhak menerobos ke dalam host tersebut �

WELL KNOWN PORTS �A list of commonly used well known ports are . • Port 20 – FTP, data • Port 21 – FTP, control • Port 22 – SSH • Port 23 – Telnet • Port 25 – SMTP • Port 53 – DNS • Port 80 - HTTP

TOOLS SCANNING � Netstat � NMAP � Nessus

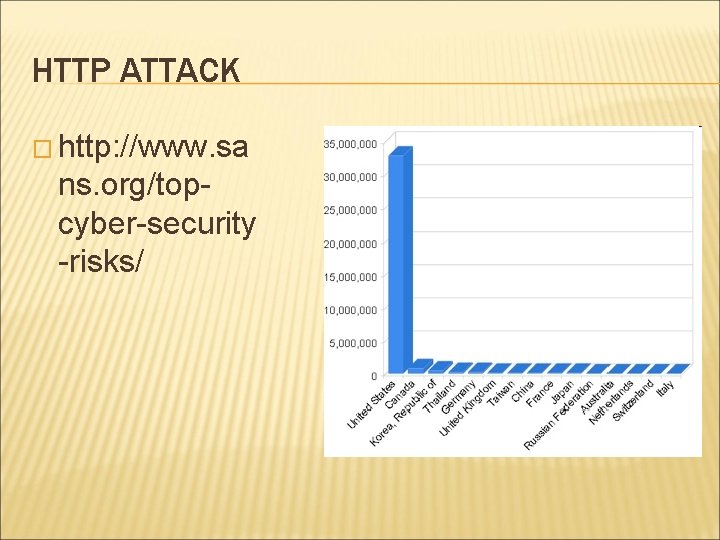

HTTP ATTACK � http: //www. sa ns. org/topcyber-security -risks/

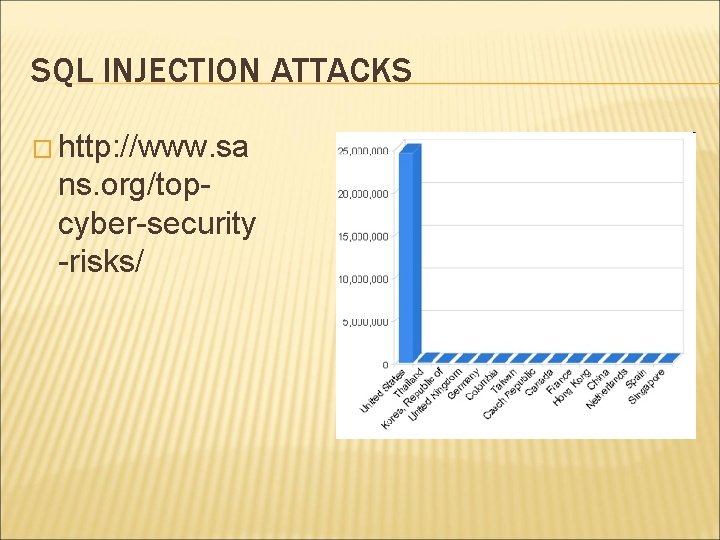

SQL INJECTION ATTACKS � http: //www. sa ns. org/topcyber-security -risks/

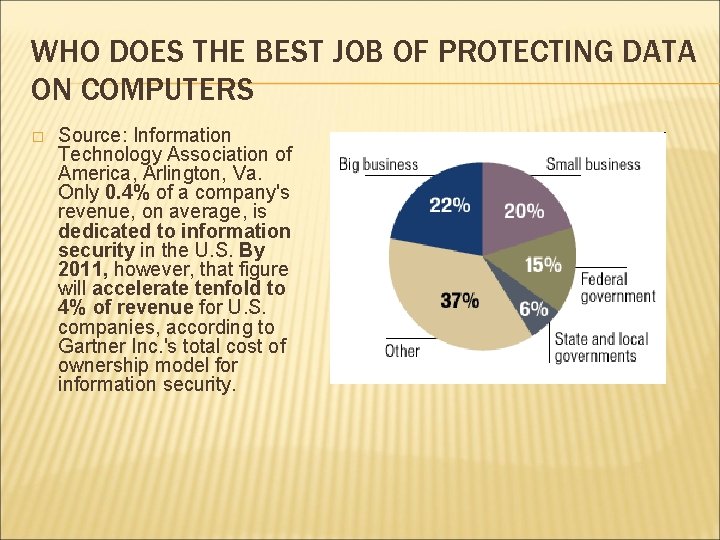

WHO DOES THE BEST JOB OF PROTECTING DATA ON COMPUTERS � Source: Information Technology Association of America, Arlington, Va. Only 0. 4% of a company's revenue, on average, is dedicated to information security in the U. S. By 2011, however, that figure will accelerate tenfold to 4% of revenue for U. S. companies, according to Gartner Inc. 's total cost of ownership model for information security.

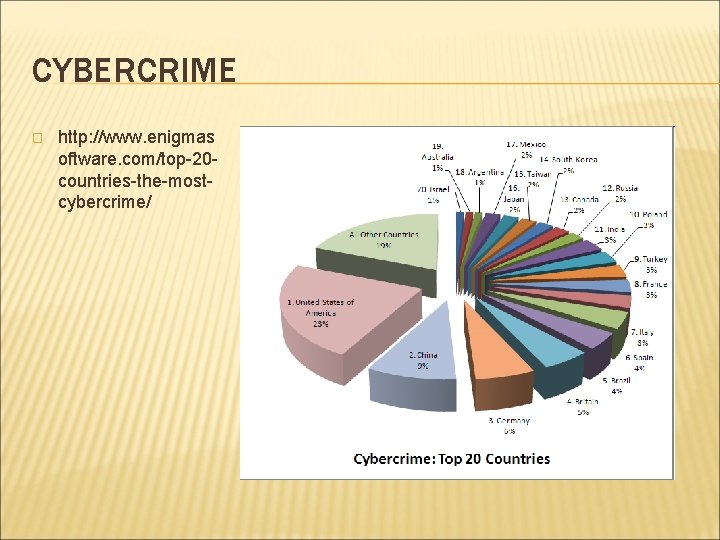

CYBERCRIME � http: //www. enigmas oftware. com/top-20 countries-the-mostcybercrime/

ADA PERTANYAAN?

QUIZ

- Slides: 30