Adgangskoder og kryptering Daniel Frandsen Introduktion Hvem er

- Slides: 29

<Adgangskoder og kryptering>

Daniel Frandsen Introduktion Hvem er vi? Christian Hoffmann Thomsen Magnus Bindesbøl Starup Wouter Jonathan Oudijk (Bente)

Passwords Hvilke passwords er de mest anvendte i hele verden?

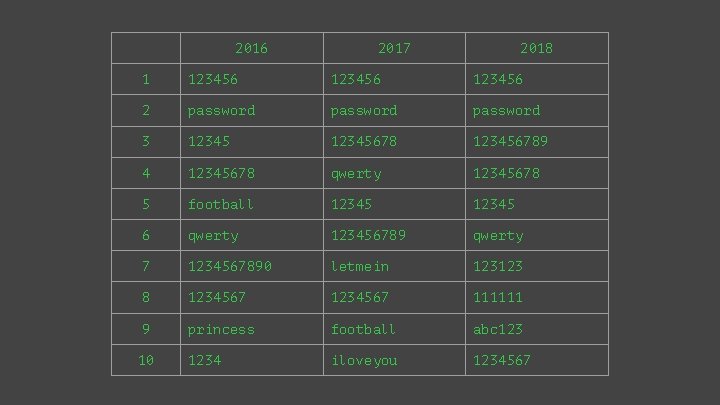

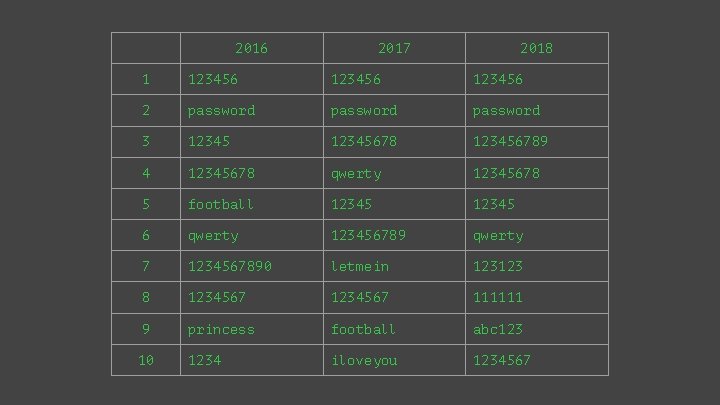

2016 2017 2018 1 123456 2 password 3 123456789 4 12345678 qwerty 12345678 5 football 12345 6 qwerty 123456789 qwerty 7 1234567890 letmein 123123 8 1234567 111111 9 princess football abc 123 10 1234 iloveyou 1234567

Opgave Hvad skal der til for at lave et godt password?

Metoder til at finde koder -Phishing -Social engineering -Afprøve systematisk fra ordbog -Brute force

Ordbogsopslag

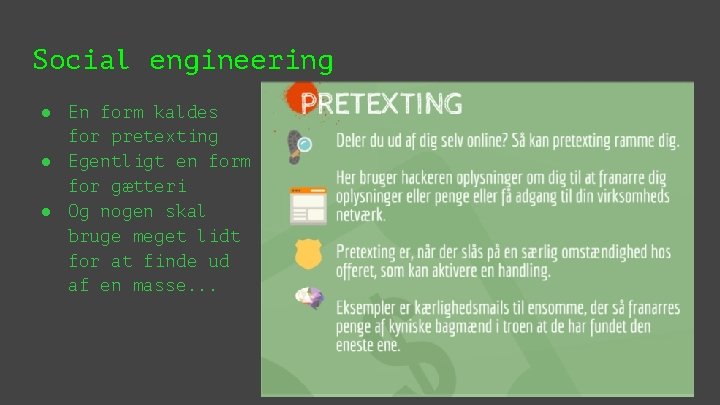

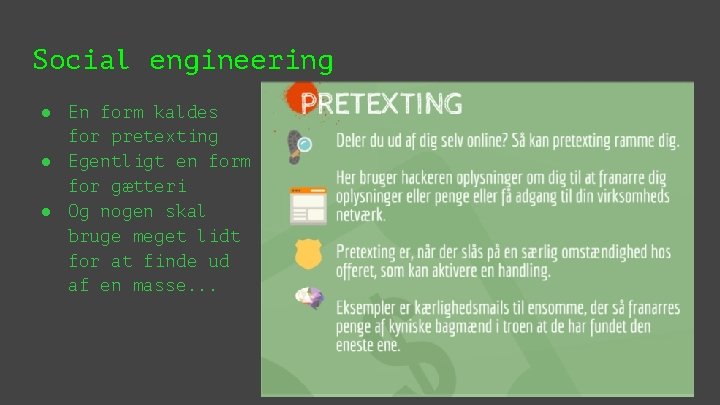

Social engineering ● En form kaldes for pretexting ● Egentligt en form for gætteri ● Og nogen skal bruge meget lidt for at finde ud af en masse. . .

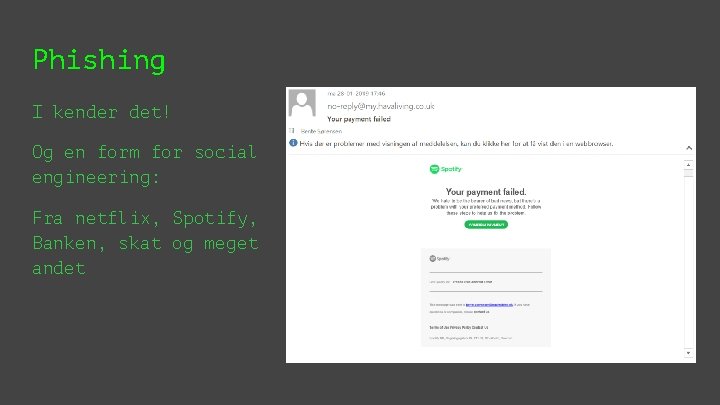

Phishing I kender det! Og en form for social engineering: Fra netflix, Spotify, Banken, skat og meget andet

Brute force Computerkapacitet Tid (7 tegn) Tid (10 tegn) Tid (12 tegn) Standard-desktop PC Ca. 8 dage 208 tusinde år 2 milliarder år Hurtig desktop PC Ca. 2 dage 52 tusinde år 459 millioner år GPU - PC 18 timer 21 tusinde år 184 millioner år Hurtig GPU 9 timer 10 tusinde år 92 millioner år Parallelle GPU’er 54 minutter 87 år 9 millioner år Mellemstort botnet 1 sekund 6 dage 2 tusinde år

howsecureismypassword. net

Kryptering

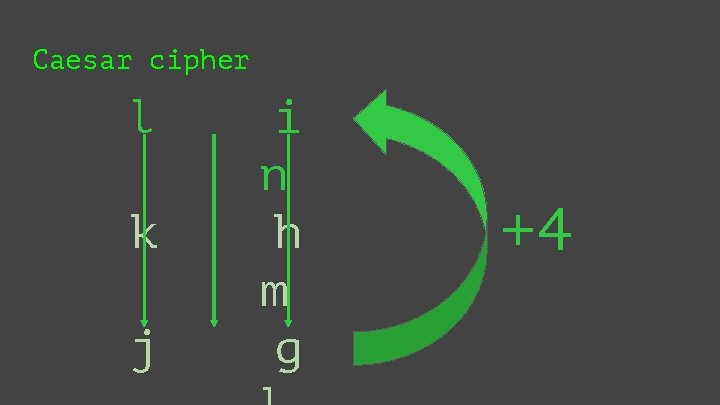

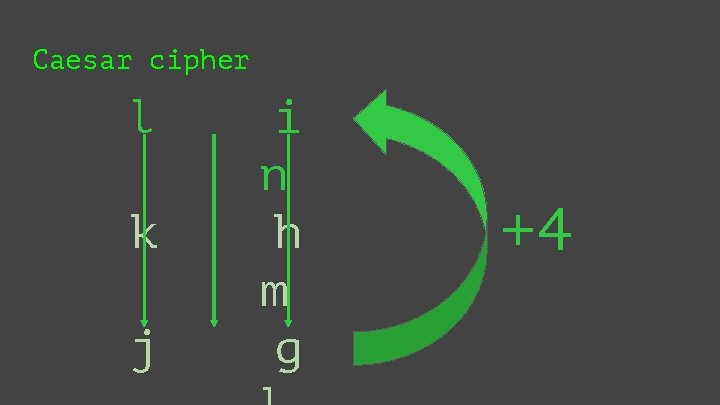

Caesar cipher l k j i n h m g +4

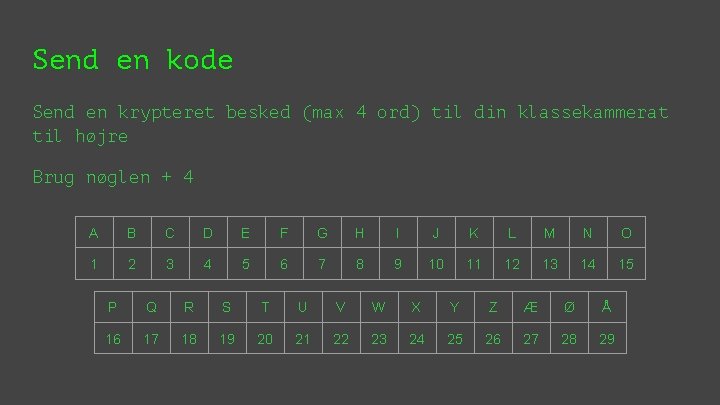

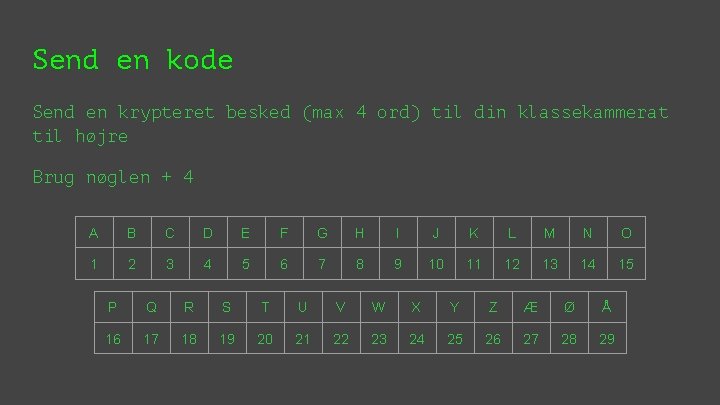

Send en kode Send en krypteret besked (max 4 ord) til din klassekammerat til højre Brug nøglen + 4 A B C D E F G H I J K L M N O 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 P Q R S T U V W X Y Z Æ Ø Å 16 17 18 19 20 21 22 23 24 25 26 27 28 29

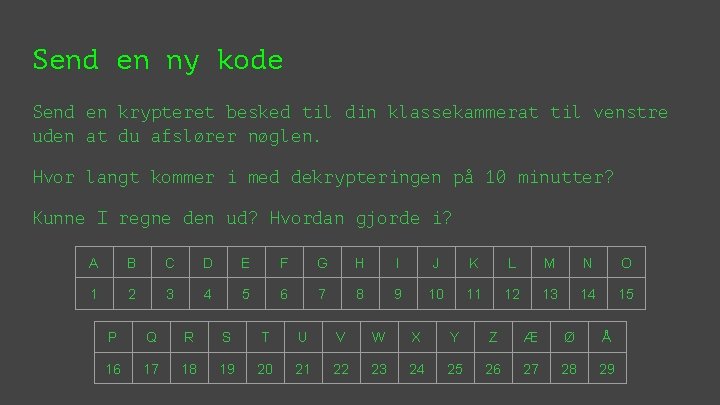

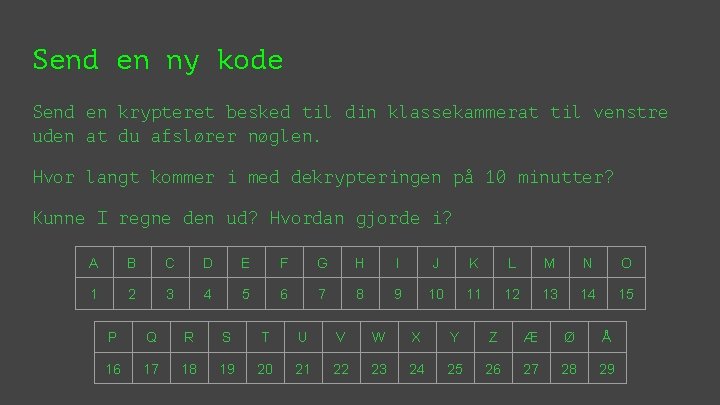

Send en ny kode Send en krypteret besked til din klassekammerat til venstre uden at du afslører nøglen. Hvor langt kommer i med dekrypteringen på 10 minutter? Kunne I regne den ud? Hvordan gjorde i? A B C D E F G H I J K L M N O 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 P Q R S T U V W X Y Z Æ Ø Å 16 17 18 19 20 21 22 23 24 25 26 27 28 29

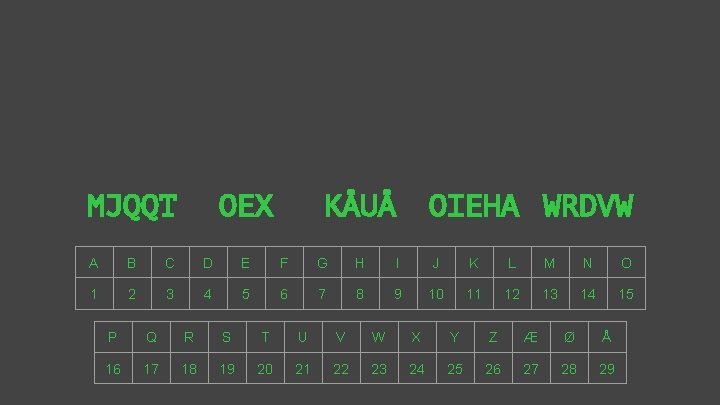

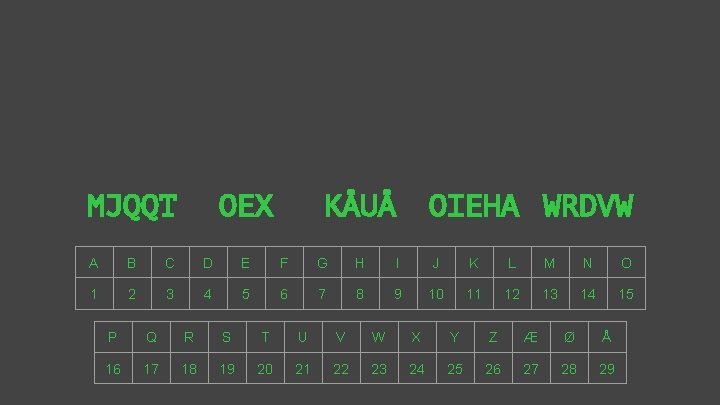

MJQQT OEX KÅUÅ OIEHA WRDVW A B C D E F G H I J K L M N O 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 P Q R S T U V W X Y Z Æ Ø Å 16 17 18 19 20 21 22 23 24 25 26 27 28 29

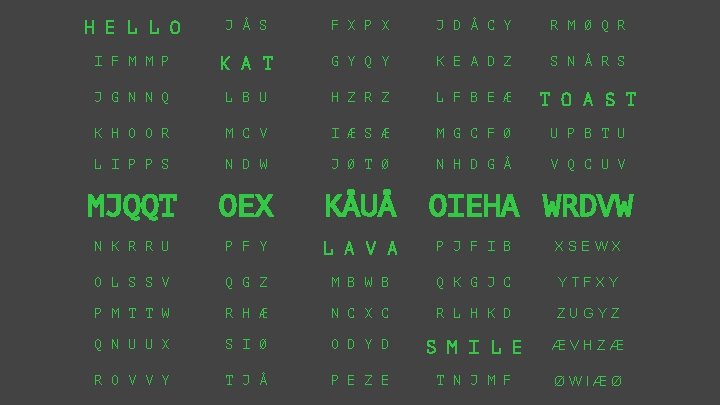

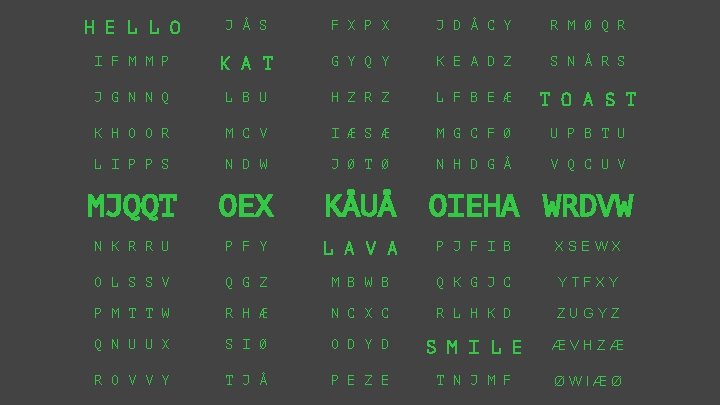

H E L L O J Å S F X P X J D Å C Y R M Ø Q R I F M M P K A T G Y Q Y K E A D Z S N Å R S J G N N Q L B U H Z R Z L F B E Æ T O A S T K H O O R M C V I Æ S Æ M G C F Ø U P B T U L I P P S N D W J Ø T Ø N H D G Å V Q C U V MJQQT OEX KÅUÅ N K R R U P F Y L A V A P J F I B XSEWX O L S S V Q G Z M B W B Q K G J C YTFXY P M T T W R H Æ N C X C R L H K D ZUGYZ Q N U U X S I Ø O D Y D S M I L E ÆVHZÆ R O V V Y T J Å P E Z E T N J M F ØWIÆØ OIEHA WRDVW

Asymmetrisk kryptering

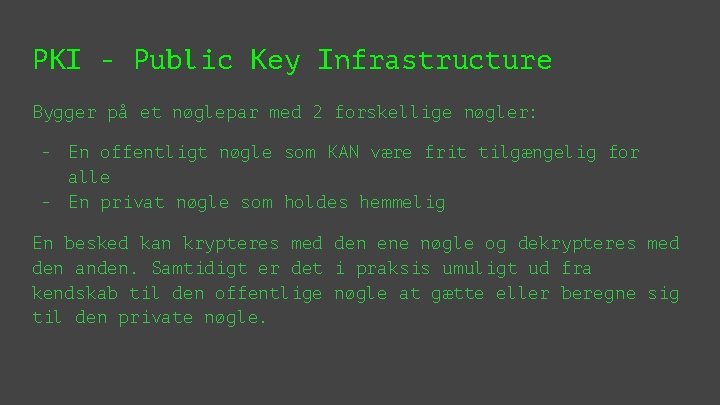

PKI - Public Key Infrastructure Bygger på et nøglepar med 2 forskellige nøgler: - En offentligt nøgle som KAN være frit tilgængelig for alle - En privat nøgle som holdes hemmelig En besked kan krypteres med den ene nøgle og dekrypteres med den anden. Samtidigt er det i praksis umuligt ud fra kendskab til den offentlige nøgle at gætte eller beregne sig til den private nøgle.

PKI og de tre elementer Autencitet - giver modtageren af en meddelelse en garanti for at den kommer fra den person der påstår at have sendt den. Integritet - giver sikkerhed for at en modtaget meddelelse er identisk med den meddelelse som afsenderen sendte Fortrolighed - giver sikkerhed for, at ingen uvedkommende kan få kendskab til meddelelsens indhold.

Nem. ID/digital signatur Bruges til at signere og kryptere til både offentligt og private tjenester fx borger. dk, bank, Skat mv. Bruges til at underskrive dokumenter og blanketter mens man er online OG ER LIGE SÅ JURIDISK BINDENDE SOM DIN HÅNDSKREVNE UNDERSKRIFT!

Nem. ID

E-boks ● ● ● ● dine forsikringer dit feriekort regninger fra dit elselskab din bank din fagforening og A-kasse dit teleselskab alt, hvad der vedrører det offentlige herunder Skat uploade fotos af dine værdigenstande, så du altid har et foto af dit pas, dit cykel-stelnummer eller dit værdifulde ur E-boks er gratis for dig at bruge.

Tal med din sidemand Hvem skal have adgang til din bankkonto? Har du en computer uden kode? Og er du MAC bruger?

Hvordan kan man være sikker på nettet? Lad dig ALDRIG afpresse Ha’ ikke for mange private oplysninger om dig derude. Brug ikke links i sendte emails til at opdatere oplysninger Og del aldrig koder mv. Hold programmer opdateret

Kan man være sikker på nettet? Brug din sunde fornuft….

</Adgangskoder og kryptering>