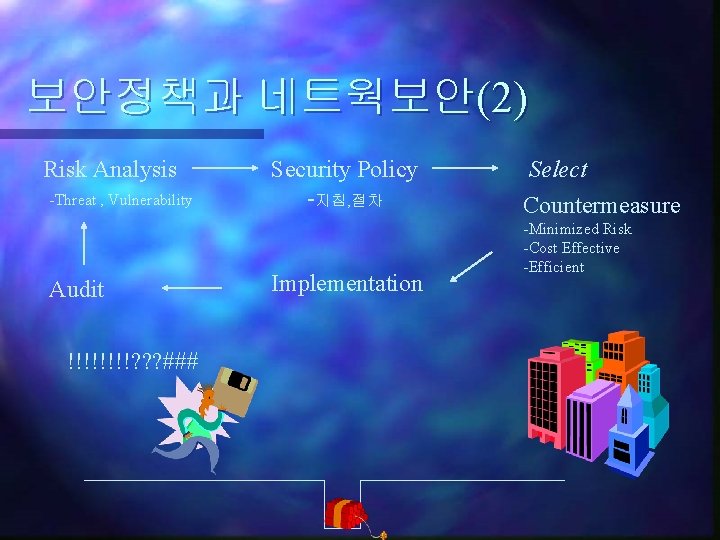

2 Risk Analysis Threat Vulnerability Audit Security Policy

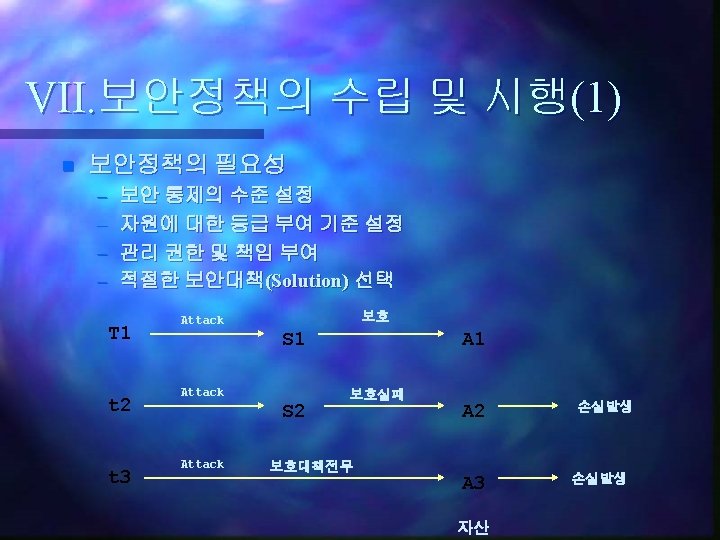

보안정책과 네트웍보안(2) Risk Analysis -Threat , Vulnerability Audit !!!!? ? ? ### Security Policy -지침, 절차 Implementation Select Countermeasure -Minimized Risk -Cost Effective -Efficient

보안정책과 네트웍보안(3) Security is people’s problem. -Awareness, Training, Education -The Food & drink for security

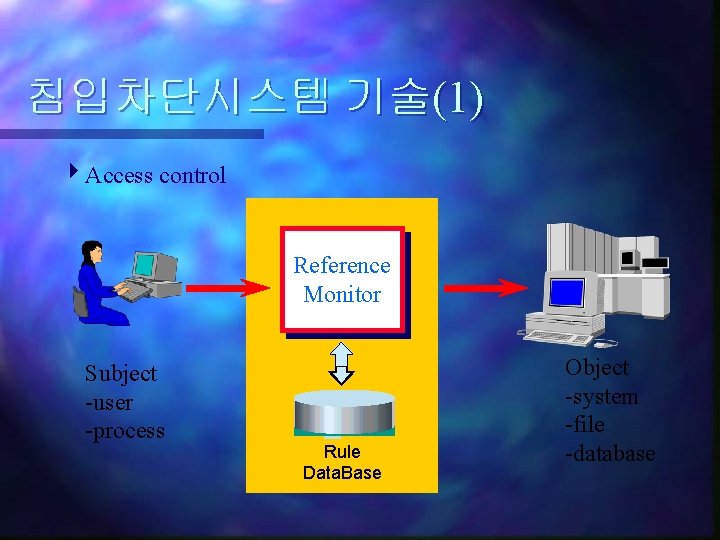

침입차단시스템 기술(1) Access control Reference Monitor Subject -user -process Rule Data. Base Object -system -file -database

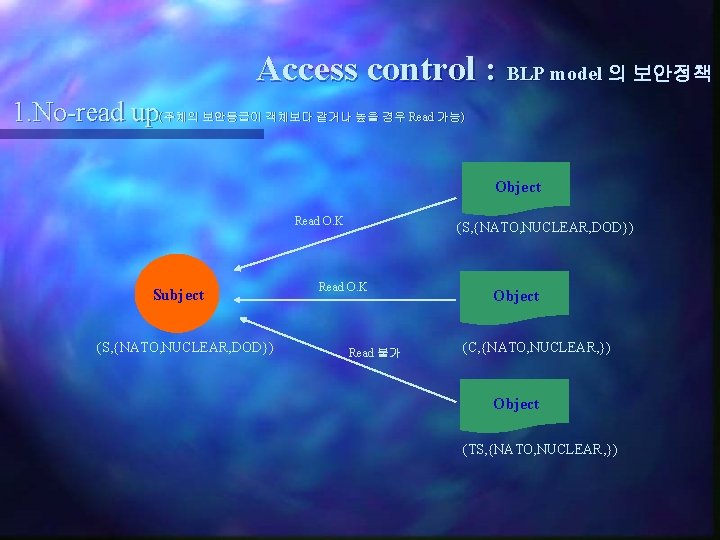

Access control : BLP model 의 보안정책 1. No-read up(주체의 보안등급이 객체보다 같거나 높을 경우 Read 가능) Object Read O. K Subject (S, {NATO, NUCLEAR, DOD}) Read O. K Read 불가 Object (C, {NATO, NUCLEAR, }) Object (TS, {NATO, NUCLEAR, })

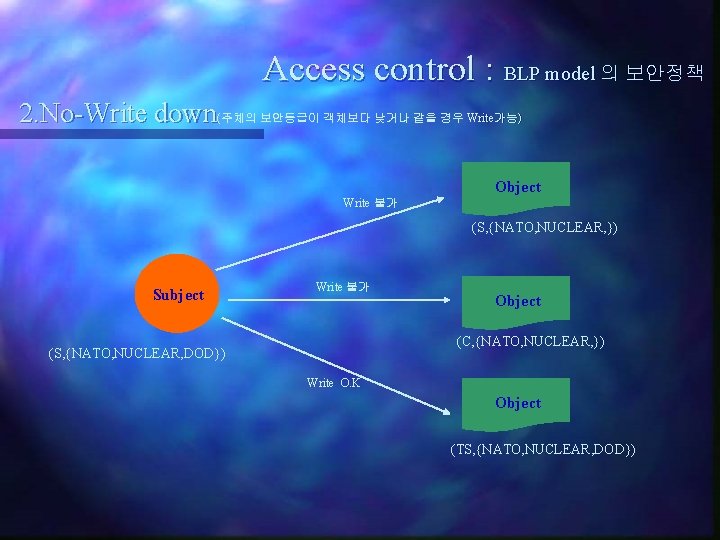

Access control : BLP model 의 보안정책 2. No-Write down(주체의 보안등급이 객체보다 낮거나 같을 경우 Write가능)) Object Write 불가 (S, {NATO, NUCLEAR, }) Subject Write 불가 Object (C, {NATO, NUCLEAR, }) (S, {NATO, NUCLEAR, DOD}) Write O. K Object (TS, {NATO, NUCLEAR, DOD})

침입차단시스템 기술(2) Authentication(Identification) Something what you know / password , Key (otp) Something what you have / smartcard , token Something what you are / Biometric, Retina, 지문

침입차단시스템 기술(3) Audit trail(logging) Network address translation Alarm Packet statistics Hacking defense mode Real time monitoring One time password

침입차단시스템 기술(5) Mechanism-Packet filtering(1)

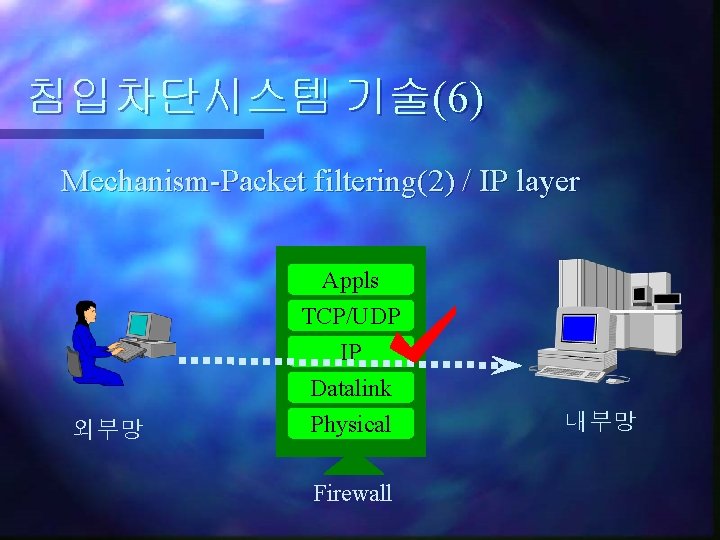

침입차단시스템 기술(6) Mechanism-Packet filtering(2) / IP layer Appls TCP/UDP IP 외부망 Datalink Physical Firewall 내부망

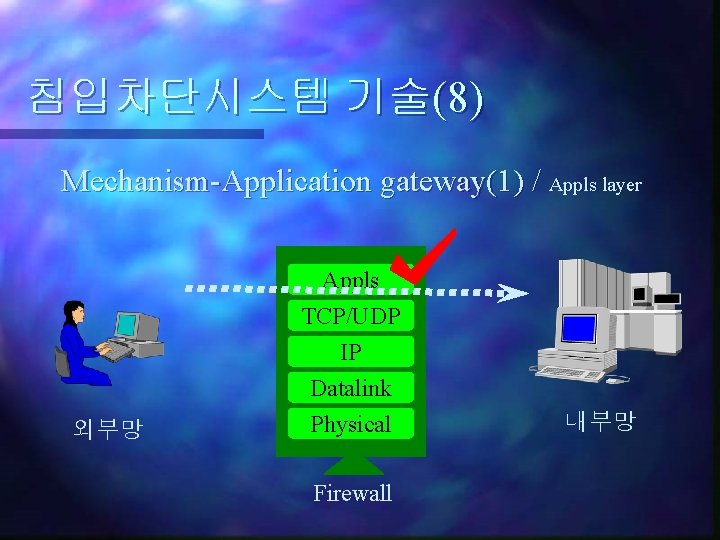

침입차단시스템 기술(8) Mechanism-Application gateway(1) / Appls layer Appls TCP/UDP IP 외부망 Datalink Physical Firewall 내부망

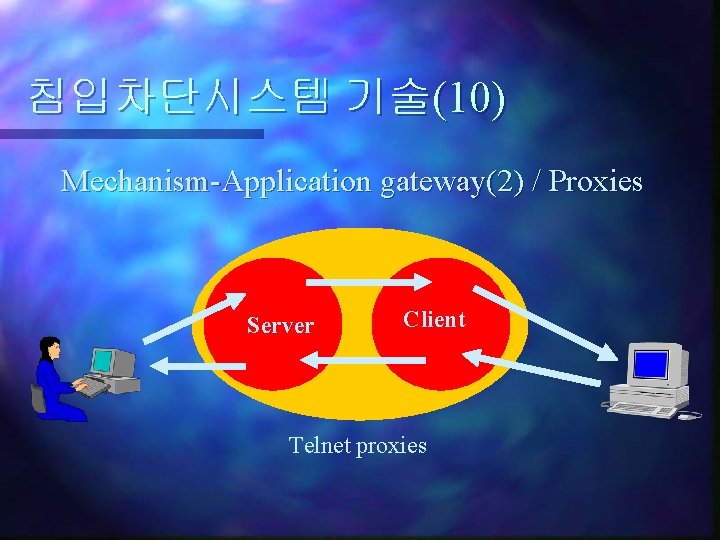

침입차단시스템 기술(10) Mechanism-Application gateway(2) / Proxies Server Client Telnet proxies

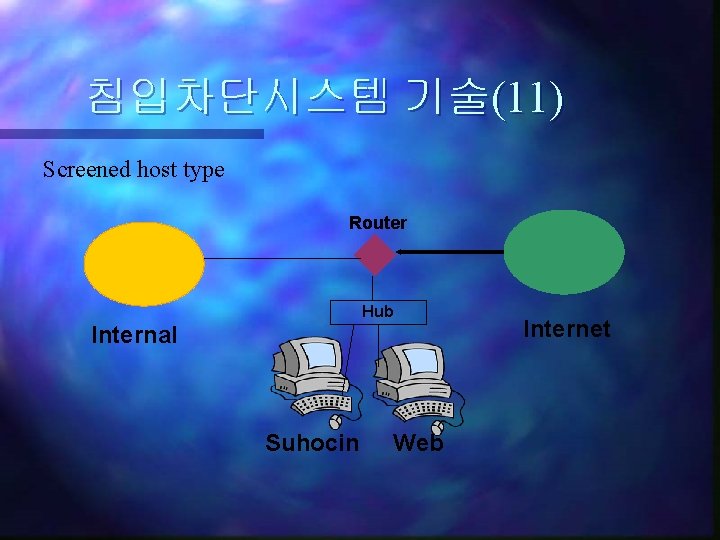

침입차단시스템 기술(11) Screened host type Router Hub Internal Suhocin Web Internet

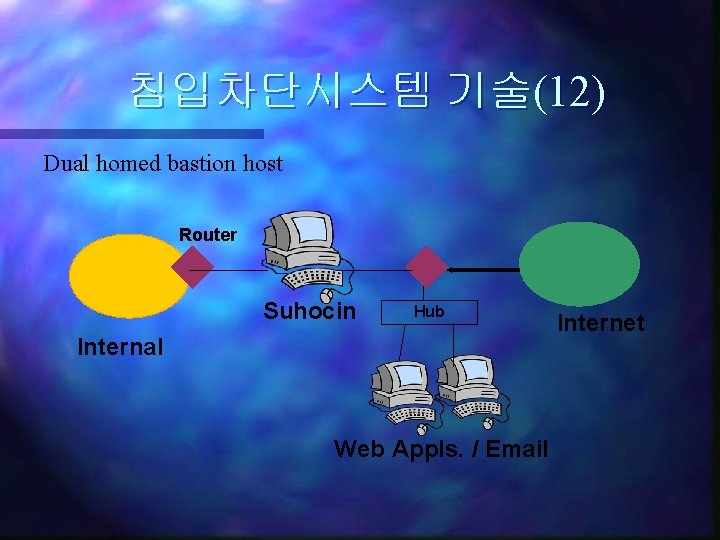

침입차단시스템 기술(12) Dual homed bastion host Router Suhocin Hub Internal Web Appls. / Email Internet

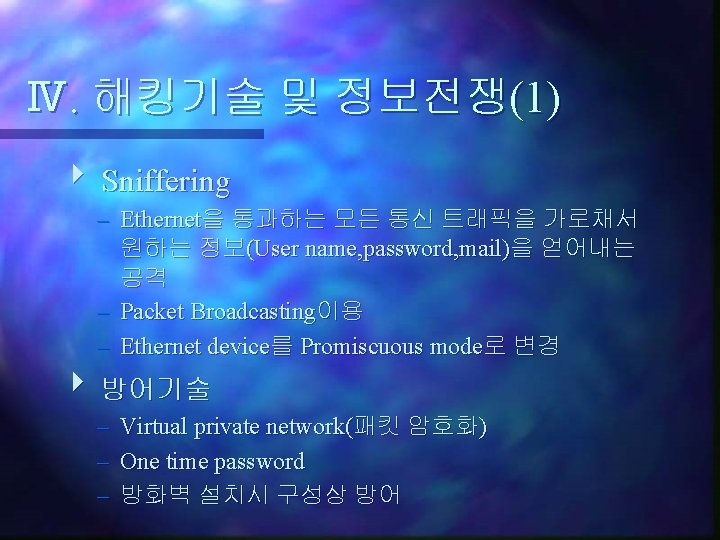

Ⅳ. 해킹기술 및 정보전쟁(1) Sniffering – Ethernet을 통과하는 모든 통신 트래픽을 가로채서 원하는 정보(User name, password, mail)을 얻어내는 공격 – Packet Broadcasting이용 – Ethernet device를 Promiscuous mode로 변경 방어기술 – – – Virtual private network(패킷 암호화) One time password 방화벽 설치시 구성상 방어

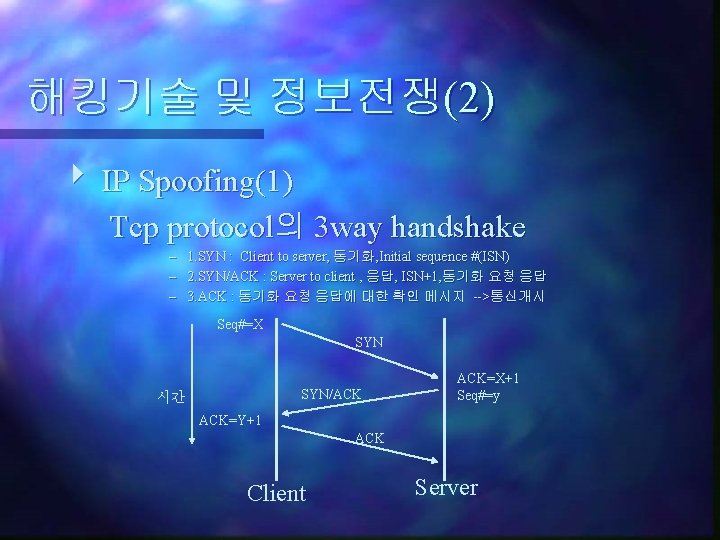

해킹기술 및 정보전쟁(2) IP Spoofing(1) Tcp protocol의 3 way handshake – 1. SYN : Client to server, 동기화, Initial sequence #(ISN) – 2. SYN/ACK : Server to client , 응답, ISN+1, 동기화 요청 응답 – 3. ACK : 동기화 요청 응답에 대한 확인 메시지 -->통신개시 Seq#=X SYN/ACK 시간 ACK=X+1 Seq#=y ACK=Y+1 ACK Client Server

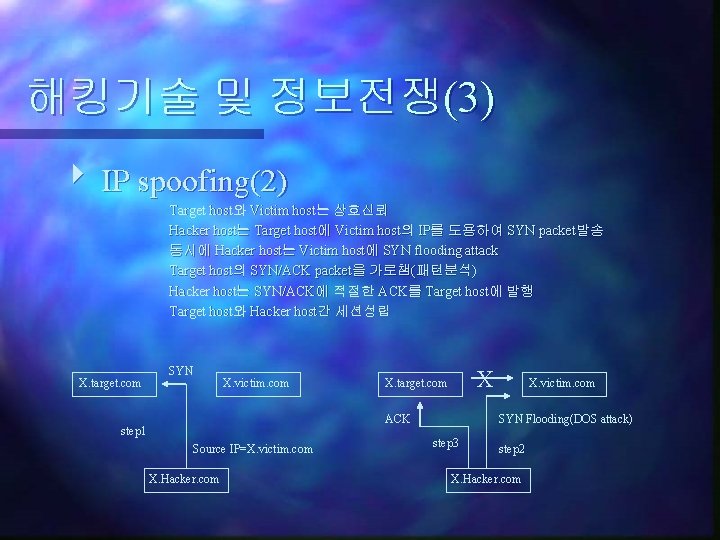

해킹기술 및 정보전쟁(3) IP spoofing(2) Target host와 Victim host는 상호신뢰 Hacker host는 Target host에 Victim host의 IP를 도용하여 SYN packet발송 동시에 Hacker host는 Victim host에 SYN flooding attack Target host의 SYN/ACK packet을 가로챔(패턴분석) Hacker host는 SYN/ACK에 적절한 ACK를 Target host에 발행 Target host와 Hacker host간 세션성립 X. target. com SYN X. victim. com X X. target. com ACK step 1 Source IP=X. victim. com X. Hacker. com X. victim. com SYN Flooding(DOS attack) step 3 step 2 X. Hacker. com

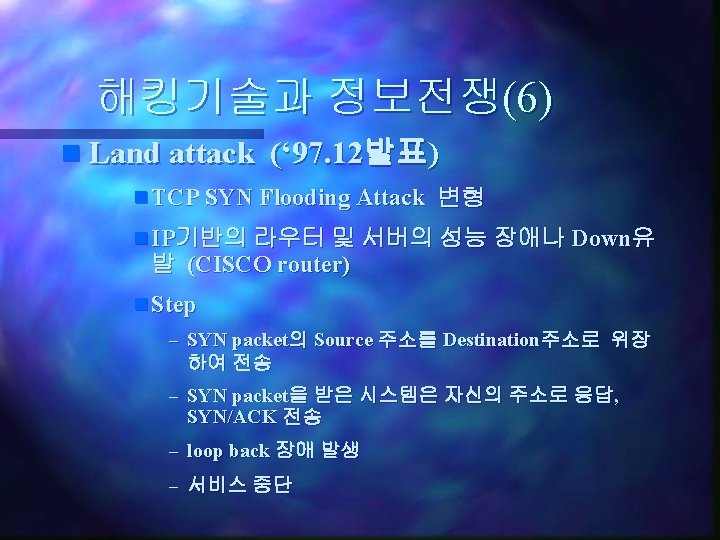

해킹기술과 정보전쟁(4) – IP spoofing 방어기술 n n 외부에서 내부의 IP를 가지고 내부로 Access하는 모든 패킷에 대 해 접근 거부 VPN, OTP사용 – DNS spoofing n n Target host의 Name server내 DNS table변조 10. 1. 1. 2 IN PTR x. hacker. com --> 10. 1. 1. 2 IN PTR x. victim. com Target host는 잘못된 Name server의 정보 사용 Denial of service – 시스템 자원에 대한 가용성(Availability) 파괴 – 네트웍 서비스거부 공격 n n TCP SYN Flooding(service overloading) Mail bomb, Mail storm, Mail flooding(message flooding) Signal grounding (전원차단등 물리적 방법) ICMP attack /Echo reply, Destination Unreachable, ICMP redirect

해킹기술과 정보전쟁(5) TCP SYN Flooding n Port : X SYN Flood 공격자 SYN Flood Attack HAC KER SYN_8 SYN_7 SYN_6 SYN_5 SYN_4 SYN_3 SYN_2 SYN_1 서비스 거부 공격대상 호스트

해킹기술 및 정보전쟁(8) 8 Information Warfare (전자정부, 전자軍) 보안의 확대 개념 = 안보 美國 : Key escrow policy (Big brother) MISSI: Multilevel Information system security Initiative -각 계층별 다중 정보보호체계 -유럽은 주요시스템 격리 운용 IW사용기술 Electronic magnetic pulse gun TEMPEST Hacking Bugs………. .

Q&A

- Slides: 57