1 APLIKOVAN INFORMATIKA CVIEN OPAKOVN TMATU 3 EEN

- Slides: 28

1 APLIKOVANÁ INFORMATIKA CVIČENÍ - OPAKOVÁNÍ TÉMATU 3 ŘEŠENÍ BEZPEČNOSTNÍCH INCIDENTŮ PLUSKAL, D. – SMETANA, B. Operační program Vzdělávání pro konkurenceschopnost Projekt: Vzdělávání pro bezpečnostní systém státu (reg. č. : CZ. 1. 01/2. 2. 00/15. 0070)

2 Opakování tématu 3. Řešení bezpečnostních incidentů A i 1. 2. 3. 4. Jiné typy ohrožení Možnosti obrany Ochrana a hrozba Ukázky používaných šifer Rekapitulace – kontrolní úkol

3 Cíle cvičení 1. Ukázat praktické možnosti ochrany dat 2. Uvést vybrané možnosti softwarové podpory 3. Procvičit praktické znalosti….

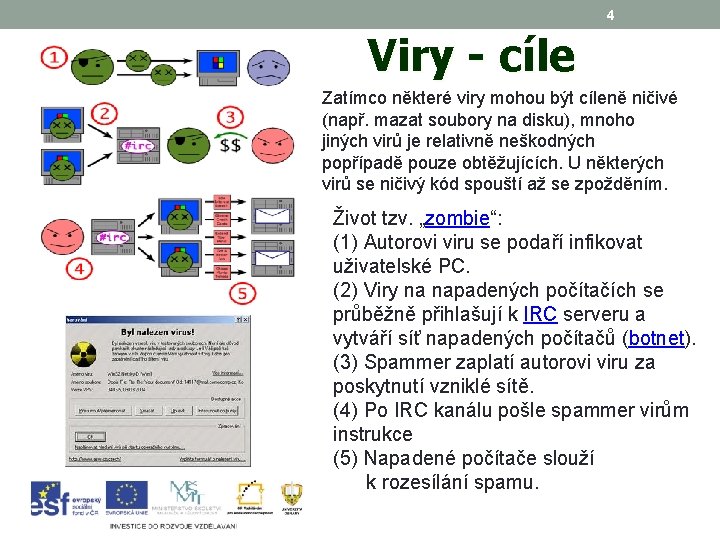

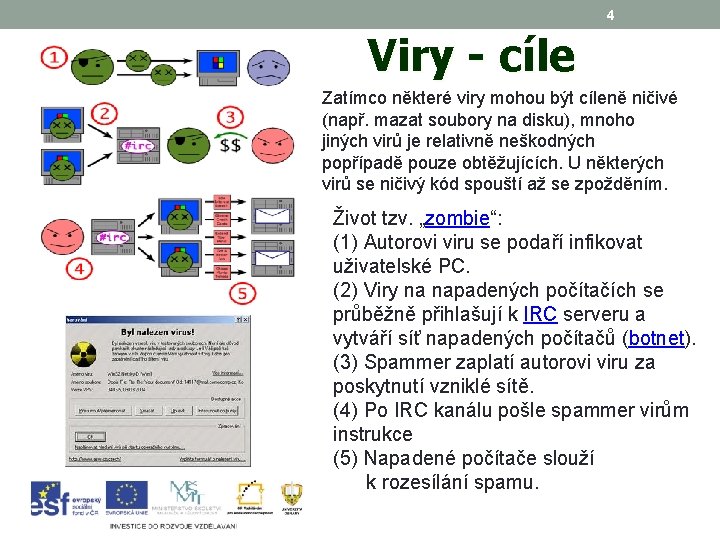

4 Viry - cíle Zatímco některé viry mohou být cíleně ničivé (např. mazat soubory na disku), mnoho jiných virů je relativně neškodných popřípadě pouze obtěžujících. U některých virů se ničivý kód spouští až se zpožděním. Život tzv. „zombie“: (1) Autorovi viru se podaří infikovat uživatelské PC. (2) Viry na napadených počítačích se průběžně přihlašují k IRC serveru a vytváří síť napadených počítačů (botnet). (3) Spammer zaplatí autorovi viru za poskytnutí vzniklé sítě. (4) Po IRC kanálu pošle spammer virům instrukce (5) Napadené počítače slouží k rozesílání spamu.

5 Hacking - cíle • Ukázat možnosti narušení ochrany dat Foto owebu. cz • Získat chráněné a citlivé informace • Uvést uživatele webu v omyl jeho pozměněním • Získat finanční prospěch ovládnutím důležitých služeb… • Blokování přístupu…

6 Jiné typy ohrožení • Přesměrování připojení • Samovolné otvírání nežádoucích stránek • Zhoršení funkce některých i freewarových produktů – vypalovaní, Office… • Zasílání údajů o aktivitách uživatele – viz kontroverzní Genuine • Skenování a zasílání obrazovky nebo klávesnice

7 Možnosti obrany • Detekce možností napadení přes síť • Detekce bezpečnosti lokálních PC • Ochrana citlivých dat • Odstraňování stop • Detekce cizích aktivit

8 Odstraňování stop • Důležitou aktivitou informační bezpečnosti je odstraňování stop po činnosti na PC. • Odstraňování stop znemožňuje útočníkovi rekonstrukci dat ze smazaných zdrojů – obdoba skartací u papírových nosičů. • Týká se veškerých aktivit na síti ale i mazání registrů a totální mazání souborů, adresářů a disků

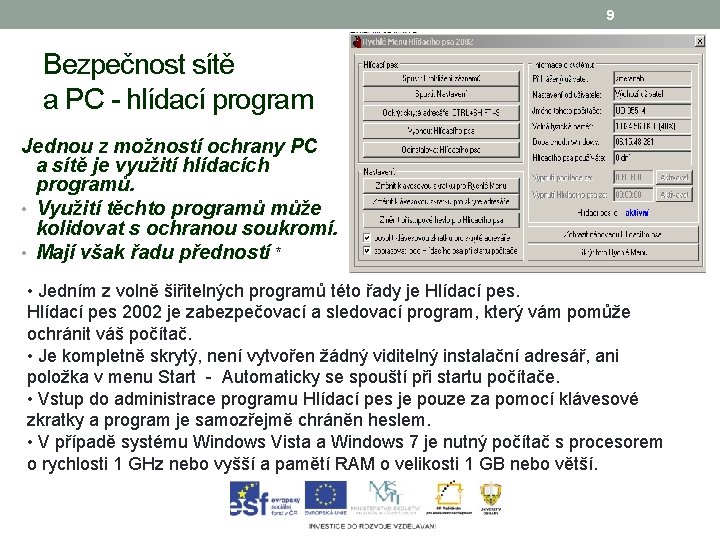

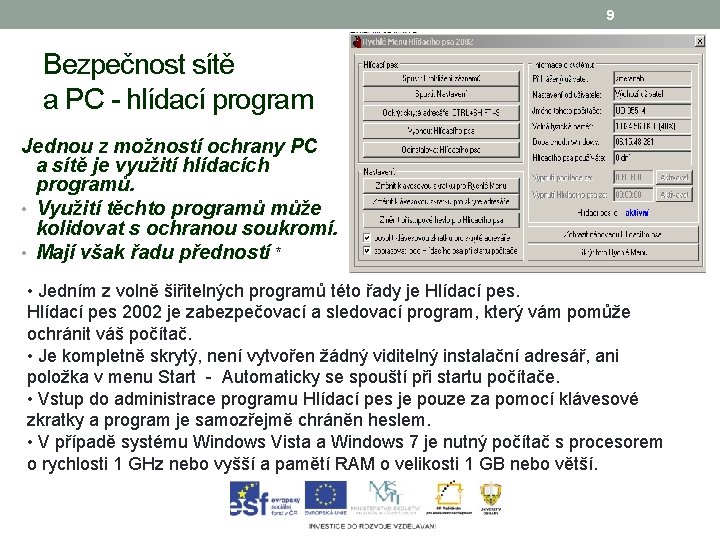

9 Bezpečnost sítě a PC - hlídací program Jednou z možností ochrany PC a sítě je využití hlídacích programů. • Využití těchto programů může kolidovat s ochranou soukromí. • Mají však řadu předností * • Jedním z volně šiřitelných programů této řady je Hlídací pes 2002 je zabezpečovací a sledovací program, který vám pomůže ochránit váš počítač. • Je kompletně skrytý, není vytvořen žádný viditelný instalační adresář, ani položka v menu Start - Automaticky se spouští při startu počítače. • Vstup do administrace programu Hlídací pes je pouze za pomocí klávesové zkratky a program je samozřejmě chráněn heslem. • V případě systému Windows Vista a Windows 7 je nutný počítač s procesorem o rychlosti 1 GHz nebo vyšší a pamětí RAM o velikosti 1 GB nebo větší.

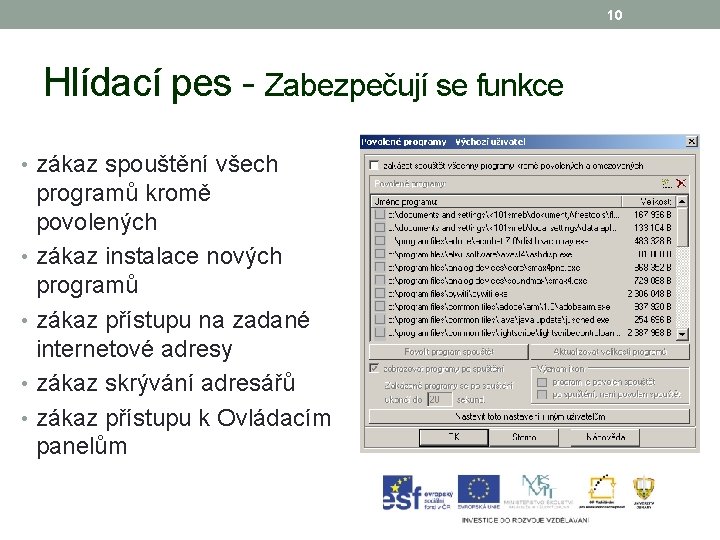

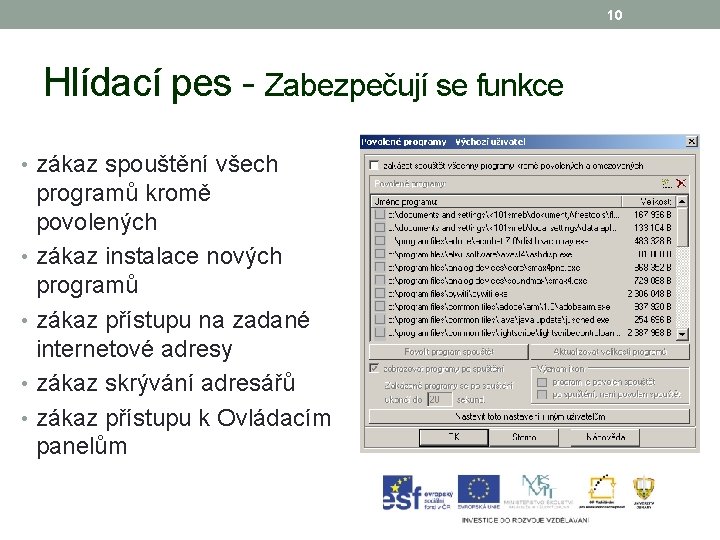

10 Hlídací pes - Zabezpečují se funkce • zákaz spouštění všech programů kromě povolených • zákaz instalace nových programů • zákaz přístupu na zadané internetové adresy • zákaz skrývání adresářů • zákaz přístupu k Ovládacím panelům

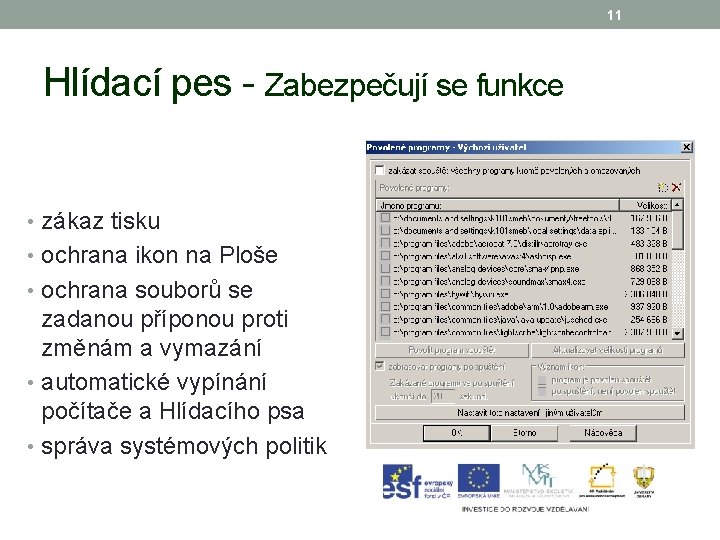

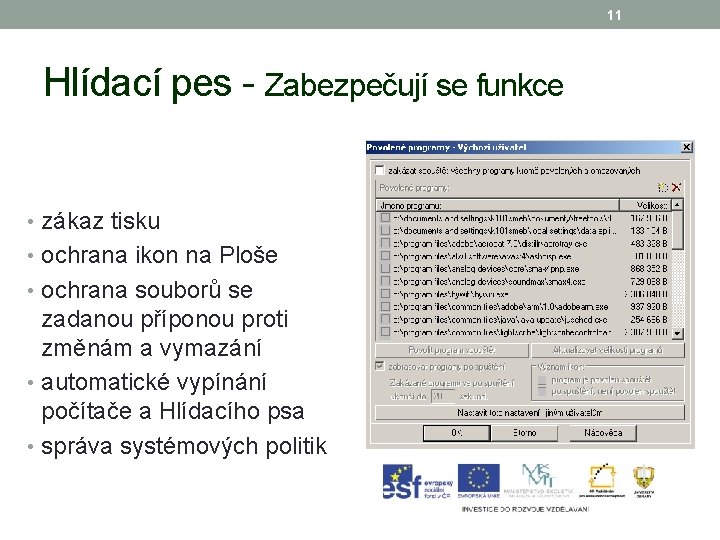

11 Hlídací pes - Zabezpečují se funkce • zákaz tisku • ochrana ikon na Ploše • ochrana souborů se zadanou příponou proti změnám a vymazání • automatické vypínání počítače a Hlídacího psa • správa systémových politik

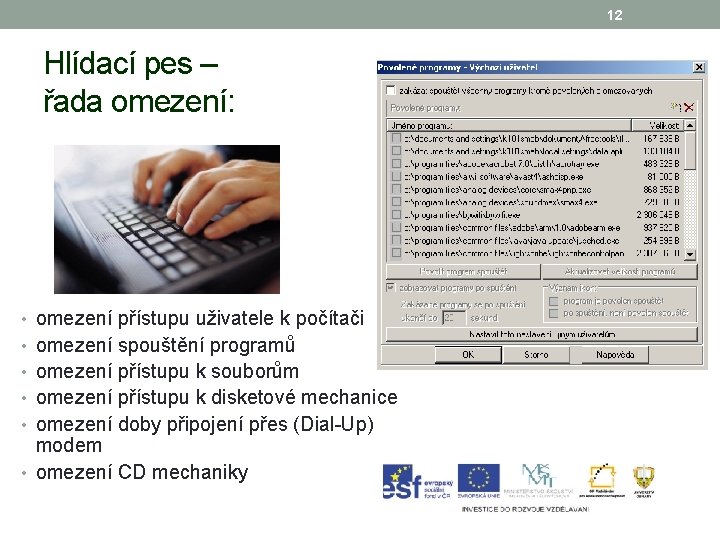

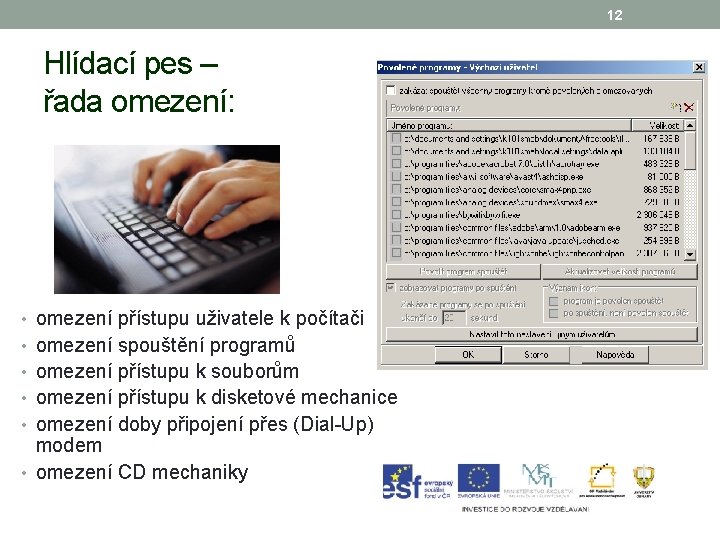

12 Hlídací pes – řada omezení: • omezení přístupu uživatele k počítači • omezení spouštění programů • omezení přístupu k souborům • omezení přístupu k disketové mechanice • omezení doby připojení přes (Dial-Up) modem • omezení CD mechaniky

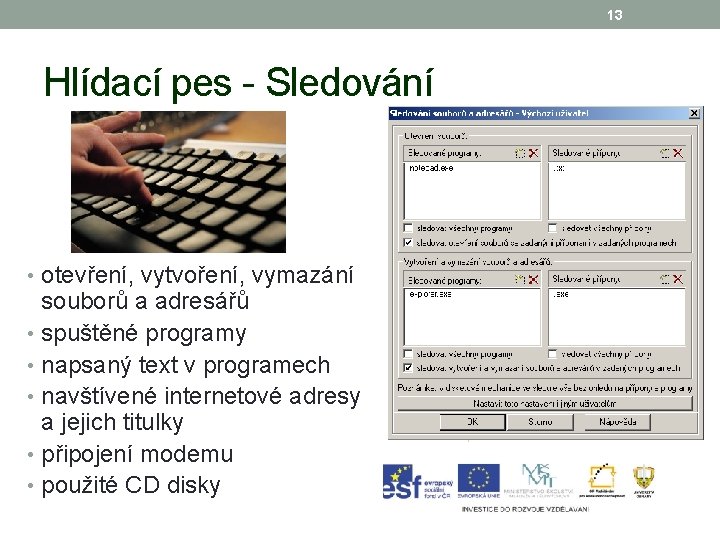

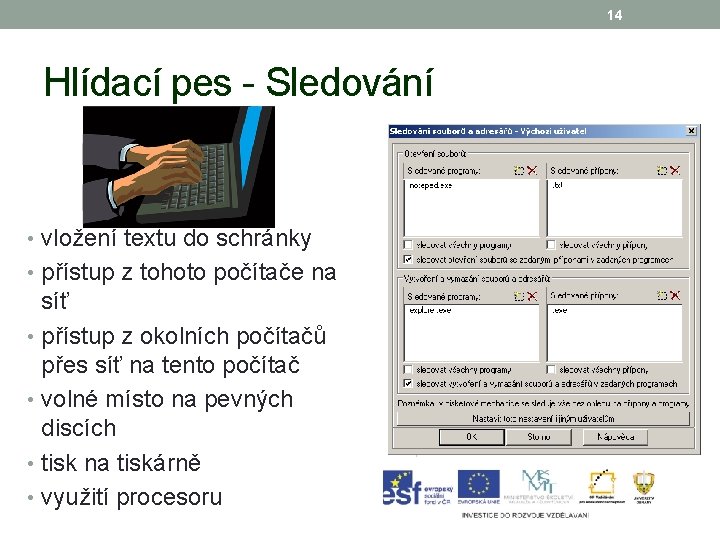

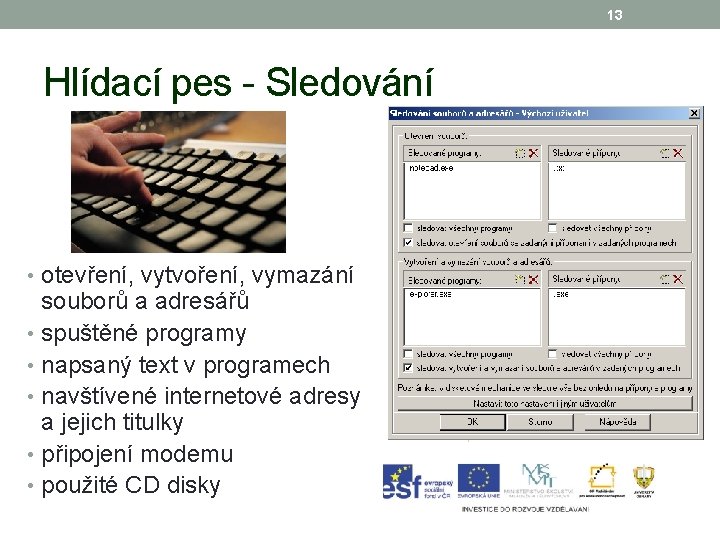

13 Hlídací pes - Sledování • otevření, vytvoření, vymazání souborů a adresářů • spuštěné programy • napsaný text v programech • navštívené internetové adresy a jejich titulky • připojení modemu • použité CD disky

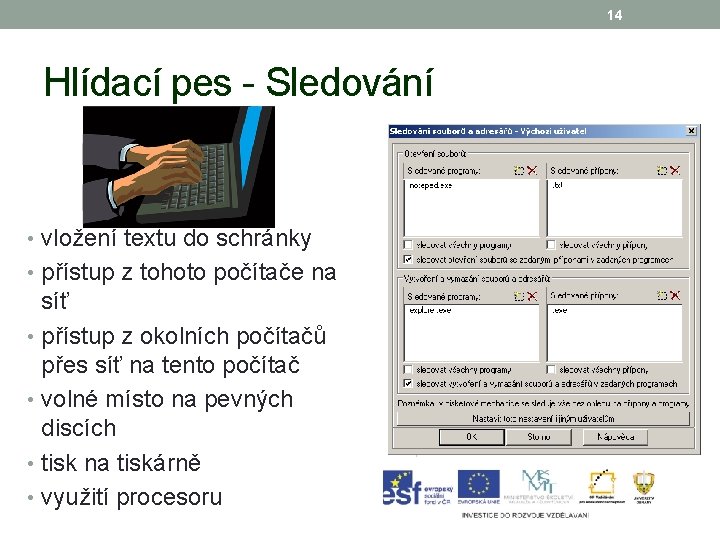

14 Hlídací pes - Sledování • vložení textu do schránky • přístup z tohoto počítače na síť • přístup z okolních počítačů přes síť na tento počítač • volné místo na pevných discích • tisk na tiskárně • využití procesoru

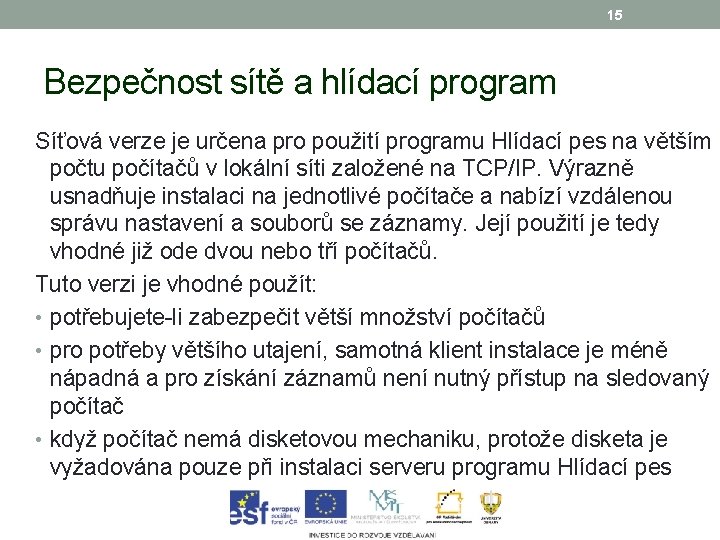

15 Bezpečnost sítě a hlídací program Síťová verze je určena pro použití programu Hlídací pes na větším počtu počítačů v lokální síti založené na TCP/IP. Výrazně usnadňuje instalaci na jednotlivé počítače a nabízí vzdálenou správu nastavení a souborů se záznamy. Její použití je tedy vhodné již ode dvou nebo tří počítačů. Tuto verzi je vhodné použít: • potřebujete-li zabezpečit větší množství počítačů • pro potřeby většího utajení, samotná klient instalace je méně nápadná a pro získání záznamů není nutný přístup na sledovaný počítač • když počítač nemá disketovou mechaniku, protože disketa je vyžadována pouze při instalaci serveru programu Hlídací pes

16 Základy bezpečnosti v informačních systém - proč kryptografie? 1. Současná informatika se bez kryptografie neobejde. 2. Správné využití umožní bezpečnější provoz počítačových systémů a jejich aplikací. 3. Základní znalosti jsou použitelné i v jiných oblastech. 4. Jsou to mnohdy zábavné teorie a jejich využití v praxi.

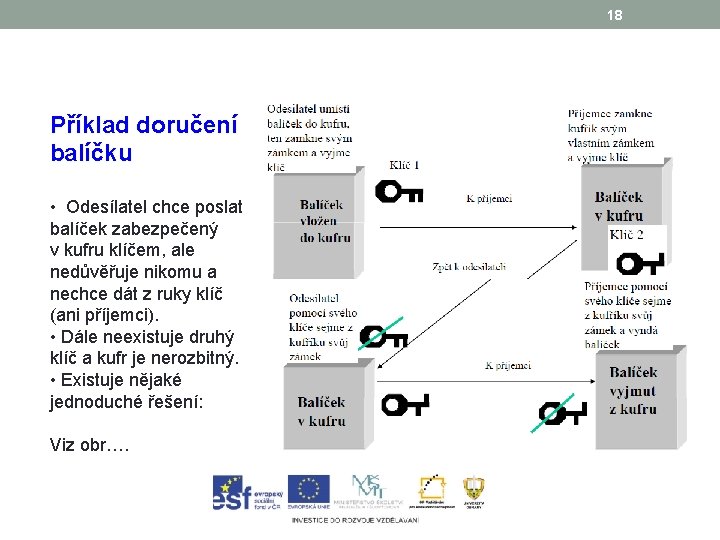

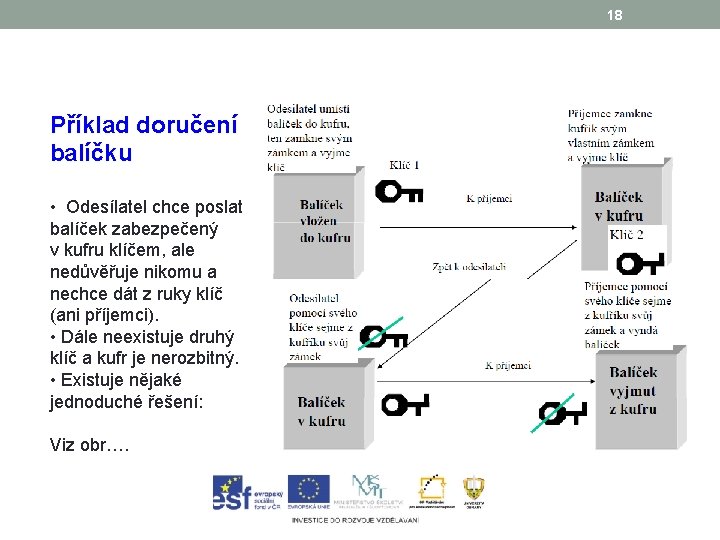

17 Kerckhoffsův princip • Bezpečnost šifrovacího systému nesmí záviset na utajení algoritmu, ale pouze na utajení klíče. Příklad doručení balíčku Foto TERS • Odesílatel chce poslat balíček zabezpečený v kufru klíčem, ale nedůvěřuje nikomu a nechce dát z ruky klíč (ani příjemci). • Dále neexistuje druhý klíč a kufr je nerozbitný. • Existuje nějaké jednoduché řešení? • Pozn. Kufr lze zamknout větším počtem zámků, ale ke každému je jen jeden klíč.

18 Příklad doručení balíčku • Odesílatel chce poslat balíček zabezpečený v kufru klíčem, ale nedůvěřuje nikomu a nechce dát z ruky klíč (ani příjemci). • Dále neexistuje druhý klíč a kufr je nerozbitný. • Existuje nějaké jednoduché řešení: Viz obr…. Foto TERS

19 Transpoziční šifry Jednoduchá transpozice • psaní pozpátku – mění pouze pořadí písmen, nikoli jejich vzhled Auguste Rodin • zepředu/zezadu – vypisuje vždy jedno písmeno zepředu, jedno písmeno zezadu • prolnutí – Text se rozdělí na dvě poloviny. Do šifrového textu se nejprve na liché pozice napíší písmena první poloviny a poté na sudé pozice písmena druhé poloviny textu. • podle plotu – Text se rozdělí na dvě skupiny – první bude obsahovat všechna lichá písmena a druhá všechna sudá písmena. Šifrový text se vytvoří spojením první a druhé skupiny za sebe.

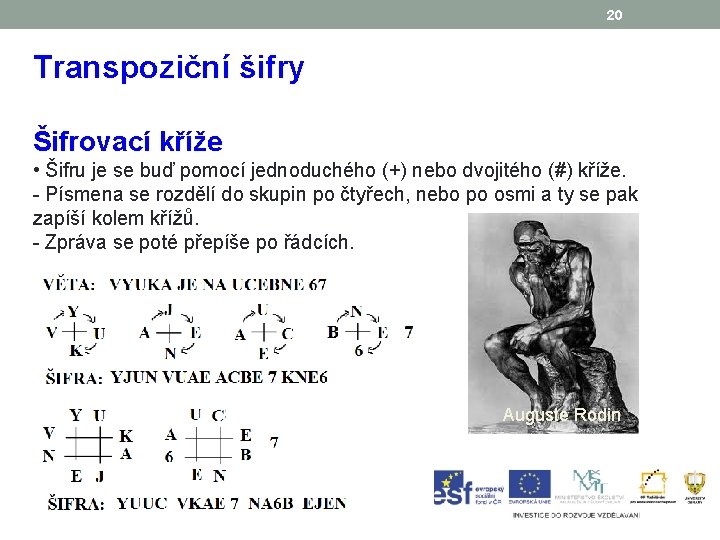

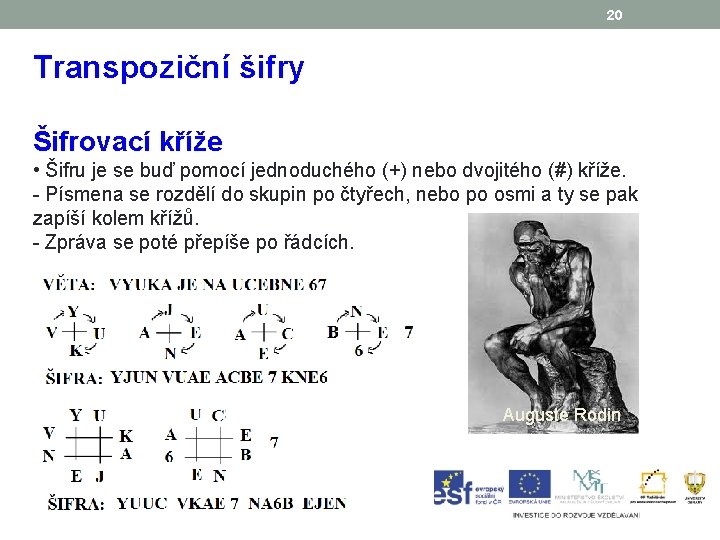

20 Transpoziční šifry Šifrovací kříže • Šifru je se buď pomocí jednoduchého (+) nebo dvojitého (#) kříže. - Písmena se rozdělí do skupin po čtyřech, nebo po osmi a ty se pak zapíší kolem křížů. - Zpráva se poté přepíše po řádcích. Auguste Rodin

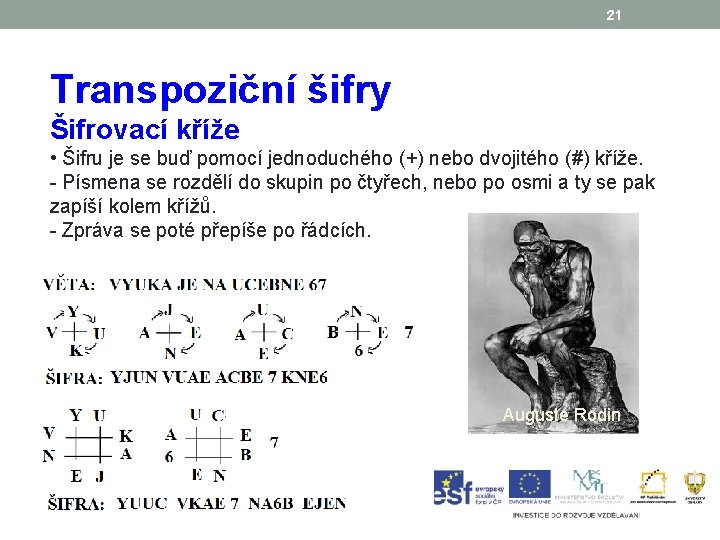

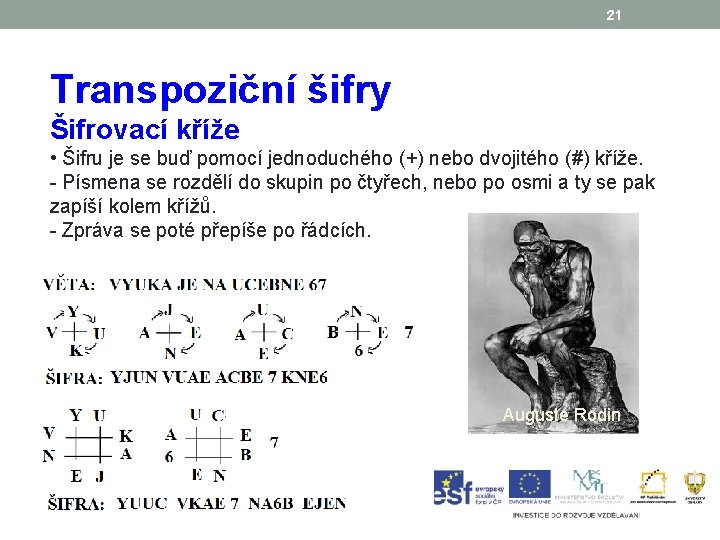

21 Transpoziční šifry Šifrovací kříže • Šifru je se buď pomocí jednoduchého (+) nebo dvojitého (#) kříže. - Písmena se rozdělí do skupin po čtyřech, nebo po osmi a ty se pak zapíší kolem křížů. - Zpráva se poté přepíše po řádcích. Auguste Rodin

22 Tabulky • Text se různým způsobem zapíše do tabulky a poté se přepíše po řádcích Věta: TRANSPOZICE POMOCÍ MŘÍŽKY

23 Transpozice dle klíče • Šifrovanou zprávu si napíšeme do sloupců tabulky a nad tabulku si napíšeme klíčové slovo. • Poté sloupce seřadíme podle abecedního pořadí písmen v klíčovém slově a šifrový text se vypíše po řádcích. Věta: TRANSPOZICE POMOCÍ MŘÍŽKY

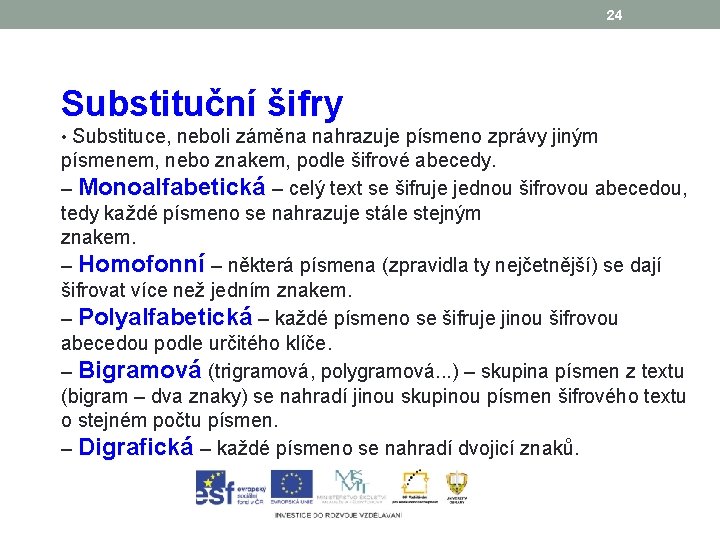

24 Substituční šifry • Substituce, neboli záměna nahrazuje písmeno zprávy jiným písmenem, nebo znakem, podle šifrové abecedy. – Monoalfabetická – celý text se šifruje jednou šifrovou abecedou, tedy každé písmeno se nahrazuje stále stejným znakem. – Homofonní – některá písmena (zpravidla ty nejčetnější) se dají šifrovat více než jedním znakem. – Polyalfabetická – každé písmeno se šifruje jinou šifrovou abecedou podle určitého klíče. – Bigramová (trigramová, polygramová. . . ) – skupina písmen z textu (bigram – dva znaky) se nahradí jinou skupinou písmen šifrového textu o stejném počtu písmen. – Digrafická – každé písmeno se nahradí dvojicí znaků.

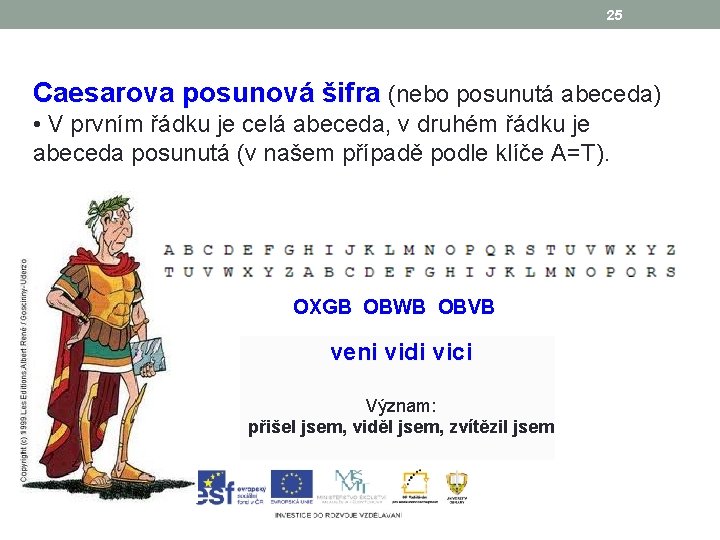

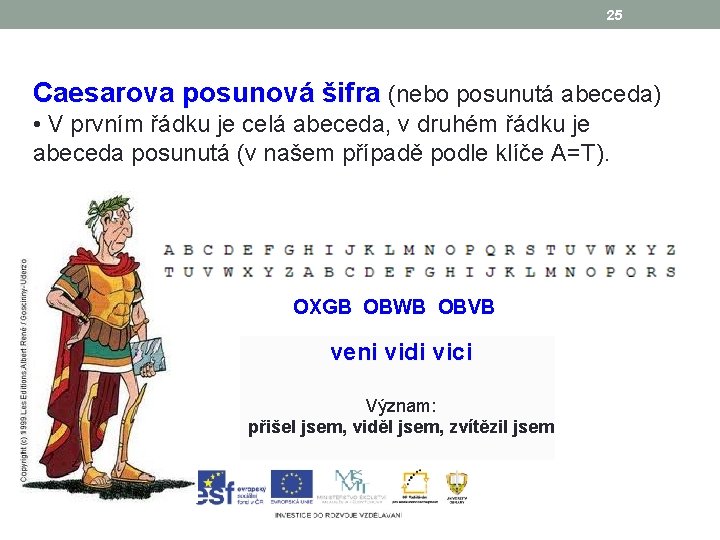

25 Caesarova posunová šifra (nebo posunutá abeceda) • V prvním řádku je celá abeceda, v druhém řádku je abeceda posunutá (v našem případě podle klíče A=T). OXGB OBWB OBVB veni vidi vici Význam: přišel jsem, viděl jsem, zvítězil jsem

26 Posun s pomocným slovem • V prvním řádku je normální abeceda. Do druhého napíšeme napřed klíčové slovo, které nesmí obsahovat žádné písmeno dvakrát (například SIFRA) a doplníme zbývající písmena abecedy. Čím delší je klíčové slovo, tím více budou písmena zpřeházená. VĚTA:

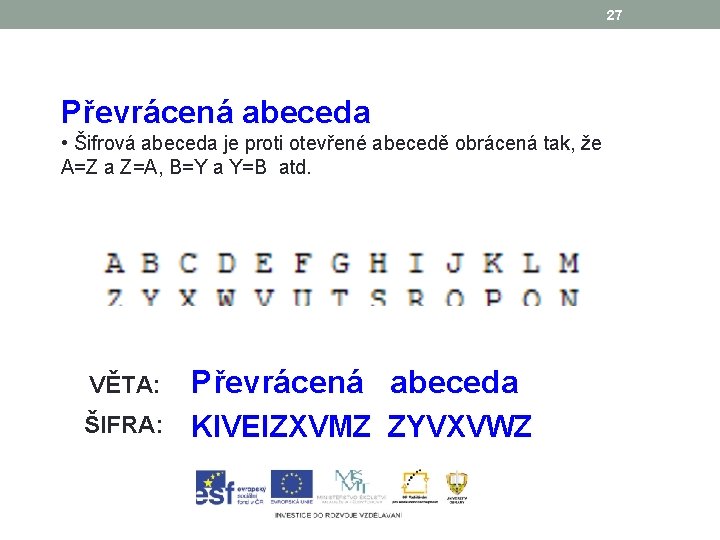

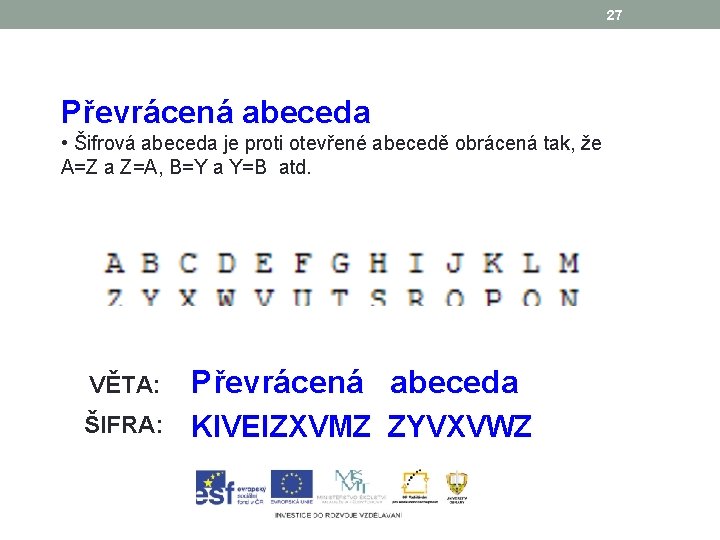

27 Převrácená abeceda • Šifrová abeceda je proti otevřené abecedě obrácená tak, že A=Z a Z=A, B=Y a Y=B atd. VĚTA: Převrácená abeceda ŠIFRA: KIVEIZXVMZ ZYVXVWZ

28 Úkol do samostudia Formou rešerše vyberte další vhodnou softwarovou podporu ochrany citlivých dat. Přidejte ve formátu Word 2003 do připravovaného materiálu v celkovém rozsahu dvou stran stručného zdůvodnění vybraných programů, doplňte citace ISO-ČS 690 -3. Podle pokynů vyučujícího vložte do LMS.