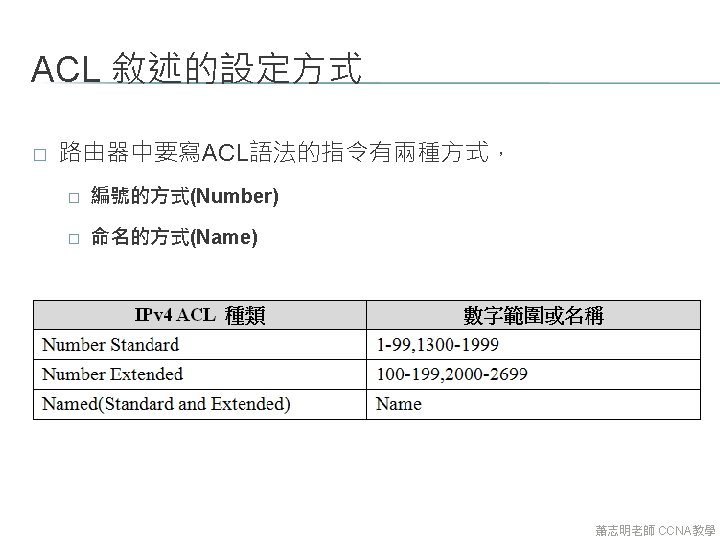

1 ACL 7 Established ACL 2 ACL 8

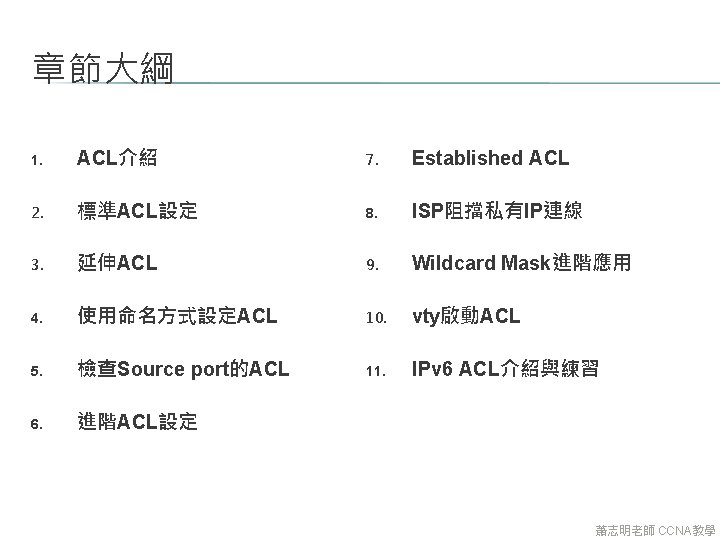

章節大綱 1. ACL介紹 7. Established ACL 2. 標準ACL設定 8. ISP阻擋私有IP連線 3. 延伸ACL 9. Wildcard Mask進階應用 4. 使用命名方式設定ACL 10. vty啟動ACL 5. 檢查Source port的ACL 11. IPv 6 ACL介紹與練習 6. 進階ACL設定 蕭志明老師 CCNA教學

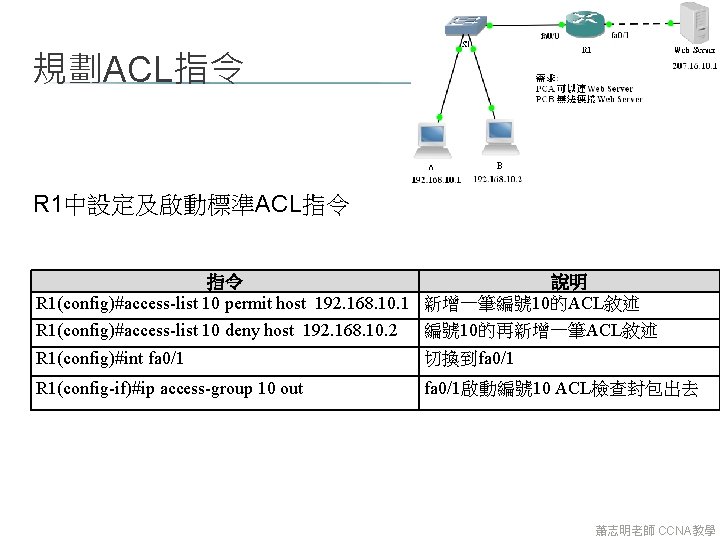

規劃ACL指令 R 1中設定及啟動標準ACL指令 指令 說明 R 1(config)#access-list 10 permit host 192. 168. 10. 1 新增一筆編號 10的ACL敘述 R 1(config)#access-list 10 deny host 192. 168. 10. 2 編號 10的再新增一筆ACL敘述 R 1(config)#int fa 0/1 切換到fa 0/1 R 1(config-if)#ip access-group 10 out fa 0/1啟動編號 10 ACL檢查封包出去 蕭志明老師 CCNA教學

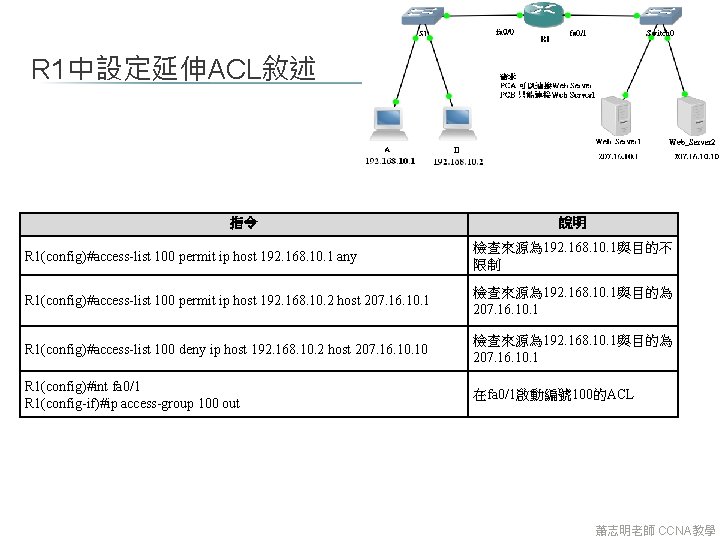

R 1中設定延伸ACL敘述 指令 說明 R 1(config)#access-list 100 permit ip host 192. 168. 10. 1 any 檢查來源為 192. 168. 10. 1與目的不 限制 R 1(config)#access-list 100 permit ip host 192. 168. 10. 2 host 207. 16. 10. 1 檢查來源為 192. 168. 10. 1與目的為 207. 16. 10. 1 R 1(config)#access-list 100 deny ip host 192. 168. 10. 2 host 207. 16. 10 檢查來源為 192. 168. 10. 1與目的為 207. 16. 10. 1 R 1(config)#int fa 0/1 R 1(config-if)#ip access-group 100 out 在fa 0/1啟動編號 100的ACL 蕭志明老師 CCNA教學

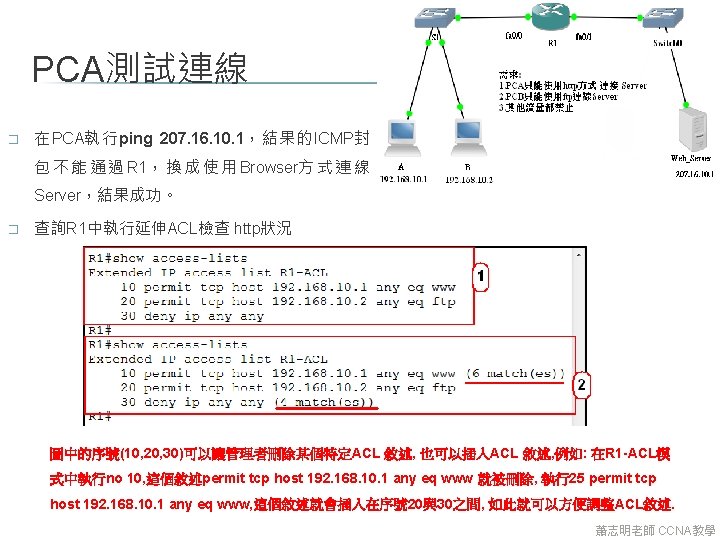

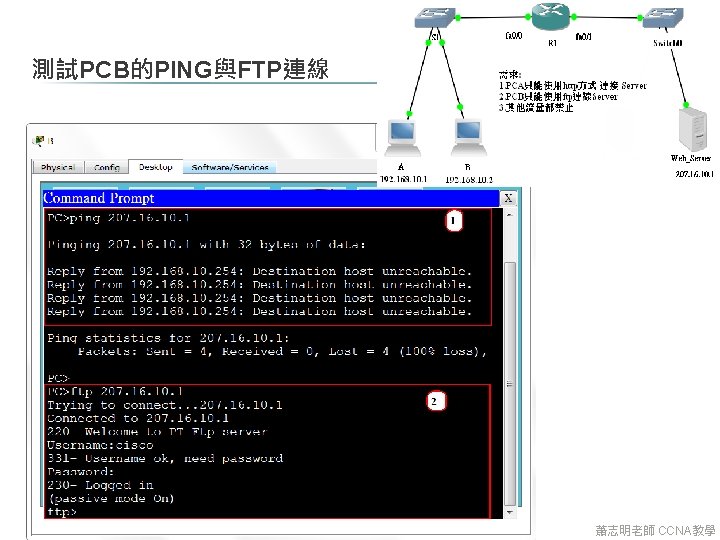

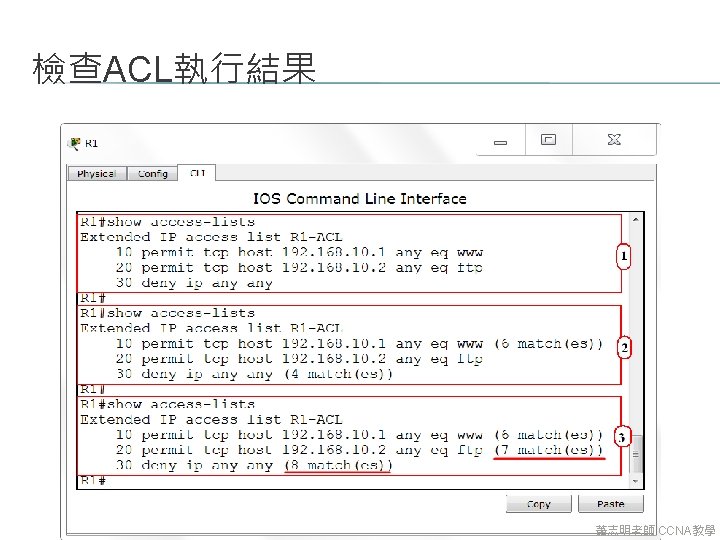

測試PCA連線 � PCA執行ping 207. 16. 10. 1及ping 207. 16. 10 ,結果應該都式連線成功 � 在R 1執行show access-list來查看,結果如下 圖 所 示 有 8 matches符 合 permit ip host 192. 168. 10. 1 any 蕭志明老師 CCNA教學

15. 5 檢查SOURCE PORT的ACL 蕭志明老師 CCNA教學

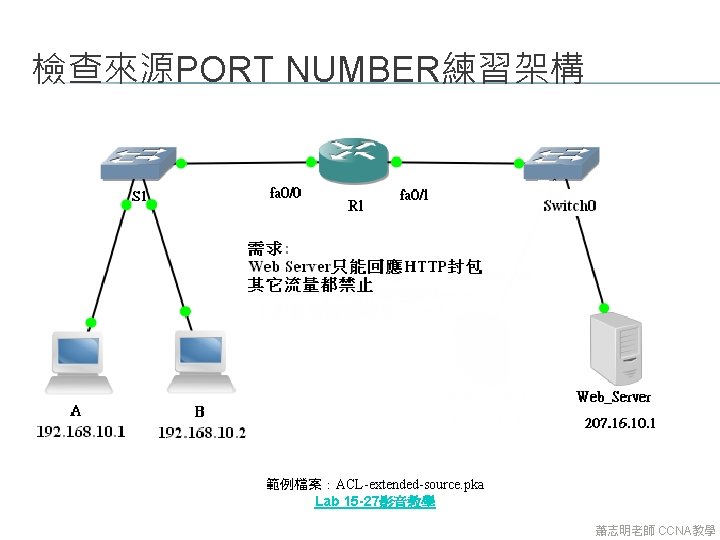

檢查來源PORT NUMBER練習架構 範例檔案:ACL-extended-source. pka Lab 15 -27影音教學 蕭志明老師 CCNA教學

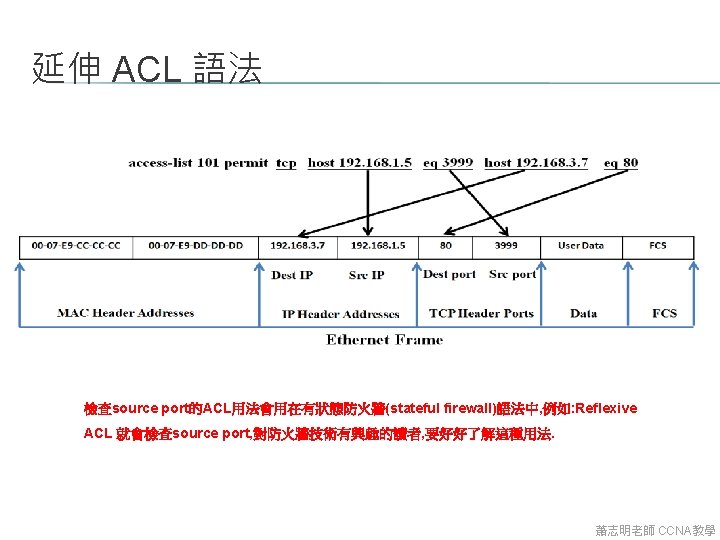

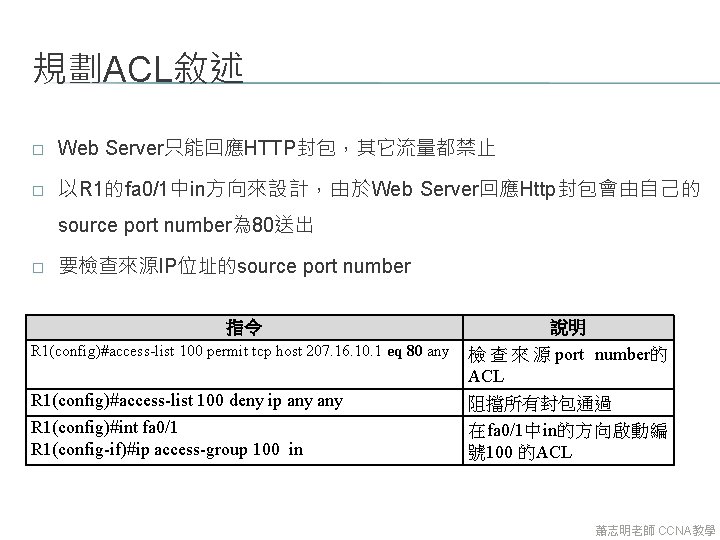

規劃ACL敘述 � Web Server只能回應HTTP封包,其它流量都禁止 � 以R 1的fa 0/1中in方向來設計,由於Web Server回應Http封包會由自己的 source port number為 80送出 � 要檢查來源IP位址的source port number 指令 說明 R 1(config)#access-list 100 permit tcp host 207. 16. 10. 1 eq 80 any 檢 查 來 源 port number的 ACL 阻擋所有封包通過 R 1(config)#access-list 100 deny ip any R 1(config)#int fa 0/1 R 1(config-if)#ip access-group 100 in 在fa 0/1中in的方向啟動編 號 100 的ACL 蕭志明老師 CCNA教學

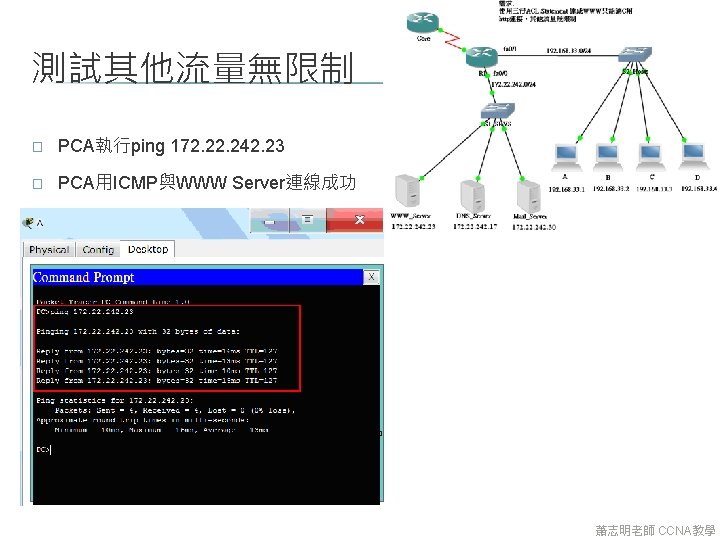

R 1中規劃三行ACL STATEMENT 請注意三個ACL的設定順序,當順序不對, 其結果也會改變 指令 說明 R 1(config)#access-list 100 permit tcp host 192. 168. 33. 3 host 172. 242. 23 eq 80 來源電腦C,目的WWW Server,協定tcp,服務http R 1(config)#access-list 100 deny tcp any host 172. 242. 23 eq 80 來源任何電腦,目的WWW Server,協定tcp,服務http R 1(config)#access-list 100 permit ip any 全部允許 R 1(config)#int fa 0/0 R 1(config-if)#ip access-group 100 out 在fa 0/0� 動ACL 蕭志明老師 CCNA教學

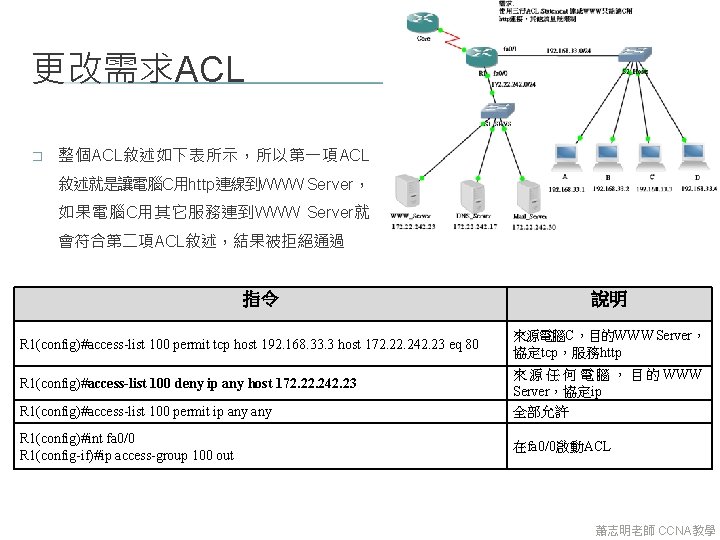

更改需求ACL � 整個ACL敘述如下表所示,所以第一項ACL 敘述就是讓電腦C用http連線到WWW Server, 如果電腦C用其它服務連到WWW Server就 會符合第二項ACL敘述,結果被拒絕通過 指令 R 1(config)#access-list 100 permit tcp host 192. 168. 33. 3 host 172. 242. 23 eq 80 R 1(config)#access-list 100 deny ip any host 172. 242. 23 R 1(config)#access-list 100 permit ip any R 1(config)#int fa 0/0 R 1(config-if)#ip access-group 100 out 說明 來源電腦C,目的WWW Server, 協定tcp,服務http 來 源 任 何 電 腦 , 目 的 WWW Server,協定ip 全部允許 在fa 0/0啟動ACL 蕭志明老師 CCNA教學

15. 7 ESTABLISHED ACL 蕭志明老師 CCNA教學

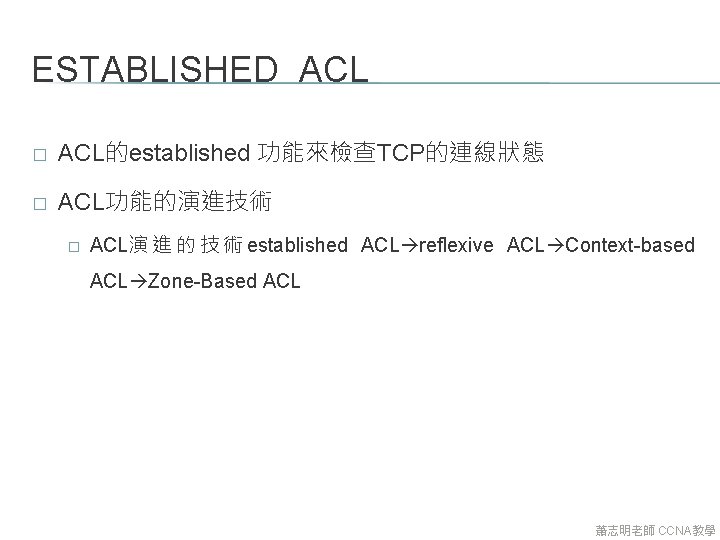

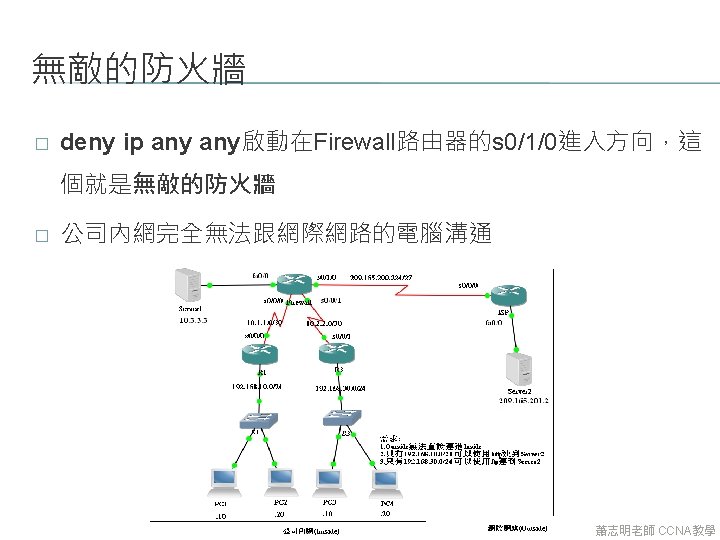

ESTABLISHED ACL � ACL的established 功能來檢查TCP的連線狀態 � ACL功能的演進技術 � ACL演 進 的 技 術 established ACL reflexive ACL Context-based ACL Zone-Based ACL 蕭志明老師 CCNA教學

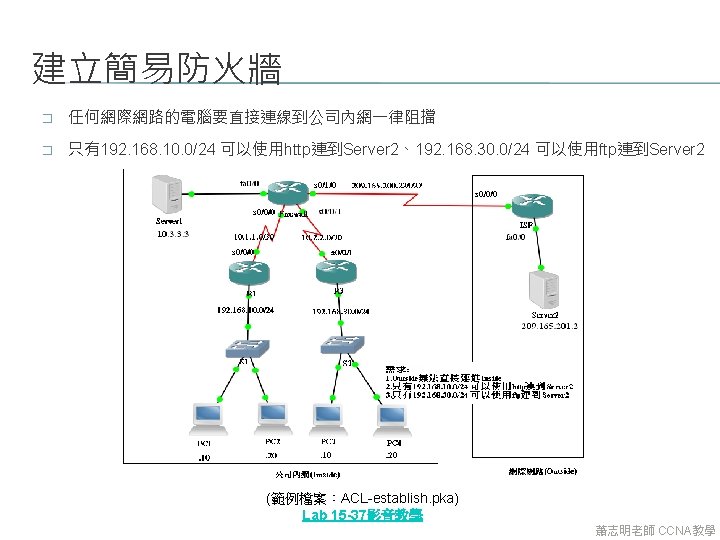

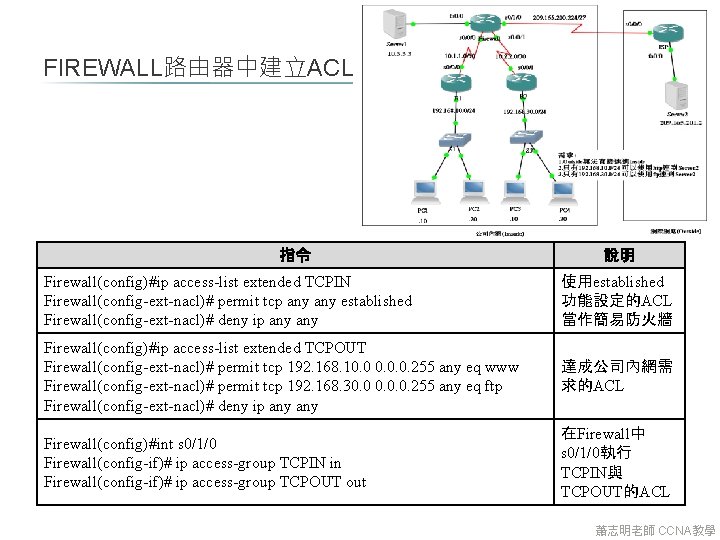

FIREWALL路由器中建立ACL 指令 說明 Firewall(config)#ip access-list extended TCPIN Firewall(config-ext-nacl)# permit tcp any established Firewall(config-ext-nacl)# deny ip any 使用established 功能設定的ACL 當作簡易防火牆 Firewall(config)#ip access-list extended TCPOUT Firewall(config-ext-nacl)# permit tcp 192. 168. 10. 0. 0. 255 any eq www Firewall(config-ext-nacl)# permit tcp 192. 168. 30. 0. 0. 255 any eq ftp Firewall(config-ext-nacl)# deny ip any 達成公司內網需 求的ACL Firewall(config)#int s 0/1/0 Firewall(config-if)# ip access-group TCPIN in Firewall(config-if)# ip access-group TCPOUT out 在Firewall中 s 0/1/0執行 TCPIN與 TCPOUT的ACL 蕭志明老師 CCNA教學

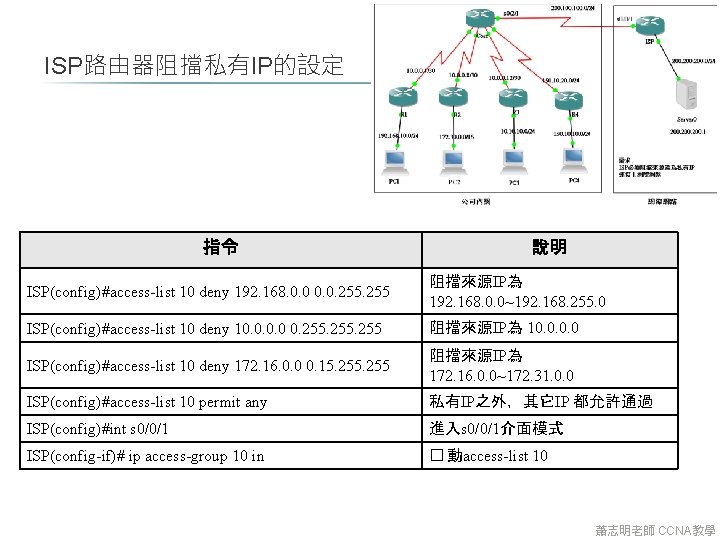

CLASS B 私有IP的萬用遮罩 deny 172. 16. 0. 0 0. 15. 255為萬用遮罩位元,二進位中的0有前面 12位元,其它20 位元都為 1 可以檢查來源IP是否有在Class B的私有IP範圍 檢� 範圍 二進位 172. 16. 0. 0/16 ~ 172. 31. 0. 0/16 10101100. 000100000000 ~ 10101100. 00011111. 00000000 萬用遮罩 000011111111 蕭志明老師 CCNA教學

ISP路由器阻擋私有IP的設定 指令 說明 ISP(config)#access-list 10 deny 192. 168. 0. 0. 255 阻擋來源IP為 192. 168. 0. 0~192. 168. 255. 0 ISP(config)#access-list 10 deny 10. 0 0. 255 阻擋來源IP為 10. 0 ISP(config)#access-list 10 deny 172. 16. 0. 0 0. 15. 255 阻擋來源IP為 172. 16. 0. 0~172. 31. 0. 0 ISP(config)#access-list 10 permit any 私有IP之外,其它IP 都允許通過 ISP(config)#int s 0/0/1 進入s 0/0/1介面模式 ISP(config-if)# ip access-group 10 in � 動access-list 10 蕭志明老師 CCNA教學

15. 9 WILDCARD MASK進階應用 蕭志明老師 CCNA教學

WILDCARD設計練習架構 範例檔案: ACL-Subnet-Check. pka Lab 15 -50影音教學 蕭志明老師 CCNA教學

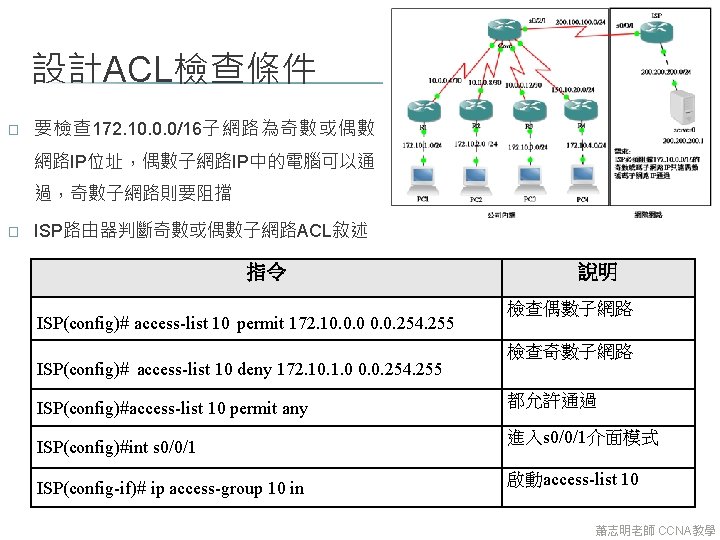

設計ACL檢查條件 � 要檢查 172. 10. 0. 0/16子網路為奇數或偶數 網路IP位址,偶數子網路IP中的電腦可以通 過,奇數子網路則要阻擋 � ISP路由器判斷奇數或偶數子網路ACL敘述 指令 ISP(config)# access-list 10 permit 172. 10. 0. 0. 254. 255 ISP(config)# access-list 10 deny 172. 10. 1. 0 0. 0. 254. 255 說明 檢查偶數子網路 檢查奇數子網路 ISP(config)#access-list 10 permit any 都允許通過 ISP(config)#int s 0/0/1 進入s 0/0/1介面模式 ISP(config-if)# ip access-group 10 in 啟動access-list 10 蕭志明老師 CCNA教學

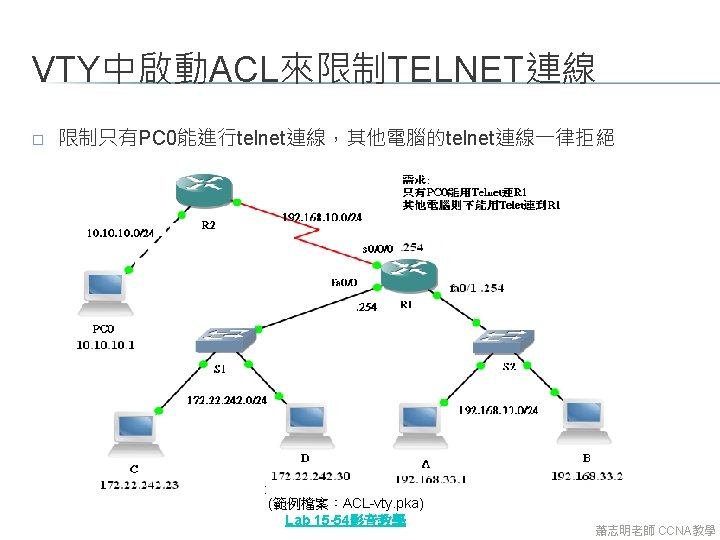

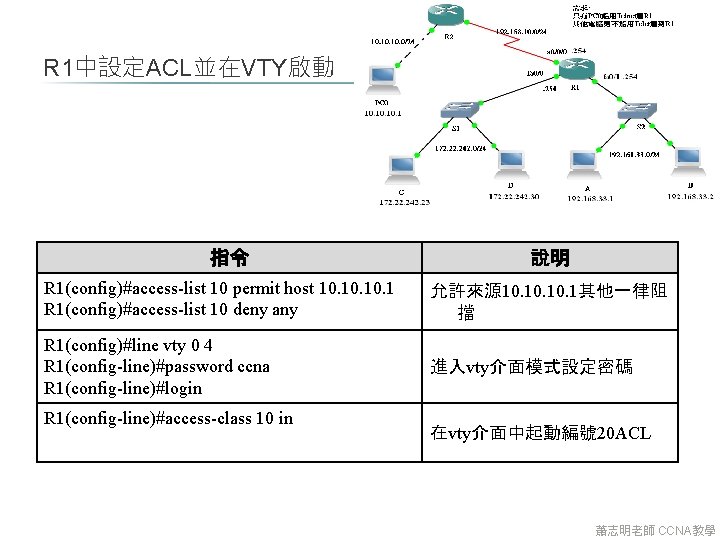

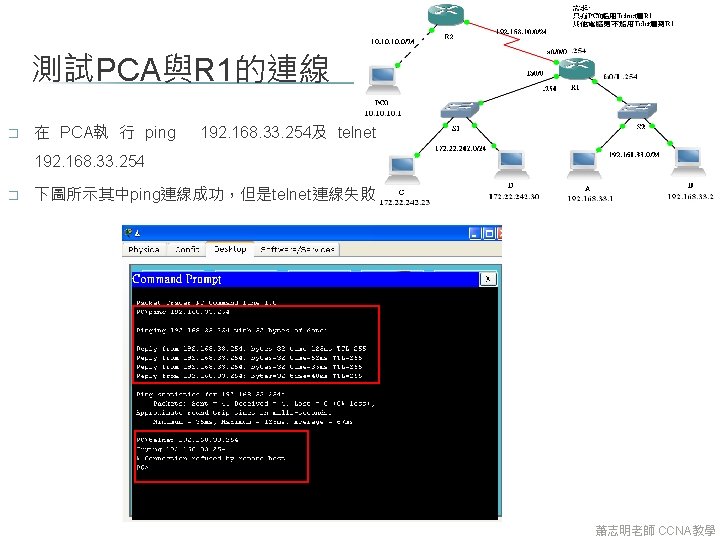

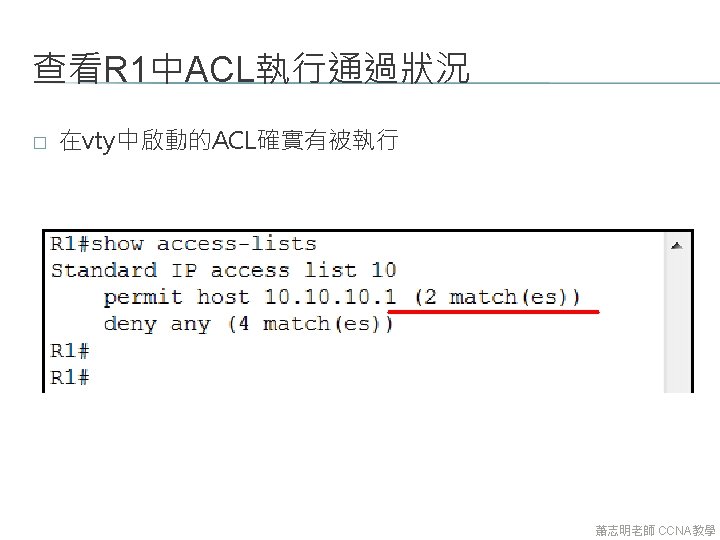

R 1中設定ACL並在VTY啟動 指令 說明 R 1(config)#access-list 10 permit host 10. 10. 1 R 1(config)#access-list 10 deny any 允許來源 10. 10. 1其他一律阻 擋 R 1(config)#line vty 0 4 R 1(config-line)#password ccna R 1(config-line)#login 進入vty介面模式設定密碼 R 1(config-line)#access-class 10 in 在vty介面中起動編號 20 ACL 蕭志明老師 CCNA教學

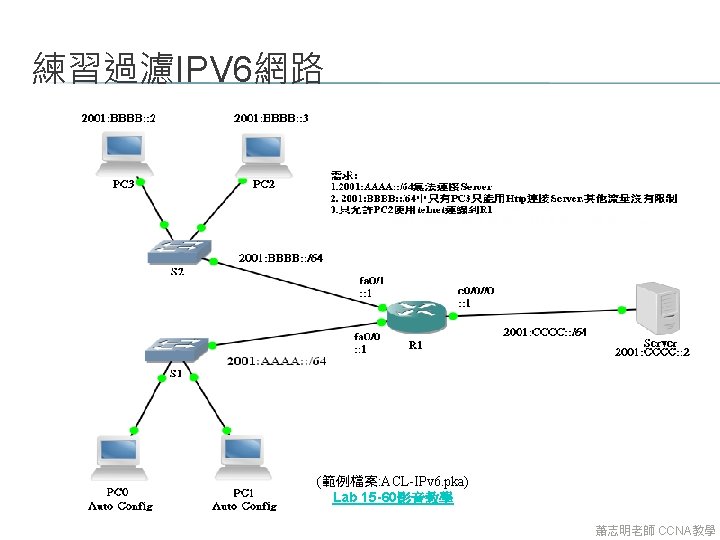

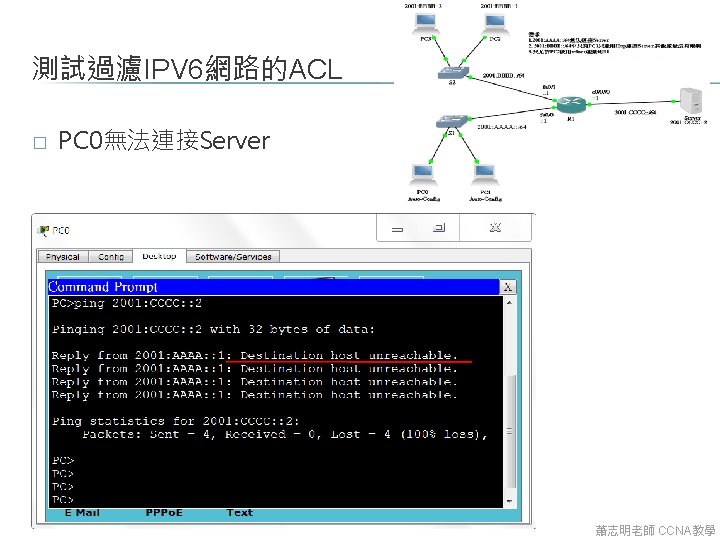

R 1中設定阻擋2001: AAAA: : /64網路 � 要阻擋2001: AAAA: : /64連接到Server的IPv 6 ACL指令為 deny ipv 6 2001: AAAA: : /64 host 2001: CCCC: : 2,剩下 的就是啟動的部份,如下表指令。 指令 R 1(config)#ipv 6 access-list prefixacl R 1(config-ipv 6 -acl)#deny ipv 6 2001: AAAA: : /64 host 2001: CCCC: : 2 說明 使用命名方式,名稱為prefixacl 阻擋特定IPv 6網路連接到Server R 1(config-ipv 6 -acl)#permit ipv 6 any 無條件允許IPv 6封包通過 R 1(config-ipv 6 -acl)#int fa 0/0 R 1(config-if)#ipv 6 traffic-filter prefixacl in 在 fa 0/0介 面 in方 向 啟 動 prefixacl ACL 蕭志明老師 CCNA教學

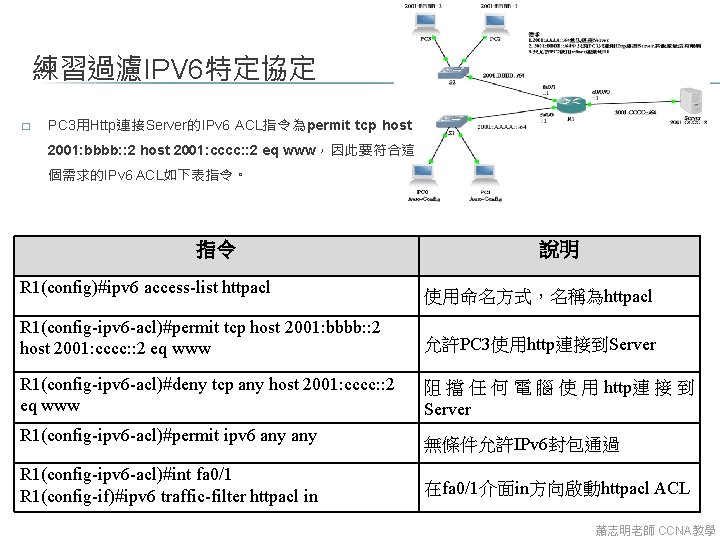

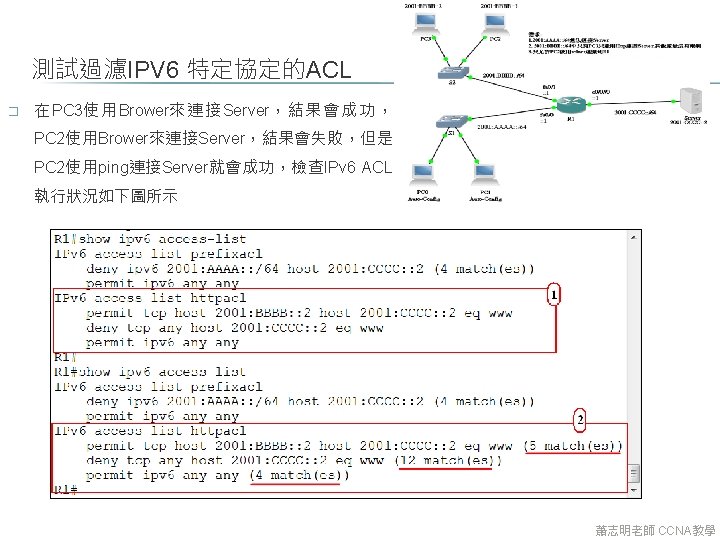

練習過濾IPV 6特定協定 � PC 3用Http連接Server的IPv 6 ACL指令為permit tcp host 2001: bbbb: : 2 host 2001: cccc: : 2 eq www,因此要符合這 個需求的IPv 6 ACL如下表指令。 指令 說明 R 1(config)#ipv 6 access-list httpacl 使用命名方式,名稱為httpacl R 1(config-ipv 6 -acl)#permit tcp host 2001: bbbb: : 2 host 2001: cccc: : 2 eq www 允許PC 3使用http連接到Server R 1(config-ipv 6 -acl)#deny tcp any host 2001: cccc: : 2 eq www 阻 擋 任 何 電 腦 使 用 http連 接 到 Server R 1(config-ipv 6 -acl)#permit ipv 6 any 無條件允許IPv 6封包通過 R 1(config-ipv 6 -acl)#int fa 0/1 R 1(config-if)#ipv 6 traffic-filter httpacl in 在fa 0/1介面in方向啟動httpacl ACL 蕭志明老師 CCNA教學

練習在VTY過濾IPV 6 � 只允許PC 2使用telnet連線到R 1,此需求啟動需要 在vty介面中,所以來源為PC 2就好,目的為任何, 此 需 求 的 IPv 6 ACL的 指 令 為 permit ipv 6 host 2001: BBBB: : 3 any,因此要符合這個需求的IPv 6 ACL如下表指令 指令 R 1(config)#ipv 6 access-list vtyacl R 1(config-ipv 6 -acl)#permit ipv 6 host 2001: BBBB: : 3 any R 1(config-ipv 6 -acl)#deny ipv 6 any R 1(config-ipv 6 -acl)#permit ipv 6 any R 1(config-ipv 6 -acl)#line vty 0 4 R 1(config-line)#ipv 6 access-class vtyacl in R 1(config)#line vty 0 4 R 1(config-line)#password ccna R 1(config-line)#login 說明 使用命名方式,名稱為vtyacl 允許PC 2連接到任何地方 全部阻擋 無條件允許IPv 6封包通過 在vty介面in方向啟動 vtyacl ACL 啟動VTY密碼 蕭志明老師 CCNA教學

- Slides: 91